идентификатор соты как узнать

Практикум: Как найти базовую станцию для настройки антенны LTE

Многие пользуются всевозможными LTE модемами на дачах.

В сложных условиях для хорошего приема нужна не только приличная антенна, но и как можно более точная ее настройка на ближайшую базовую станцию (БС) мобильного оператора.

Есть сравнительно простой способ, которым я сегодня воспользовался настраивая LTE роутер HUAWEI B880-75 про который я уже рассказывал.

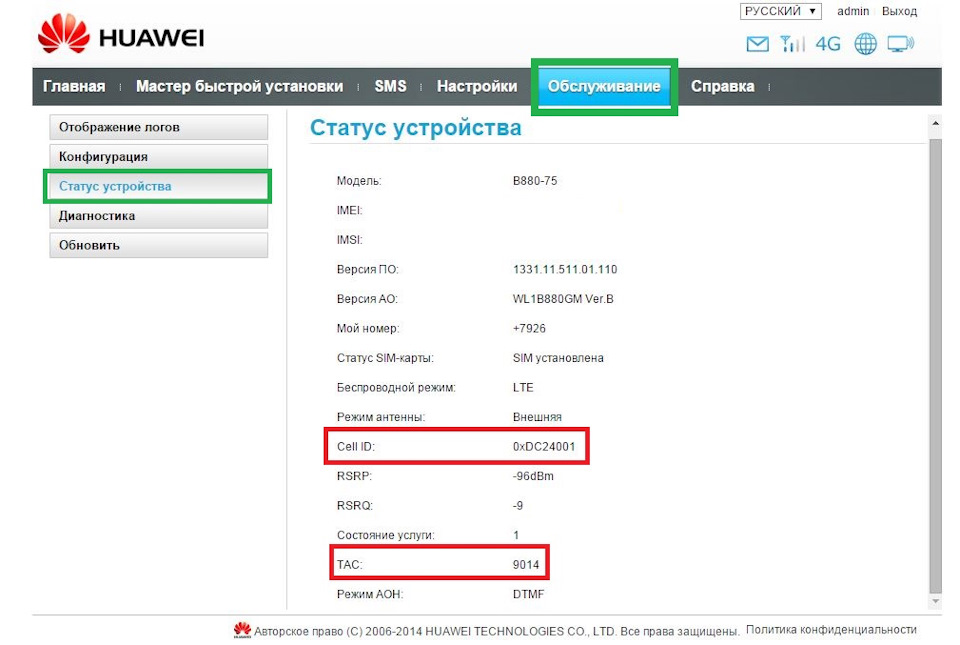

В настройках большинства роутеров можно найти информацию о базовой станции к которой модему удалось подключиться.

Нас интересуют строки: Cell ID и TAC — Tracking Area Code*

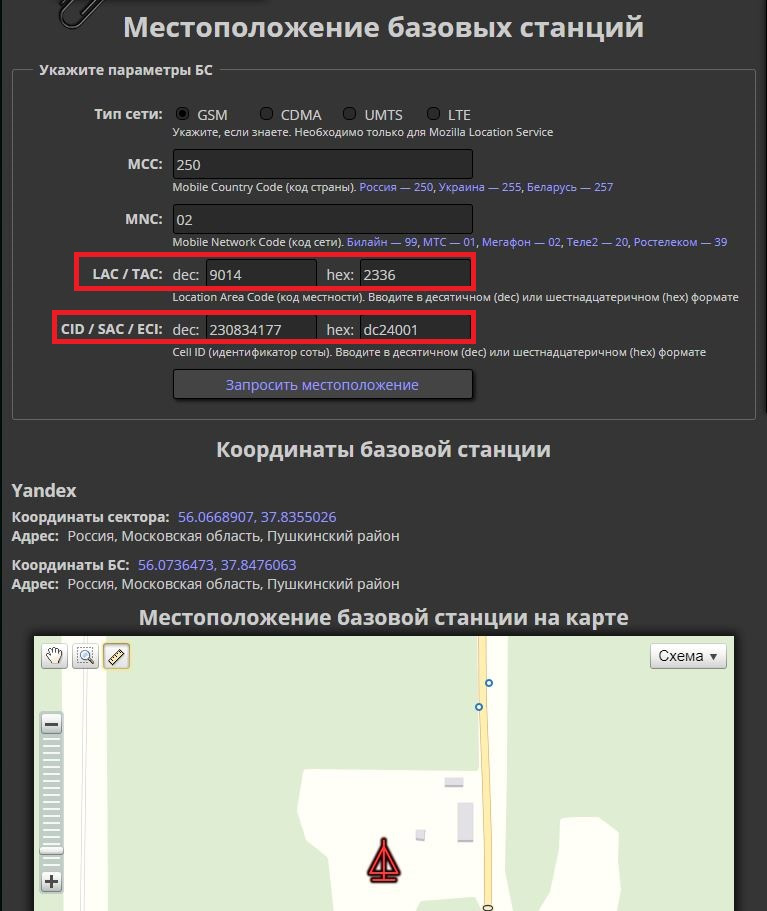

Имея эти данные можно искать расположение БС используя сервис XINIT.RU

Но! Есть небольшая хитрость!

Дело в том, что TAC и Cell ID в этих сервисах могут отображаться как в десятичном (dec) так и в шестнадцатеричном (hex) формате… и здесь надо быть внимательным!

Рассмотрим мой конкретный пример:

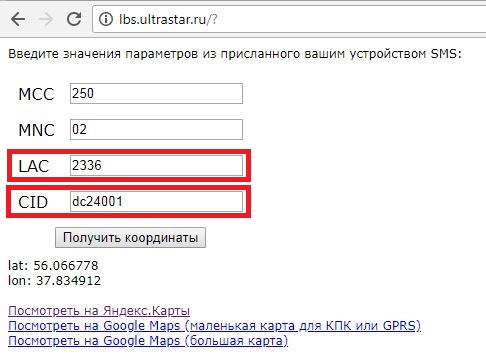

Компактный и удобный сервис Ultrastar (Имеет данные по БС, которых нет в Xinit)

Примет данные только в шестнадцатеричном (hex) формате.

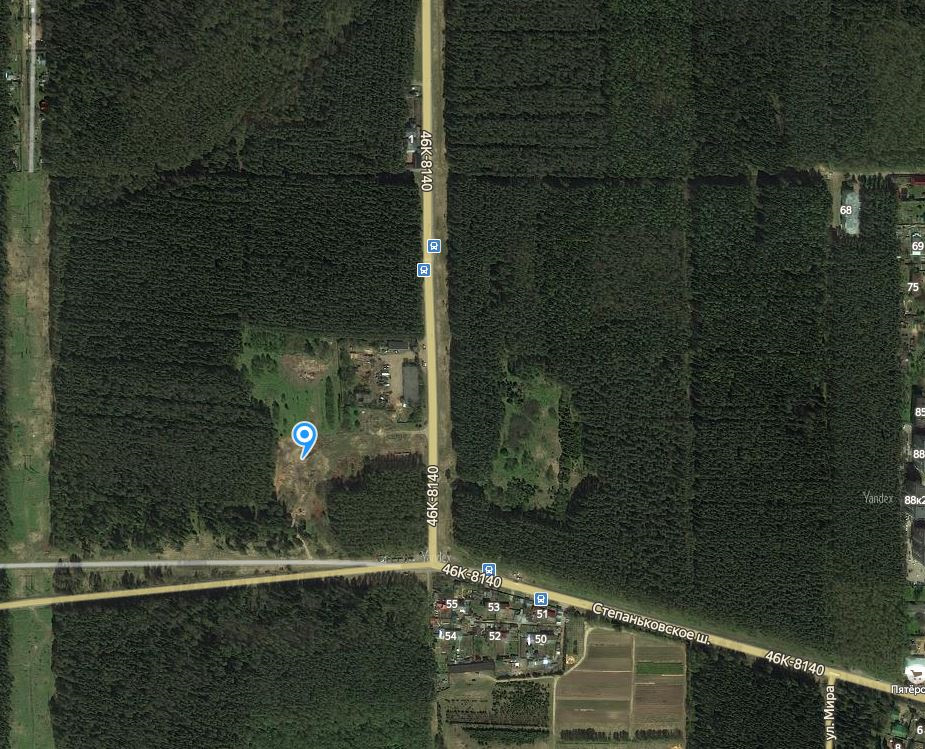

Если все данные ввести верно, то вы получите координаты базовой станции и сможете найти эту станцию на карте.

Имея данные о БС гораздо проще монтировать и настраивать антенну.

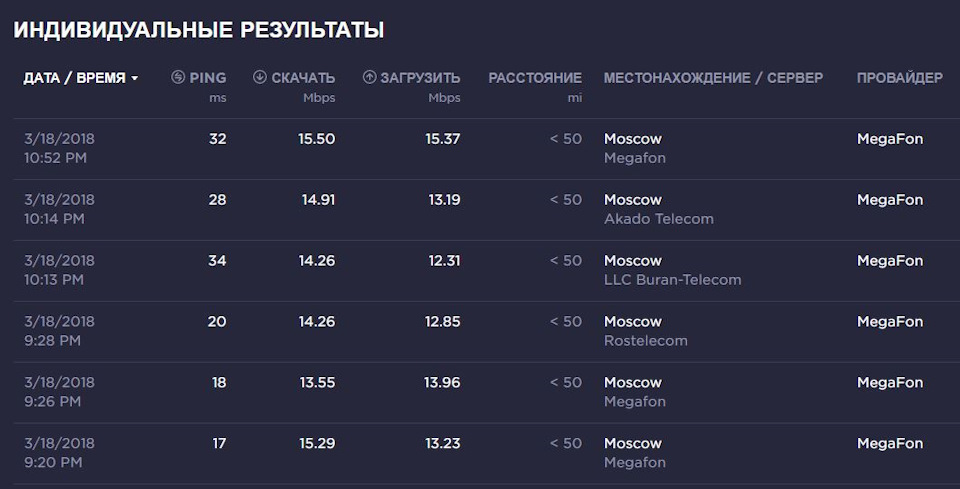

Мне удалось сравнительно быстро стабилизировать работу модема.

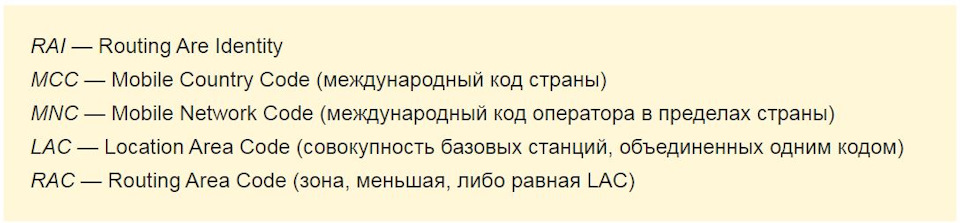

P.S. *TAC (Tracking Area Code) в сетях LTE, LAC (Location Area Code) в сетях GSM — код локальной зоны. Объединение некоторого количества базовых станций, которые обслуживаются одним контроллером базовых станций (BSC).

RSSI (Received Signal Strength Indicator) — мощность принимаемого сигнала

RSRP (Reference Signal Received Power) — среднее значение мощности принятых пилотных сигналов БС

SINR (Signal Interference Noise Ratio) — соотношение сигнал-шум в радиоканале.

RSRQ (Reference Signal Received Quality) — качество принятых пилотных сигналов БС.

ULCA (Uplink Carrier Aggregation) — агрегация частот исходящего канала.

CellID Finder

mayak

Комментарии 42

Полный вздор, показывает несуразицу полную. Запомните раз и навсегда: не существует ни сайтов, ни программ, которые бы имели базу данных с точным расположением станций сотовой связи. Плюс-минус несколько километров, иногда сотен метров, они ещё что-то показать могут, но не более того. И пользоваться всем этим, веря в правдивость информации, просто смешно.

Как узнать координаты базовой станции GSM по MCC, MNC, LAC и CellID (CID).

Published 22.04.2015 by Johhny

Какие данные необходимы для локализации БС?

Для того, чтобы найти координаты сектора базовой станции необходимо знать 4 параметра:

Где взять эти данные?

Откуда берутся координаты базовой станции?

Поиск координат базовых станций проводится в базах данных Google и Yandex, которые предоставили такую возможность. Следует отметить, что в результате поиска мы получаем не точное местоположения вышки, а приблизительное. Это то местоположение, в котором регистрировалось наибольшее количество абонентов, передавших информацию о своем местоположении на серверы Google и Yandex. Наиболее точно местоположение по LAC и CID определяется при использовании функции усреднения, при которой вычисляются координаты всех секторов (CellID) одной базовой станции, а затем вычисляется усредненное значение.

Как работать с CellIDfinder?

Для того, чтобы начать работать с сервисом поиска местоположения базовых станций CellIdfinder необходимо установить на смартфон любой нетмонитор. Вот один из неплохих вариантов. Включаем скачанное приложение и смотрим необходимые параметры.

В данном случае в окне нетмонитора мы увидели:

MCC = 257 (Белоруссия)

MNC = 02 (МТС)

LAC = 16

CID = 2224

Вводим эти параметры в форму поиска на главной странице. Т.к. LAC и CID могут выдаваться нетмонитором как в десятичном, так и в шестнадцатеричном виде, то форма поиска имеет автозаполнение для LAC и CID во втором виде. Выбираем «Данные Google», «Данные Yandex» и, если необходима высокая точность, «Усреднение». Нажимаем кнопку «Найти БС».

В результате получили координаты для данного сектора базовой станции. Более того координаты по базам Google и Yandex практически совпали, а значит можно предположить, что БС построены на карте достаточно точно.

Как это работает: координаты базовых станций. Часть 2

В первой части мы уже рассмотрели, откуда сервис местонахождения базовых станций берет данные и что именно показывает вам. Во второй части мы рассмотрим практическое использование сервиса, посмотрим, какие параметры он использует и где их брать.

Параметры базовой станции

Зайдя на страницу сервиса, вы видите форму, предлагающую указать параметры базовой станции: MCC, MNC, LAC/TAC, CID/SAC/ECI. Все эти параметры обязательны для того, чтобы найти, где расположена базовая станция.

MCC — это код страны, Mobile Country Code. Номер, состоящий из трех цифр, уникальный для каждой из стран мира.

Вы можете ввести этот код самостоятельно (ручной ввод) или воспользоваться встроенным справочником, в котором есть коды абсолютно всех стран.

MNC — код сотовой сети, Mobile Network Code. Номер, состоящий из двух цифр, присваивается каждой сотовой сети. Является уникальным кодом сотового оператора внутри страны. То есть в разных странах коды сотовых сетей могут повторяться.

Встроенный справочник содержит коды всех сотовых сетей России. Коды операторов «большой тройки» также применимы к Белоруссии и Украине.

Если объединить MCC и MNC, то получится номер мобильной сети PLMN — Public Land Mobile Network. Например, для сети Билайн (MNC — 99) в России (MCC — 250) номер PLMN — 25099.

CID / SAC / ECI — идентификатор соты (Cell ID) в GSM, код зоны обслуживания (Service Area Code) в UMTS и идентификатор соты E-UTRAN (E-UTRAN Cell Identifier) в LTE-сетях. Для GSM и UMTS представляет собой число размером 16 бит (от 0 до 65535), для LTE — число размером в 28 бит, т.е. от 0 до 268435455. Этот номер однозначно указывает на базовую станцию, он уникален внутри каждой зоны обслуживания (LAC или TAC) каждого оператора в стране.

Строго говоря, ECI уникален в пределах сети оператора даже без учета зоны обслуживания, так что некоторые геолокационные сервисы найдут базовую станцию сети LTE, даже если вы введете неверный TAC, например, 0.

Собирая все эти параметры вместе, мы получаем комбинацию чисел, однозначно определяющую базовую станцию по всему миру:

MCC—MNC—LAC—CID.

Например, базовая станция оператора МТС (код оператора — 01) с идентификатором соты 1384, расположенная в регионе с кодом местности 114 республики Беларусь (код страны — 257) будет кодироваться такой последовательностью чисел: 257-01-114-1384.

Мониторинг сотовых сетей

Теперь немного о том, где мы можем достать все эти параметры, чтобы посмотреть, где находится базовая станция (вернее, как мы знаем из предыдущей части статьи, где может находиться абонент, зарегистрированный на базовой станции).

Если вы являетесь счастливым обладателем смартфона на базе ОС Android, то лучшими приложениями, которые покажут всю необходимую информацию являются бесплатные G-MoN и G-MoN Pro. Можно также использовать комбинацию *#*#4636#*#* для запуска инженерного меню, в котором также будет вся необходимая информация.

Лично мне больше нравится именно версия Pro, т.к. позволяет видеть информацию сразу о двух сетях сотовой связи в двухсимочном смартфоне.

Для владельцев iPhone-ов таких приложений, насколько мне известно, нет. Но вы можете посмотреть нужные параметры в инженерном меню, попасть в которое можно, набрав комбинацию *3001#12345#*

Так вот, если посмотреть на экран любого из приложений (или на экран инженерного меню), то для начала мы увидим параметры сети оператора связи — NET в G-MoN или PLMN в G-MoN Pro. Как вы уже знаете, PLMN представляет собой два параметра — 3 цифры MCC и и 2 цифры MNC, записанные вместе.

Например, на скриншоте G-MoN выше мы видим сеть 26203, т.е. MCC здесь будет — 262, а MNC — 03. Вводим эти данные на сайте и видим, что разработчик приложения, скорее всего, живет в Германии, а воспользовавшись этим списком, понимаем, что он использует оператора связи E-Plus.

Дальше нам нужны параметры LAC (825 на скриншоте) и CID (23395 на скриншоте). Вводим все это на сайте и получаем примерное местонахождение разработчика, когда он сделал этот скриншот.

Чтобы определить место еще точнее, можно последовательно ввести данные всех соседних вышек, которые показаны в разделе Neighbour cells detected программы G-MoN: 40055, 7655, 34105, 39075. Но не забывайте обращать внимание на параметр RXL в крайнем правом столбце, чем он меньше (больше в абсолютном значении), тем хуже уровень приема базовой станции, а значит, тем дальше она находится от абонента.

На скриншоте выше мы отобразили все базовые станции (вернее, усредненные местоположения абонентов в секторе), которые видит телефон разработчика программы G-MoN. Как видим, базовая станция, на которой абонент зарегистрирован в данный момент (в момент снятия скрина), находится посередине между соседними базовыми станциями, причем, чем хуже сигнал (меньше RXL), тем дальше базовая станция находится от абонента.

Вместо заключения

Я думаю, не надо объяснять, что таким образом вы можете узнать параметры только своего телефона, так что следить за другими людьми у вас не выйдет. Если, конечно, у вас нет доступа к сети SS7 (подробнее об этом можно узнать в исследовании Positive Technologies), но это уже совсем другая история.

А пока пользуйтесь сервисом и не забывайте, что сайт живет на ваши донаты.

Как определить местоположение по сетям сотовой связи (Cell ID)

Карта Участники OpenStreetMap

Существует множество способов определения местоположения, такие как спутниковая навигация (GPS), местоположение по беспроводным сетям WiFi и по сетям сотовой связи.

В данном посте мы попытались проверить, насколько хорошо работает технология определения местоположения по вышкам сотовой связи в городе Минске (при условии использования только открытых баз данных координат передатчиков GSM).

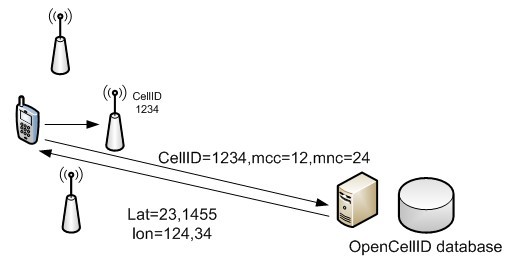

Принцип действия заключается в том, что сотовый телефон (или модуль сотовой связи) знает, каким приемопередатчиком базовой станции он обслуживается и имея базу данных координат передатчиков базовой станции можно приблизительно определить своё местоположение.

Как указано на странице Cell ID, открытых баз данных с координатами передатчиков сотовой связи не так уж и много. Например, это OpenCellID.org, содержащая 2 611 805 передатчиков (13042 из них в Беларуси) и openbmap.org, содержащая 695 294 передатчиков.

Ниже приведен скриншот с обозначенными передатчиками в западной части Минска. Как видно число базовых станций не равно нулю, что вселяет оптимизм и возможный положительный исход эксперимента.

Карта Участники OpenStreetMap

Теперь немного о том, что такое передатчик в понимании OpenCellID и каким образом наполняется база данных OpenCellID. Эта БД наполняется различными способами, наиболее простой — это установка на смартфон приложения, которое записывает координаты телефона и обслуживающую базовую станцию, а затем отсылает на сервер все измерения. На сервере OpenCellID происходит вычисление приблизительного местоположения базовой станции на основании большого числа измерений (см. рисунок ниже). Таким образом, координаты беспроводной сети вычисляются автоматически и являются очень приблизительными.

Карта Участники OpenStreetMap

Теперь перейдем к вопросу о том, как использовать эту базу данных. Есть два варианта: использовать сервис перевода Cell ID в координаты, который предоставляется сайтом OpenCellID.org, либо выполнять локальный поиск. В нашем случае локальный способ предпочтительней, т.к. мы собираемся проехать по 13-километровому маршруту, и работа через веб будет медленной и неэффективной. Соответственно нам необходимо скачать базу данных на ноутбук. Это можно сделать, скачав файл cell_towers.csv.gz c сайта downloads.opencellid.org.

База данных представляет собой таблицу в CSV-формате, описанном ниже:

Все сотовые модули поддерживают следующие команды: AT+CREG, AT+COPS (обслуживающая базовая станция), AT+CSQ (уровень сигнала от базовой станции). Некоторые модули позволяют узнать кроме обслуживающего передатчика также и соседние, т.е. выполнять мониторинг базовых станций с помощью команд AT^SMONC для Siemens и AT+CCINFO для Simcom. У меня в распоряжении был модуль SIMCom SIM5215Е.

Соответственно мы воспользовались командой AT+CCINFO, ее формат приведен ниже.

Мониторинг работает – можно ехать.

Маршрут пролег в западной части Минска по ул. Матусевича, пр. Пушкина, ул. Пономаренко, ул. Шаранговича, ул. Максима Горецкого, ул. Лобанка, ул. Кунцевщина, ул. Матусевича.

Карта Участники OpenStreetMap

Запись лога велась с интервалом в 1 секунду. Выполняя преобразование CellID в координаты, выяснилось что 6498 обращений к базе данных OpenCellID были результативными, а 3351 обращений не нашли соответствий в БД. Т.е. hit rate для Минска составляет примерно 66 %.

На рисунке ниже показаны все передатчики, которые встречались в логе и были в БД.

Карта Участники OpenStreetMap

На рисунке ниже показаны все обслуживающие передатчики, которые встречались в логе и были в базе данных. Т.е. подобный результат можно получить на любом сотовом модуле или телефоне.

Карта Участники OpenStreetMap

Как видим, в один из моментов нас обслуживал передатчик, находящийся за транспортной развязкой на пересечении ул. Притыцкого и МКАД. Скорее всего, это загородная базовая станция, обслуживающая абонентов на расстоянии в несколько километров, что ведет к значительным ошибкам в определении местоположения по Cell ID.

Поскольку наш SIMCom SIM5215Е в каждый момент времени показывает не только обслуживающий передатчик, но также соседние и уровни сигнала от них, то попробуем рассчитать координаты аппарата на основании всех данных, имеющихся в конкретный момент времени.

Расчет координат абонента будем выполнять как взвешенное среднее координат передатчиков:

Latitude = Sum (w[n] * Latitude[n] ) / Sum(w[n])

Longitude = Sum (w[n] * Longitude[n]) / Sum(w[n])

Как известно из теории распространения радиоволн, затухание радиосигнала в вакууме пропорционально квадрату расстояния от передатчика до приемника. Т.е. при удалении в 10 раз (например, с 1 км до 10 км) сигнал станет в 100 раз слабее, т.е. уменьшится на 20 дБ по мощности. Соответственно вес при каждом слагаемом определяется как:

w[n] = 10^(RSSI_in_dBm[n] / 20)

Здесь мы допустили, что мощность всех передатчиков одинаковая, это допущение ошибочно. Но ввиду отсутствия информации о мощности передатчика базовой станции приходится идти на заведомо грубые допущения.

В результате получаем более подробную картину местоположений.

Карта Участники OpenStreetMap

По итогу маршрут оказался неплохо прочерчен за исключением выброса в сторону развязки на МКАД, по ранее описанной причине. Кроме того, со временем база данных координат будет наполнятся, что также должно повысить точность и доступность технологии определения местоположения по Cell ID.

Спасибо за внимание. Вопросы и комментарии приветствуются.

Найти и обезвредить. Как раскрыть местоположение мобильного абонента

В сетях мобильной связи возможно осуществление довольно специфичных атак. Об одной из них — раскрытии местоположения абонента в реальном времени с точностью до определения соты — пойдет речь в данной статье. Я не указываю точность в более привычных единицах измерения, т. к. размер соты не является величиной постоянной. В плотных городских застройках сота может обеспечивать покрытие порядка сотен метров, а в условиях лесов, полей и рек междугородной трассы — нескольких километров.

Элементы системы

Рисунок 1 (по клику открывается в полном размере)

Для начала проведу небольшое введение в структуру сотовой сети на примере стандарта GSM. Упрощенная схема стандарта приведена на рисунке 1.

Покрытие обеспечивается базовыми станциями (Base Station, BS), каждая из которых, как правило, имеет несколько антенн, направленных в разные стороны. Антенна обеспечивает радиопокрытие соты, каждая сота имеет свой идентификатор (Cell Identity, CI). Базовые станции группируются в географические зоны (Location Area, LA). Группировка происходит чаще всего по территориальному принципу. Идентификатор такой группы называется LAC (Location Area Code). На рисунке 1 каждая базовая станция обеспечивает покрытие трех секторов.

Базовые станции подсоединяются к контроллеру базовых станций (Base Station Controller, BSC). В самом простом варианте один LAC соответствует одному BSC. Именно такое назначение LAC показано на примере (рисунок 1). Для наглядности LAC выделены разными цветами.

Территория, покрываемая одним LAC, зависит от плотности населения. В Москве, в пределах МКАД, может быть несколько десятков LAC, а в небольшом регионе центральной полосы России разделение на LAC может быть таким: один LAC покрывает областной центр, второй LAC покрывает всю остальную территорию области.

Все контроллеры BSC подключаются к коммутатору (Mobile Switching Center, MSC). По сути, MSC представляет собой обычный коммутатор голосовых телефонных вызовов с аппаратно-программным расширением для обеспечения функций мобильности абонентов. В эпоху широкого распространения IP следует напомнить, что MSC оперирует коммутацией цепей (Circuit Switched) согласно установленным в нем статичным таблицам маршрутизации на основе привычной нам телефонной нумерации.

Регистр местоположения визитных абонентов (Visited Location Register, VLR) функционально считается отдельным элементом сети, но фактически всегда интегрирована с MSC. В базе данных VLR содержится информация об абонентах, которые в данный момент находятся в зоне действия своего MSC. И раз уж тема статьи о местоположении абонента, то стоит упомянуть, что для каждого абонента в БД VLR хранится информация о текущем идентификаторе LAC, и идентификаторе той соты (CI), которая была при последнем радиоконтакте мобильного телефона с сетью. То есть, если абонент передвигается по территории покрытия одного LAC, не совершая и не принимая вызовов, в базе данных VLR информация о его местоположении не меняется. В общем случае, в сети может быть несколько узлов MSC/VLR. В примере на рисунке 1 показано два таких узла.

Еще два функциональных узла — регистр местоположения домашних абонентов (Home Location Register, HLR) и центр аутентификации (Authentication Center, AuC) — размещаются физически в едином модуле. HLR/AuC хранит профили абонентов своей сети. В профиле содержится следующая информация: телефонный номер абонента, уникальный идентификатор SIM-карты (International Mobile Subscriber Identity, IMSI), ключи для обеспечения безопасности, категория абонента (предоплатная система расчетов /постоплатная система расчетов), список разрешенных и запрещенных услуг, адрес биллинг-центра (для абонентов предоплатной системы), адрес MSC/VLR, в зоне действия которого находится абонент в настоящий момент. Этот же профиль с некоторыми изменениями копируется в VLR, когда абонент регистрируется в зоне его действия.

Шлюзовой коммутатор (Gateway MSC, GMSC) является приемной точкой для входящих вызовов. Он на основе информации, полученной из HLR, маршрутизирует вызов на тот коммутатор, в зоне действия которого находится вызываемый абонент.

В процессе установления вызова, отправки SMS и прочих транзакций, узлы связи обмениваются между собой сигнальными сообщениями. Стек протоколов, набор сообщений и их параметров в сетях телефонной (не только мобильной) связи называется Системой сигнализации №7 (Signaling System 7, SS7). Все протоколы SS7 открыты и доступны для ознакомления и изучения на сайтах таких международных организаций, как МСЭ-Т, 3GPP, GSMA. Описанная далее атака опирается на сообщения SS7.

Атака

Разумеется, данную атаку не сможет совершить любой человек с улицы. Для осуществления атаки звезды должны расположиться в правильном порядке на небосводе. А именно:

Рисунок 2 (по клику открывается в полном размере)

1. Мобильный телефон регистрируются в сети одного из украинских мобильных операторов. В какой-то момент абонент входит в зону покрытия LAC 41800 со стороны сектора CI 22C0 и продолжает движение вплоть до сектора CI 22CF. Что же в это время происходит в сети оператора? Когда телефон оказывается в зоне покрытия LAC 41800, то инициируется процедура Location Update, обновляя в базе данных VLR значения LAC и CI. По мере движения нашего коллеги до сектора CI 22CF в базе данных VLR не происходит более никаких изменений.

2. Мы хотим узнать, на самом ли деле у наших сотрудников идут сложные переговоры. И в какой-то момент мы формируем SMS-сообщение с атрибутом Type-0 и отправляем на номер одного из коллег. Напоминаю, что по легенде он в это время находится в секторе CI 22CF.

3. У SMS-сообщения Type-0 есть другое название — SMS-пинг. Это сообщение не отображается на экране мобильного телефона и не сохраняется в списке принятых SMS. Кроме того, оно осуществляет действия, которые абонент не планировал, а именно, производит обновление атрибутов местоположения в базе данных VLR. Теперь в VLR хранится актуальное значение сектора, в котором прибывает абонент, то есть CI 22CF.

4. Мы уже начали свою активность, однако еще не получили ни байта результата. Информация о местоположении абонента хоть и обновилась, но она находится в недрах оборудования оператора, и чтобы выудить данные, мы продолжаем наши исследования. На следующем шаге формируем сигнальное сообщение sendRoutingInfoForSM, где в качестве параметра указывается мобильный номер нашего сотрудника, и отправляем это сообщение на HLR оператора.

5. В мире телекома принято доверять друг другу, особенно запросам, пришедшим по сетям SS7, и HLR оператора не является исключением из этого правила. На рисунке 3 показана выдержка из трассировки. HLR находит в своих базах данных идентификатор IMSI абонента (1) и адрес MSC/VLR (2), в зоне действия которого находится абонент с заданным номером, и, не подозревая подвоха, сообщает своему «собеседнику» эти данные. Здесь можно обратить внимание на значения некоторых цифр. Первые три цифры идентификатора IMSI обозначают код страны абонента (Mobile Country Code, MCC). Код 250 закреплен за Россией (1). Адрес коммутатора предоставляется в более привычной для нас телефонной нумерации, где 380 — международный телефонный код Украины (2).

На этом шаге можно сделать небольшую паузу. Дело в том, что в сети существуют сервисы, которые на этом останавливаются и выдают своим пользователям информацию о местоположении любого мобильного абонента с точностью до мобильного коммутатора.

На рисунке 4 показан фрагмент скриншота с результатами поиска того же самого человека. Тут мы видим номер абонента (1). Кроме того, сервис раскрывает идентификатор IMSI (2), который вообще-то является конфиденциальной информацией и должен храниться оператором за семью печатями. Следом нам показан номер сервис-центра, где находится абонент (3). Фактически это урезанный адрес мобильного коммутатора. В России по номеру сервис-центра можно определить регион нахождения абонента, т. к. адресация коммутаторов совпадает с региональной телефонной нумерацией. К сожалению, для украинских мобильных операторов мне не удалось найти такого соответствия.

6. Наши поиски продолжаются. Теперь мы формируем сообщение provideSubscriberInfo, где в качестве параметра задаем идентификатор IMSI, и отправляем это сообщение на адрес мобильного коммутатора. Все нужные параметры (IMSI и адрес MSC/VLR) мы получили на предыдущем шаге.

7. И опять мы сыграем на всеобщем доверии. Коммутатор воспринимает сообщение как вполне легальное и с удовольствием сообщает в ответ идентификаторы сети MCC/MNC, значение LAC и недавно обновленное значение сектора CI.

Теперь посмотрим на трассировку (рисунок 5). Все значения, нужные нам для пеленгации, получены:

Пока это только набор цифр, из которого мы сможем узнать страну по MCC — код 255 закреплен за Украиной. Пока все сходится. Для финального выстрела открываем сервис для определения координат базовой станции, коих в сети можно найти немало (рисунок 6). И что же мы видим? Это не Киев, а Феодосия, причем сектор обслуживает не городскую черту, а морское побережье с пляжами! Теперь ясно, чем наши коллеги так долго заняты в командировке 🙂

Заключение

В качестве пользователей описанного в статье «сервиса» можно представить криминальных элементов, промышленных шпионов, частных детективов… Но остается вопрос: кто и каким образом может реализовать подобного рода атаки?

В первую очередь, такая возможность есть у технических специалистов операторов связи, причем сам оператор может находиться в любой стране мира.

Во-вторых, для реализации сервиса может быть специально создана компания с получением необходимых лицензий, закупкой оборудования и подключением к SS7 обязательно с возможностью работы протокола MAP. Денежные затраты на реализацию такого варианта в России будут исчисляться круглыми суммами и вряд ли смогут окупиться.

Третий вариант — взлом сети управления оператора и внедрение «жучка» в его существующую инфраструктуру.

А у правоохранительных органов имеются свои средства оперативно-розыскных мероприятий (СОРМ), в том числе с функцией поиска местоположения.

Автор: Сергей Пузанков, исследовательский центр Positive Research.

P. S. Хочу выразить благодарность отделу анализа безопасности сетевых устройств Positive Technologies и Вере Красковой, которая отдыхала Крыму во время наших исследований и выступила в роли пеленгуемого абонента 🙂