как пробросить ip адрес через роутер

Как пробросить ip адрес через роутер

Проброс портов на роутерах D-link.

Подключитесь к веб интерфейсу роутера D-Link и нажмите клавишу «Расширенные настройки».

Чтобы задать другие параметры для существующего сервера, выделите соответствующий сервер в таблице. На открывшейся странице измените необходимые параметры и нажмите кнопку «Изменить».

Проброс портов на роутерах TP-link.

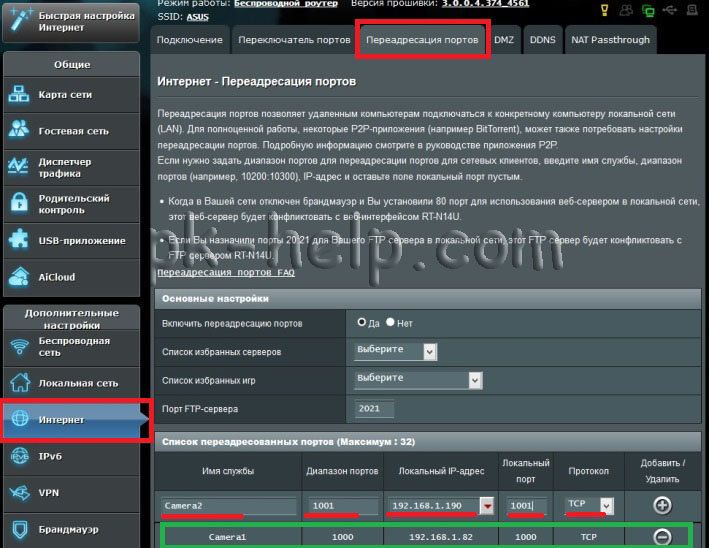

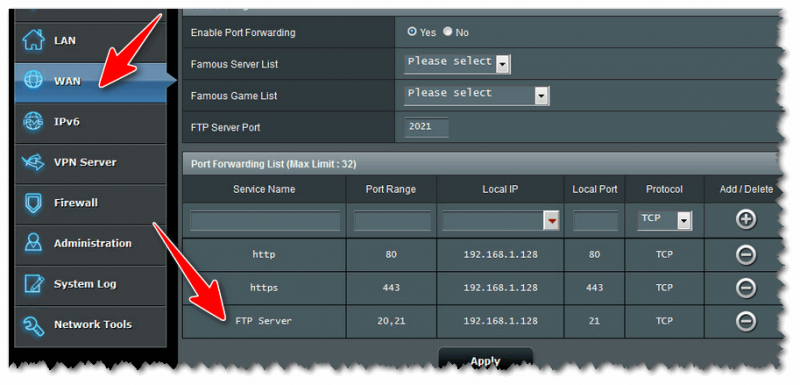

Проброс портов на роутерах ASUS.

Имя службы— произвольное имя службы.

Диапазон портов— укажите порты с которых роутер будет перенаправлять входящие соединения, например диапазон портов 1000:1050 или отдельные порты 1000, 1010 или смешанный 1000:1050, 1100.

Локальный адрес— адрес на который будет переадресовывать роутер.

Локальный порт— номер порта на машине с IP на который роутер будет перенаправлять соединения;

Протокол— соединения какого типа следует отлавливать роутеру.

После указания всех настроек нажмите «Плюс», что бы добавить правило, после этого сохраните настройки и нажмите кнопку «Применить».

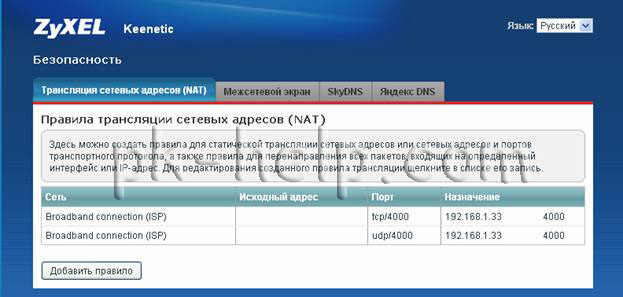

Проброс портов на роутерах Zyxel.

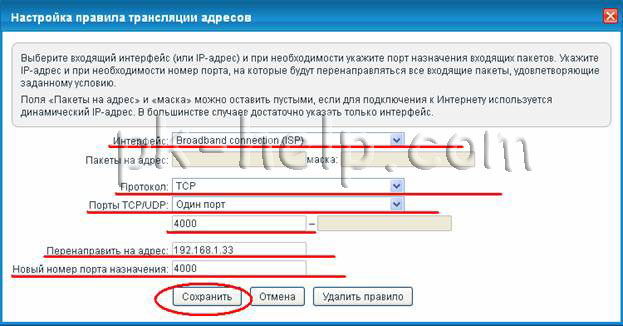

Внимание! Необходимо правильно указать значение поля Интерфейс. В зависимости от того, использует ли ваш провайдер авторизацию (PPPoE, L2TP или PPTP), значение этого поля может быть различным. Если авторизация у провайдера не используется, следует всегда выбирать интерфейс Broadband connection (ISP). Если провайдер использует PPPoE для доступа в Интернет, то следует выбирать соответствующий интерфейс PPPoE.

Если вам предоставляется одновременный доступ в локальную сеть провайдера и Интернет (Link Duo), для проброса порта из локальной сети нужно выбирать интерфейс Broadband connection (ISP), а для проброса порта из Интернета — интерфейс туннеля (PPPoE, PPTP или L2TP).

Пакеты на адрес – данное поле активно, когда не выбран никакой интерфейс. Вы можете указать внешний IP-адрес интернет-центра, на который будут приходить пакеты. В подавляющем большинстве случаев данный пункт вам не пригодится.

В поле Протокол можно указать протокол из списка предустановленных, который будет использован при пробросе порта (в нашем примере используется TCP/21 – Передача файлов (FTP)). При выборе в поле Протокол значения TCP или UDP вы можете в полях Порты TCP/UDP указать номер порта или диапазон портов.

В поле Перенаправить на адрес укажите IP-адрес устройства в локальной сети, на который осуществляется проброс порта (в нашем примере это 192.168.1.33).

Новый номер порта назначения – используется для «подмены порта» (для маппинга порта, например с 2121 на 21). Позволяет транслировать обращения на другой порт. Обычно не используется.

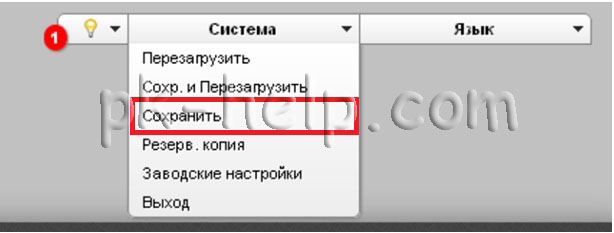

После заполнения нужных полей нажмите кнопку Сохранить.

В результате, в настройках «Безопасность» должно появиться окно с правилами переадресации для tcp/4000 и udp/4000.

Быстрый проброс портов на роутере: рабочие инструкции для чайников

Иногда у пользователей персональных компьютеров возникает необходимость удаленного использования сторонних устройств, находящихся в пределах одной локальной сети. Эту возможность обеспечивает сервис сетевого шлюза под названием проброс портов.

Для чего нужен проброс портов? Эта функция создана для обмена информацией между устройствами, трансляции изображения с видеокамер, создания серверов для онлайн-игр и подобных действий.

Как работает технология?

Что такое порты, зачем они нужны и как их перенаправлять, узнаете в следующем видео:

Сетевые технологии используют систему пакетов. Пакеты – блоки данных, которые передают информацию в сети. Пакеты имеют адрес получателя и значение порта. Когда сетевой шлюз получает пакет, он передаёт его дальше на определённый IP-адрес.

Функция перенаправления портов позволяет выбрать адрес получателя пакета по своему усмотрению. Тогда пакеты, поступившие на роутер, будут перенаправляться на соответствующий порт компьютера, подключенного к локальной сети.

Прежде чем перейти к включению и настройке проброса портов, разберёмся с понятием IP-адреса. IP-адрес – это адрес компьютера в сети. Бывают следующие виды IP-адресов: статический и динамический. Подключение к локальной сети происходит через статический IP-адрес.

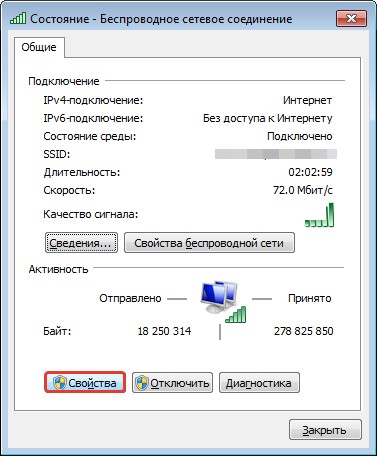

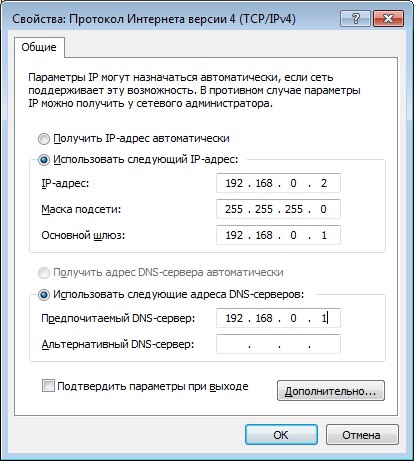

Присвоить статический IP можно в Центре управления сетями и общим доступом. Для этого выбираем «Интернет» и получаем доступ в такое окно:

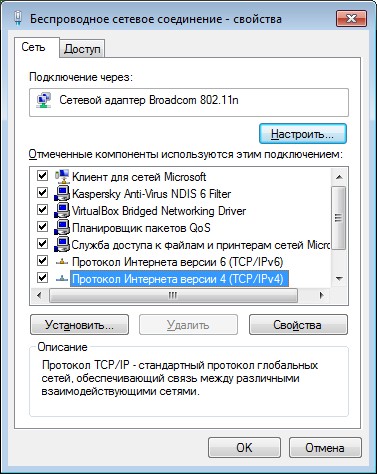

В «Свойствах» нажимаем 4 версию протокола:

Выбираем «Свойства» и отмечаем пункт «Использовать следующий адрес», куда пишем статический адрес:

Динамические адреса также дают такую возможность, но после их изменения подключение не работает.

Настройка проброса портов

Как пробросить порт на роутере? Включить проброс портов можно как автоматически, так и вручную. Автоматический способ возможен, если устройство имеет UPup. Эта функция даёт возможность перенаправить порт. По данной теме есть конкретные инструкции для отдельных моделей:

При обмене файлами через приложение торрент или создании локальной сети для игры, нужно удостовериться, что функция UPup включена. На модемах TP-Link это делается следующим образом:

Для модемов фирмы Asus:

Как сделать проброс портов вручную?

Ручная настройка проброса портов требует больше усилий, но этот способ более надёжен. Автоматическая переадресация портов не гарантирует безопасности сети. Ваш роутер может открыть доступ стороннему устройству. Ручная настройка позволяет контролировать процесс передачи данных.

Если вам уже известно, какой порт необходимо задействовать, и вы выполняете проброс для определенной программы, то настройки выполняются следующим образом:

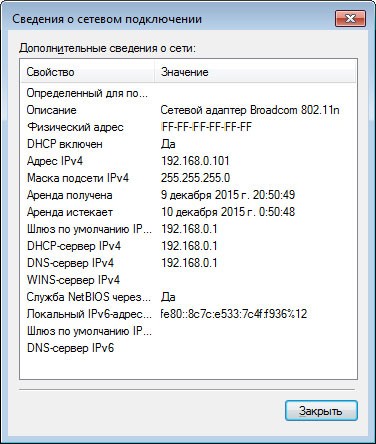

Для дальнейшей настройки понадобиться MAC-адрес компьютера. Его нужно найти при помощи таких действий:

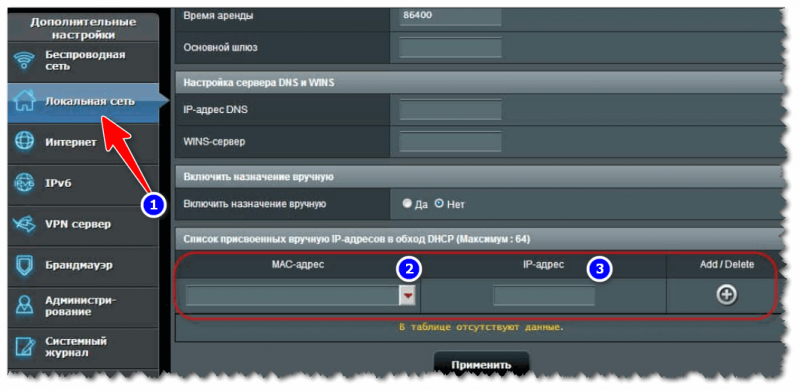

Дальше настраиваем проброс портов на роутере. Для этого нужно изменить установку IP-адреса на статический. На модемах TP-LINK это делается так:

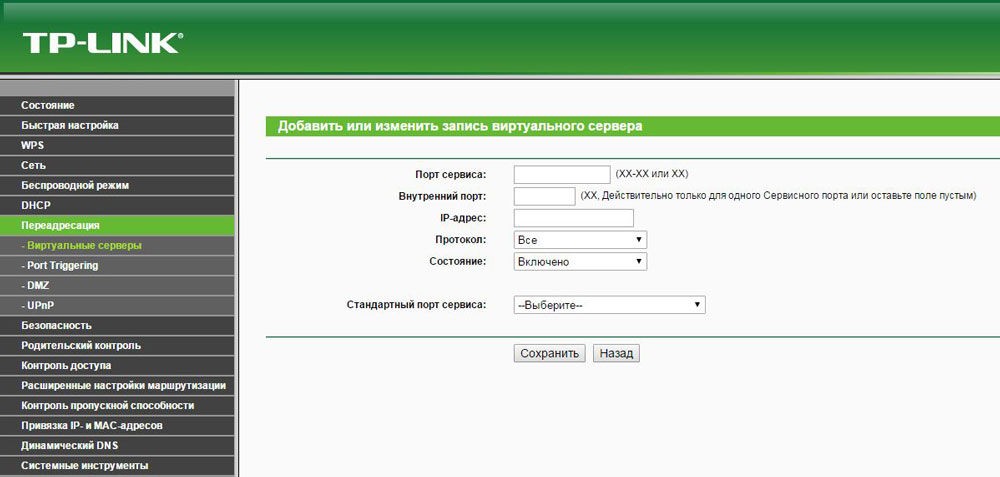

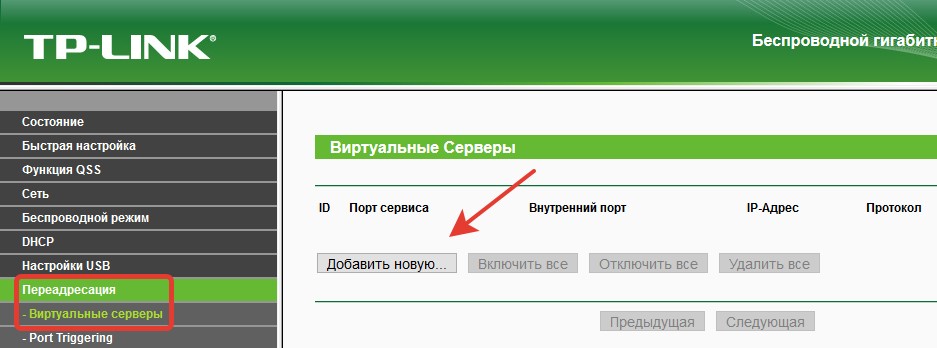

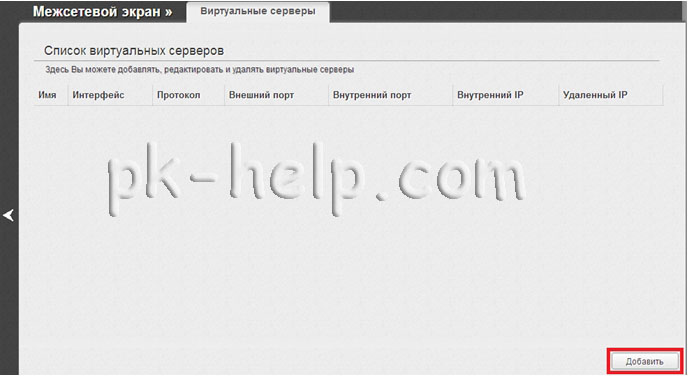

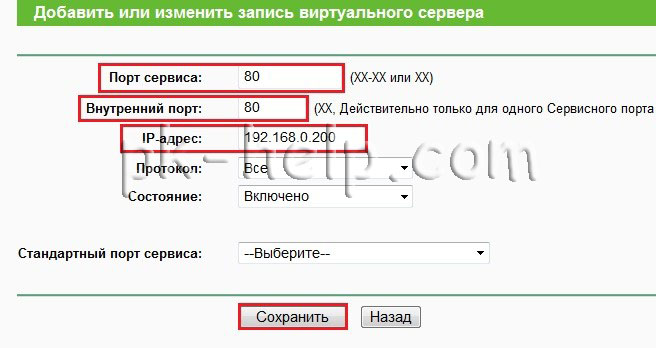

Когда IP и MAC-адреса связаны, нужно настроить параметры переадресации. Найдите раздел «Переадресация», в нём пункт «Виртуальные серверы», нажмите на «Добавить новую…».

В первых двух строках введите номер из параметров торрента и впишите IP-адрес, а из выпадающих окон выберите пункт «Все» и состояние «Включено».

Настройка для роутеров D-Link

В следующем видео – инструкция по пробросу портов на роутере D-Link DIR-300:

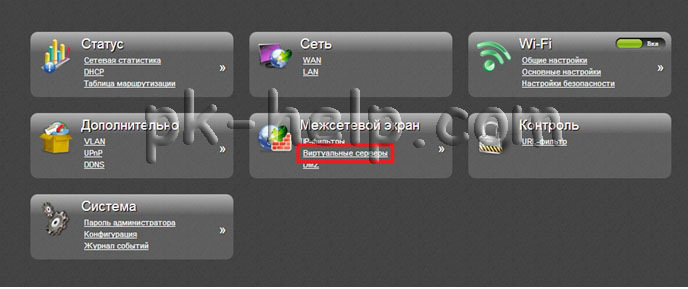

Заходим в браузер, вводим свой IP-адрес и авторизуемся. Затем нажимаем на «Межсетевой экран» и заходим в «Мастер настройки виртуального сервера».

Далее заполняем поля:

Альтернативный способ

Заходим в Web-интерфейс, затем в «Расширенные настройки». Здесь выбираем «Межсетевой экран», затем «Виртуальные серверы». Нажимаем «Добавить». После этого нужно заполнить следующие поля:

Внутренний IP – выбираем из списка одно из устройств локальной сети. Удаленный IP – Вводим адрес устройства, для которого необходимо открыть доступ из внешней сети. Либо оставляем поле пустым – это позволит подключаться любому устройству.

Возможные трудности

Как только проброс портов будет настроен, удаленный доступ должен заработать. Но иногда возникают неполадки. Их причиной может быть антивирус или Брандмауэр основного компьютера. Эти программы могут счесть новые подключения опасными.

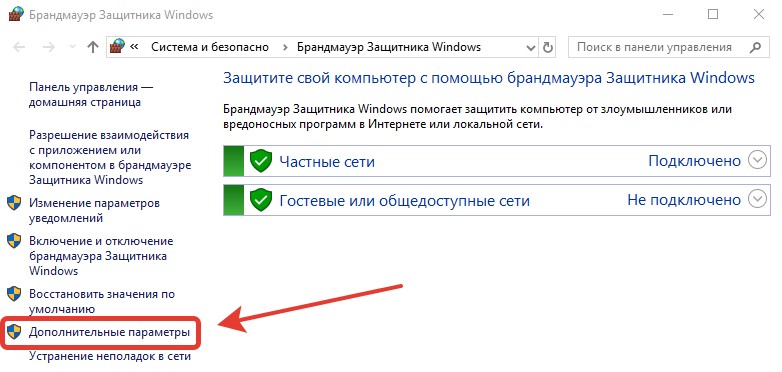

Чтобы решить эту проблему, нужно зайти в Брандмауэр и разрешить подключение к заданному порту. Брандмауэр можно найти в меню «Пуск» и зайти в окно настроек. Нажимаем на пункт «Дополнительные параметры».

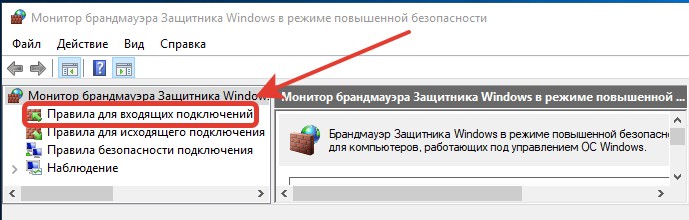

Затем – «Правила для входящих подключений».

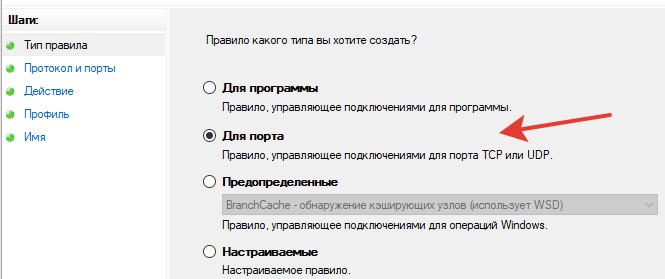

Затем – «Создать правило». Выбираем тип правила «Для порта» и жмем далее.

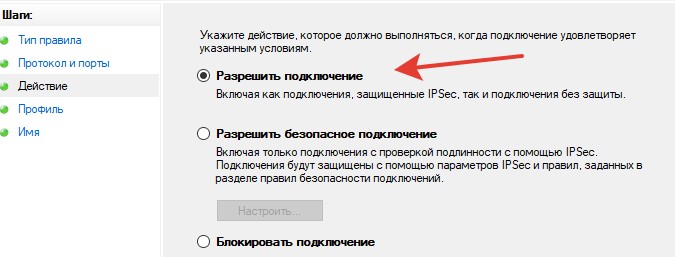

Указываем нужный протокол и порт, на который настроен проброс. Затем жмём на «Разрешить подключение».

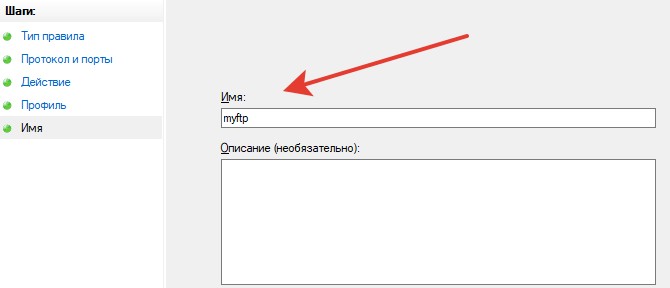

Отмечаем профили и вписываем свое имя.

После того, как нужные поля будут заполнены, жмите «Готово». Созданное таким образом новое правило можно изменять, отключать и удалить.

Как альтернативу можно использовать отключение Брандмауэра. Однако делать это не рекомендуется, чтобы не оставить свою ОС без защитника.

Пара слов о безопасности

При включении локальной сети нужно помнить о безопасности компьютера. Используйте сложные пароли и шифруйте личную информацию. Удаленным доступом к вашему компьютеру могут завладеть злоумышленники. Они смогут устанавливать на ваш ПК вредоносное программное оборудование или следить за данными, которые передаются через устройства локальной сети.

Как пробросить порты на роутере // перенаправление (открываем порты для игр, Skype, uTorrent и др. приложений)

👉 Все это происходит из-за того, что на роутере никто не пробросил порты ( прим.: пробросить = значит открыть // перенаправить).

Суть «проброса» в том, что предоставляется доступ какой-то программе на определенном компьютере для подключения к ней из интернета (по умолчанию, во всех роутерах это отключено, в целях безопасности).

Собственно, в этой статье пошагово постараюсь на доступном языке изложить то, что нужно сделать. Надеюсь, инструкция поможет разобраться с этой «проблемой».

Перенаправление портов // «проброс» по шагам

ШАГ 1: вход в настройки роутера

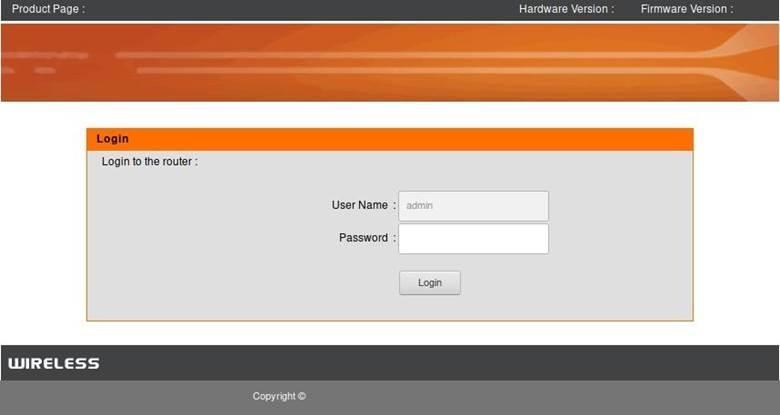

В качестве логина и пароля использовать admin (либо заполнить поле логина, а пароль вообще не вводить).

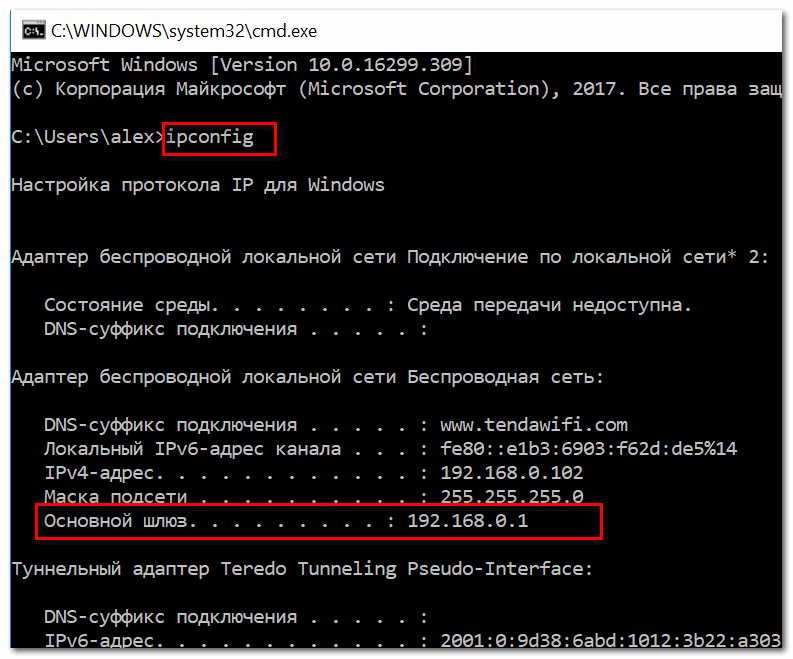

Как узнать IP-адрес для входа в настройки в роутер

ШАГ 2: присваиваем компьютеру постоянный локальный IP-адрес

Каждый раз, когда вы включаете компьютер или ноутбук — он, соединившись с роутером, получает свой IP-адрес в локальной сети (т.е. той домашней локальной сети, которую организует роутер).

Этот адрес локальный (внутренний) и он может меняться (если это специально не настроить)! Т.е. сегодня у вашего компьютера был IP 192.168.0.102, а завтра 192.168.0.101. А для проброса портов — нужно, чтобы он был постоянным, и не изменялся с течением времени.

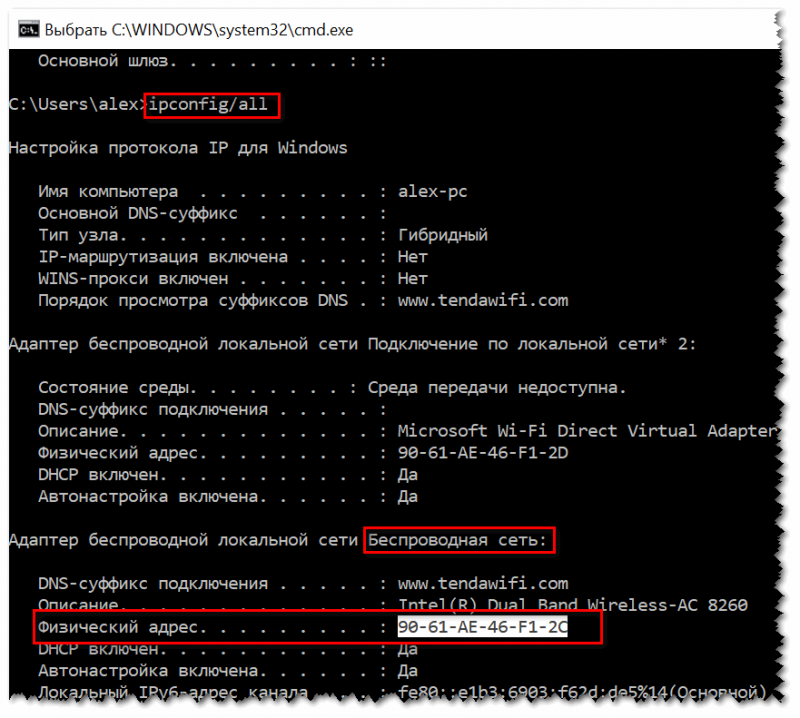

Чтобы это сделать в роутерах, как правило, необходимо знать MAC-адрес сетевого адаптера, через которое вы подключаетесь к нему. Например, в ноутбуках — это, как правило, беспроводной адаптер, в компьютерах — Ethernet-адаптер.

Узнать MAC-адрес можно либо в настройках роутера (вкладка «состояние»), либо в командной строке — команда ipconfig/all покажет физический адрес устройства (это и есть MAC-адрес). См. скрины ниже. 👇

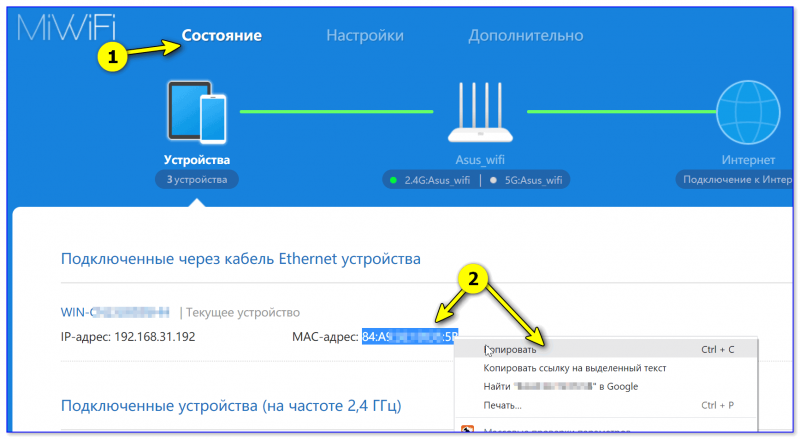

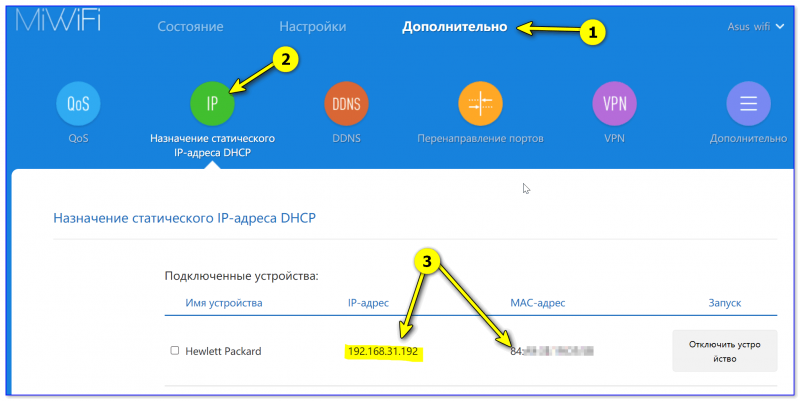

Копируем MAC-адрес (роутер Xiaomi Mi 4)

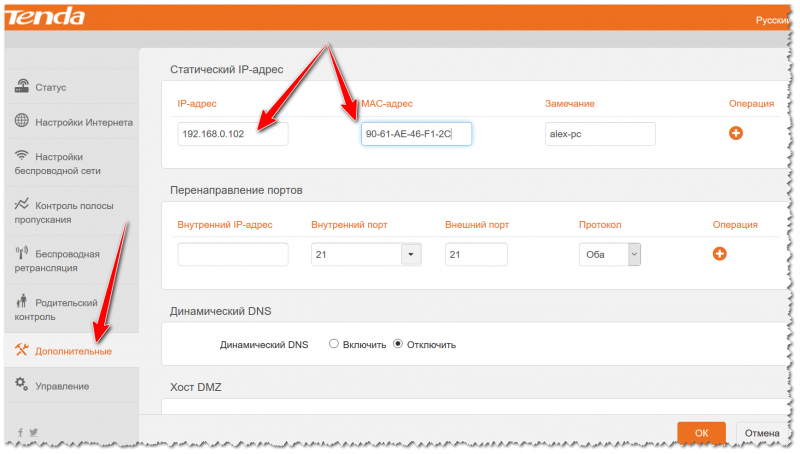

Собственно, дальше в настройках локальной сети в роутере (где задается привязка конкретного статического IP к MAC) укажите ваш локальный IP-адрес и MAC-адрес сетевого адаптера.

Таким образом, даже после выключения вашего ПК (перезагрузки) и т.д. — ваш IP будет постоянным (т.е. в нашем примере ниже 👇 за ПК будет закреплен IP 192.168.0.102, т.е. роутер, будет его присваивать только вашему компьютеру, и не даст никакому другому устройству!).

(У каждого роутера своя прошивка, и компоновка и расположение кнопок может существенно различаться. Ниже приведены неск. фото настроек роутера Tenda, Xiaomi и ASUS)

Статический IP-адрес (кликабельно)

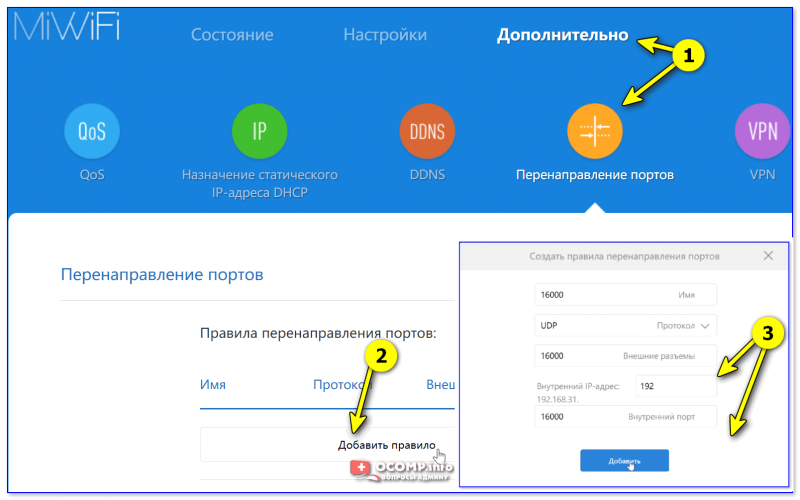

Внутренний IP 192.168.31.192 привязываем к MAC-адресу // роутер от Xiaomi

ШАГ 3: открываем порт для нужной программы

Теперь осталось открыть порт для конкретной программы. Но прежде, один небольшой вопрос.

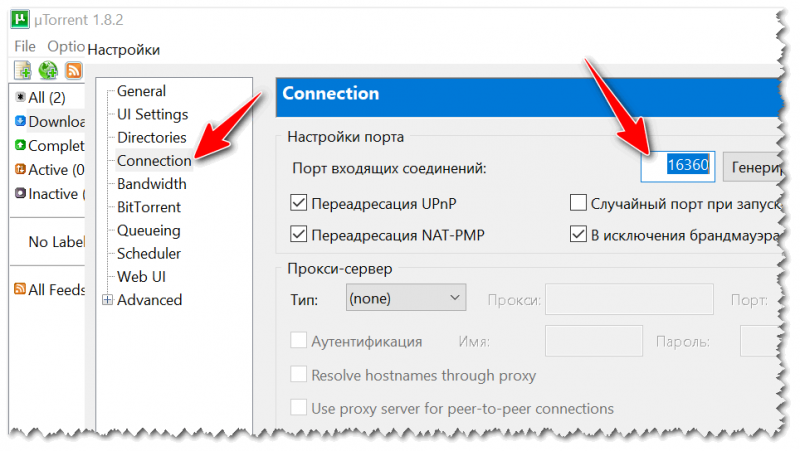

У некоторых пользователей возникает дилемма, какой именно порт открывать. И где его можно узнать.

Например, в uTorrent порт можно посмотреть в настройках соединения (см. скрин ниже 👇).

Что касается каких-то игр – то этот момент необходимо уточнять в технических характеристиках игры, либо у разработчиков (также можно на тематических форумах).

Парочка скринов представлены ниже (для роутеров ASUS, Xiaomi и Tenda).

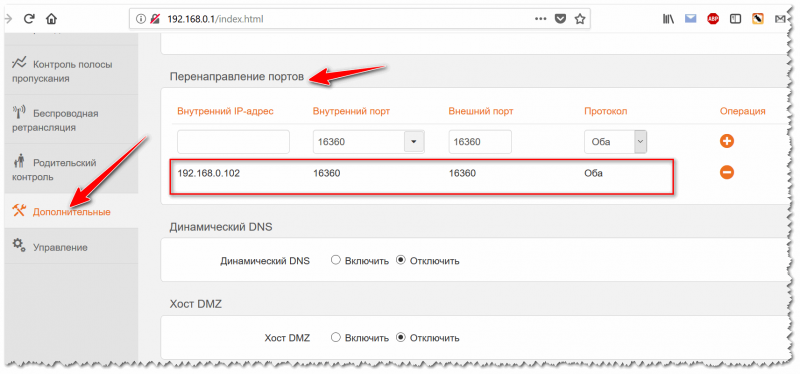

Порт для uTorrent был открыт! // Tenda

Пробрасываем (перенаправляем) порт 16000

Собственно, порты проброшены. Можете сохранять настройки и пользоваться программами — всё должно работать. 👌

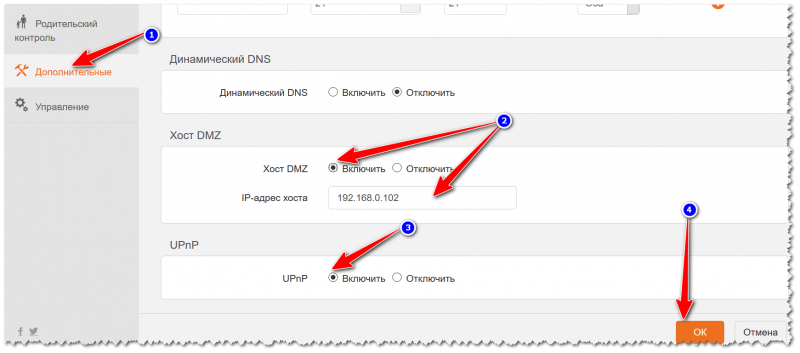

ШАГ 4: пару слов о DMZ-хосте

Все, что писано выше, мы сделали лишь для одного-двух портов. А представьте, если вам необходимо открыть все порты?! 👀Например, это часто бывает нужно для создания игрового сервера, для организации видеонаблюдения и пр. ситуациях.

Для этого во всех современных роутерах имеется специальная функция DMZ-хост. Включив ее и указав нужный локальный IP-адрес в вашей сети, вы открываете все порты у этого компьютера. Пример настроек представлен на скрине ниже. 👇

Включаем DMZ-хост / Включите также UPnP

Отмечу, что делать так следует только по необходимости. Все-таки, таким быстрым и не хитрым образом, вы открываете полностью свой ПК для доступа из интернета (что не очень хорошо в плане безопасности).

А у меня по теме вопроса пока всё.

Настройка проброса портов для создания интернет-сервисов

Порты позволяют сетевым и подключенным к интернету устройствам взаимодействовать через указанные каналы. Хотя серверы с назначенными IP адресами могут подключаться к интернету напрямую и делать порты публично доступными, система, находящаяся за роутером в локальной сети, может оказаться недоступной из интернета. Технология проброса портов (port forwarding) позволяет преодолеть это ограничение и сделать устройства доступными публично.

Сетевые сервисы и приложения, запущенные на различных устройствах, используют порты с определенными номерами с целью инициации соединений и организации коммуникаций. Разные порты могут использоваться одновременно для разделения типов трафика и запросов. Обычно порты ассоциируются с определенными службами, чтобы клиент мог подключиться к серверу по определенному порту, а сервер принять соединение и ответить соответствующим образом.

Ниже представлены наиболее распространенные порты:

Если вы читаете это руководство в интернете при помощи веб-браузера, то вероятно используете протокол HTTPS, работающий на порту 443.

Хотя порты упрощают задачу идентификации и обработки определенных запросов, соглашение о нумерации портов является стандартом, но не правилом. Порты могут использовать для любых задач при условии, что соединение между клиентом и сервером на указанном порту использует соответствующий протокол.

В веб-браузерах нестандартные HTTP порты могут быть указаны после двоеточия в конце IP адреса или URL с целью загрузки содержимого через этот порт. Если веб-сервер запущен на локальной машине на порту 8080, а не более общепринятом 80 порту, возможно получить доступ к этому серверу, если ввести в браузере адрес localhost:8080 или 127.0.0.1:8080. Если же ввести один из вышеуказанных адресов без суффикса «:8080» та же самая страница загружена не будет.

Хотя любой открытый порт должен позволять попытки соединения, чтобы эти попытки совершились, у клиента должен быть сетевой доступ к целевому устройству. В случае с сервером, подключенным к интернету напрямую, или при соединении через локальную сеть, сложностей обычно не возникает. Проблема появляется в тот момент, когда мы пытаемся подключиться к порту у устройства, находящегося за роутером или фаерволом.

Большинство домашних или офисных сетей подключено к интернету через роутер, который регулирует доступ и аккумулирует трафик на одном IP адресе. Все запросы и пакеты отсылаются через роутер перед обратным возвращением ответов на соответствующие устройства, сделавшие изначальные запросы. По умолчанию роутеры не обрабатывают входящие запросы на определенных портах. Если кто-то пытается подключиться к роутеру через SSH, роутер не сможет ни обработать этот запрос, ни отправить этот запрос дальше по цепочке, поскольку не знает целевого адресата. Эту проблему как раз и решает настройка проброса портов внутри роутера.

Шаг 1. Выяснение IP адреса роутера

Обычно у роутеров доступна административная панель по протоколу HTTP (порт 80). В большинстве случаев для доступа используется локальный IP адрес роутера (192.168.0.1 или 192.168.1.1). В Microsoft Windows подключенный роутер (или шлюз, используемый по умолчанию) легко обнаружить при помощи команды ipconfig/all.

В Линуксе та же самая задача решается при помощи утилиты netstat. Откройте терминал и введите следующую команду для выяснения IP адреса подключенного роутера.

В macOS используется та же самая команда:

Шаг 2. Доступ к конфигурационной панели роутера

После выяснения локального IP адреса роутера вы можете получить доступ к конфигурационной панели, если введете адрес в браузере, как и в случае с обычным URL (у некоторых роутеров, например, предусмотрено мобильное приложение, и задача упрощается).

Рисунок 2: Форма авторизации конфигурационной панели роутера

После загрузки панели управления необходимо выполнить авторизацию. Имя пользователя и пароль могут быть установлены производителем или интернет-провайдером или вами. Эту информацию можно найти в документации на роутер или на корпусе.

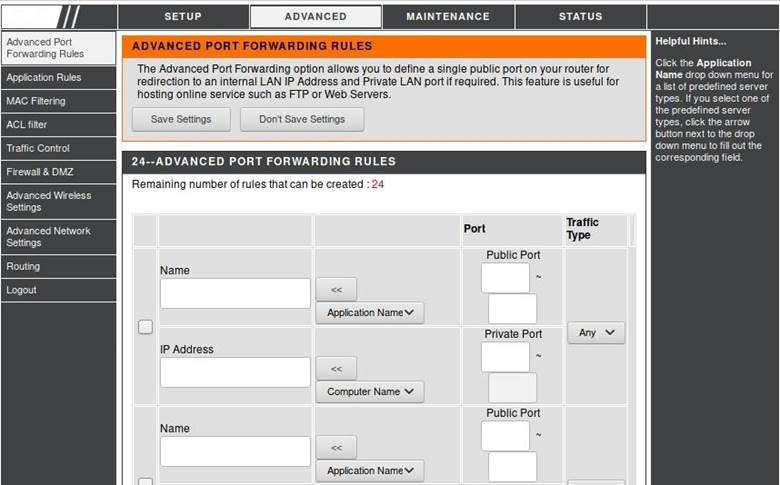

Хотя у разных роутеров панель управления может отличаться, в целом процедура настройки примерно одинаковая. После авторизации зайдите в раздел «Advanced» или найдите, где находится раздел «Port Forwarding». В нашем случае соответствующий раздел называется «Advanced Port Forwarding Rules».

Рисунок 3: Раздел с настройкой проброса портов

Шаг 3. Настройка правил проброса портов

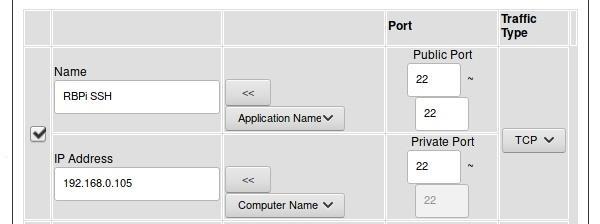

Правило было названо как «RBPi SSH» с целью упрощения идентификации в будущем. В целом имя правила полностью зависит от ваших личных предпочтений и не влияет на используемые порты.

Диапазон параметра Public Port (иногда именуемого как Source Port) установлен от 22 до 22 (стандартный порт протокола SSH). Этот порт роутер сделает доступным через интернет. Через этот же порт пользователь будет подключаться к Raspberry Pi.

Параметр Private Port (иногда именуемый как Destination Port) установлен как 22, поскольку демон SSH на устройстве Pi работает на 22 порту.

Параметр Traffic Type установлен как TCP, поскольку по протоколу SSH передается TCP трафик.

Параметр IP Address соответствует IP адресу устройства Pi в локальной сети (192.168.0.105).

Наконец, слева от правила отмечен флажок, чтобы правило стало активным.

У вашего роутера интерфейс может отличаться, но в целом суть настроек остается неизменной.

Рисунок 4: Настройки правила проброса портов для авторизации через протокол SSH

Вышеуказанное правило означает, что пользователь может подключаться по IP адресу роутера по протоколу SSH через интернет и впоследствии будет перенаправлен на сервер устройства Raspberry Pi. Эту схему можно использовать для создания веб-сервера, работающего на 80 порту, или, например, для прикрепления сервера видеоигр к указанному порту. Учитывайте, что у некоторых провайдеров есть правила, касательно хостинга и другого контента, которые нужно учитывать перед тем, как сделать доступным сервер из локальной сети.

Шаг 4. Защита от сканирования портов и атак

Одна из проблем, возникающая во время открытия портов в интернете при помощи проброса – порты становятся доступными для сканирования. Злоумышленники в интернете могут использовать автоматизированные средства для сканирования диапазонов IP адресов или утилиты навроде Shodan для поиска потенциально уязвимых устройств с определенными активными портами. Порты протокола SSH являются основной целью, поскольку дают доступ к шеллу, при помощи которого можно украсть данные или установить вредоносное приложение.

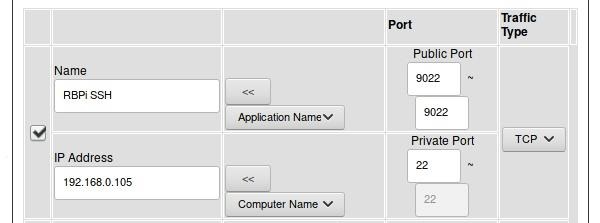

В случае проброса портов для защиты от сканирования может оказаться полезным поменять публичный или исходный порт в настройках роутера. Вместо распространенного порта 22, на который настроены все сканеры, можно указать нестандартный порт (например, 9022).

Рисунок 5: Настройка SSH на нестандартный порт

После смены порта клиент при подключении к устройствам через SSH из интернета должен будет указать порт 9022. Попытка подключиться к порту 22 извне окажется неудачной, поскольку проброс будет идти от порта 9022, а не от порта 22.

Вы также можете использовать сервис типа Fail2ban (фреймворк для защиты от внешний вторжений), предназначенного для защиты сети от атак с использованием брутфорса, после того как злоумышленник найдет активный порт. Утилиты навроде Fail2ban ограничивают количество попыток авторизации, выполняемых из внешней сети.

Проброс портов в Линуксе на системном уровне

Проброс портов на уровне роутера может быть полезным для настройки сетей, доступных через интернет. В Линуксе ту же самую задачу можно решить на системном уровне.

Схожим образом, что и порт роутера связывается с указанным портом устройства внутри локальной сети, один порт можно связать с другим для упрощения использования. Например, при установке ханипота Cowrie демон SSH перемещается от порта 22 на порт 9022. Затем порт 2222, где работает ханипот, перенаправляется на порт 22, который будет доступен в интернете и, как следствие, с высокой степенью вероятности просканирован и атакован.

Для конфигурирования локального проброса портов в Линуксе вначале нужно выполнить следующую команду с целью установки в параметр ip_forward значения 1 (в этом случае проброс портов активируется на уровне операционной системы):

Как только IP форвардинг включен, убедитесь, что вы знаете текущий порт сервиса, который нужно пробросить. Во время конфигурирования ханипота Cowrie эта задача решается посредством настройки демона SSH на порт 9022.

Наконец, для включения локального проброса портов, можно воспользоваться iptables. Команда ниже перенаправляет запросы с порта 22 на порт 2222, где эти запросы обрабатывает ханипот.

Другие сферы, где используется проброс портов

Перенаправление портов может использоваться и в других задачах. Например, порт 8080 может быть перенаправлен на порт 80 с целью облегчения доступа к тестовому серверу, или могут быть добавлены новые порты для использования определенной службой. Проброс портов полезен для удаленного доступа, администрирования сервера, конфигурирования сети и даже во время пост-эксплуатации и пивотинга. Понимание этой технологии может быть ключом к бесчисленному множеству других проектов по безопасности.