как узнать есть ли программы шпионы на компьютере

Программы шпионы на компьютере, как их обнаружить и удалить

Программы шпионы на компьютере появляются довольно часто и сам пользователь может этого не заметить. В этой статье мы рассмотрим специальную программу, которая помогает обнаружить и удалить шпионские вирусы. Установив утилиту, Вы защитите свой компьютер от вредоносных программ.

Что представляет собой шпионская программа на компьютере

А это может привести к ухудшению его работоспособности и нарушить безопасность компьютера в целом. Что это такое? Данный термин происходит от английского слова «Spyware», что значит программа шпион.

Программы шпионы собирают личные данные пользователя с компьютера и передают их другим неизвестным лицам. Что представляет собой шпионская программа? Это вирусная программа, которая маскируются под различные файлы на компьютере. Именно по этой причине, обычный антивирус не может обнаружить часть шпионских программ. О том, какие бывают шпионские программы, как найти и удалить программы шпионы на компьютере, мы рассмотрим в этой статье.

Какие бывают шпионские программы и как они попадают на компьютер

На самом деле, шпионские программы отличаются друг от друга. Их принято различать на несколько видов:

Это ещё не все виды шпионских программ. Перечислил Вам только самые основные, которые постоянно встречаются у пользователей.

Как проникают на компьютер шпионские программы? Данные программные обеспечения заражают компьютер посредством специальных файлов или небезопасных ресурсов в Сети. Например, Вы перешли на сайт 18+ где постоянно есть вирусы, или скачали сомнительный файл на свой компьютер. Есть вероятность получить к себе эти программы с помощью ссылок. Причин, по которым появляются на Вашем компьютере шпионы-вирусы, очень много.

Программы шпионы на компьютере, первые признаки

Итак, какие первые признаки проявляют программы шпионы на компьютере? Если Ваш компьютер подвергся воздействию программ шпионов, то дело гораздо хуже чем с обычными вирусами. Программа шпион заменяет системные файлы, может тормозить систему на компьютере.

Бывает такое, что ничего не происходит. Даже в таком случае, есть повод задуматься, и проверить компьютер на наличие шпионских программ. Лучше убедиться в безопасности работы своего компьютера.

Программы шпионы это большое зло – последствия

Программы шпионы это большое зло, которое приносит вред нормальной работе компьютера. Если программы шпионы попали на компьютер, то могут быть серьёзные последствия. Данные Ваших ресурсов, в том числе банковские, могут попасть в руки злоумышленников. С помощью программ шпионов, воруются логины и пароли.

Злоумышленники, просто снимают деньги с банковских карт, и используют в своих целях Ваши аккаунты. Поэтому, программы шпионы нужно оперативно находить и удалять полностью с компьютера. Дальше, мы этим и займёмся.

Как найти программы шпионы на компьютере

В Интернете существует большое количество антивирусных программ, которые имеют все возможности находить шпионские программы на компьютере:

Мы выбираем одну из лучших программ. Перед тем как проводить поиск шпионов-вирусов в системе, просканируйте её главным антивирусом, который у Вас есть. И ещё, проверьте компьютер утилитой Doctor Web Curelt. Обычно утилита находит те вирусы, которые не обнаруживает обычный антивирус на Вашем компьютере.

Далее, мы скачаем и устанавливаем программу — Malwarebytes anti-malware free – одну из лучших программ. Найдём и полностью уничтожим шпионские программы с компьютера.

Malwarebytes anti-malware free скачать бесплатно на русском языке

Программу для поиска и удаления программ-шпионов с компьютера, Malwarebytes anti-malware free Вы можете скачать бесплатно в Интернете на русском языке. Для этого, открываем любой браузер и пишем в поиске — «Malwarebytes anti-malware free скачать бесплатно на русском языке» (Рисунок 1).

Если не хотите искать, можно перейти по этому адресу и скачать её (softgallery.ru/malwarebytes-anti-malware/).

Нажимаете кнопку скачать и загружаете установочный файл к себе на компьютер. Затем кликаете на него два раза левой кнопкой мыши и запускаете установку. Когда установили программу, можете переходить к поиску программ шпионов и к полному их удалению.

Программы шпионы на компьютере, удаление программой MalwareBytes

Итак, чтобы нам удалить программы шпионы с компьютера, запускаем только что скачанную и установленную программу и нажимаем на кнопку «Начать проверку» (Рисунок 2).

Рекомендуется выбрать полную проверку всех файлов на компьютере, чтобы найти все шпионские программы. Жмите на кнопку «Начать проверку» и программа начнёт процесс проверки системы. Подождите некоторое время, пока закончится проверка. Обычно она занимает несколько минут.

Как только проверка завершиться, появится список угроз, которые Вы можете удалить. Для этого, достаточно нажать на кнопку «Обезвредить» в правом нижнем углу данной программы. Если угроз не будет, то Вы будете тоже об этом уведомлены.

Все подробности, и возможности программы, рассказывается в этом видео:

Заключение

Итак, подведём итоги. Из статьи мы узнали, как можно удалить программы шпионы на компьютере полностью. Благодаря программе, которую мы рассмотрели сегодня, Вы сделаете очистку компьютера от шпионских программ буквально за несколько минут. Проверяйте свой компьютер хотя бы раз в неделю на вирусы, чтобы быть уверенным в его безопасности. Кстати, Вы можете запланировать проверки в автоматическом режиме. Если действовать по таком алгоритму, то работа в Интернете станет для Вас безопасной и без каких-либо вирусов. Удачи Вам друзья!

Как определить шпионское ПО на вашем компьютере?

«Ещё никогда Штирлиц не был так близок к провалу» — возможно, Вы сразу представили в своём воображении классического шпиона. Такого, который может незаметно следить за своей целью, или наоборот, притворяясь тем, кем не является – оставаться на виду и собирать необходимые данные. Однако, в современном мире шпионы хоть и поступают точно также, но выглядят совершенно иначе. Давайте познакомимся с одним из видов шпионов, aka keyloggers, или – клавиатурные шпионы.

Клавиатурный шпион (keylogger) – это устройство или программа со способностью регистрировать нажатия клавиш на клавиатуре, нажатие и движение мыши и т.д.

Подумать только, любая информация, которая вводится через клавиатуру и компьютерную мышь – может стать известной злоумышленнику, в том числе пароли к посещаемым сайтам, данные банковских карт и даже личная переписка, которая даёт огромный простор для социальной инженерии.

Поймать такого «жучка» можно прямо на лету. «Drive by downloads», попутной загрузкой без ведома пользователя. Достаточно зайти на определенный сайт, или нажать на всплывающее окно, или открыть вложение в письме. Некоторые шпионы могут прятаться даже в обычных по виду графических файлах. А могут и вовсе самостоятельно проводить атаку, используя уязвимости в браузере или подключаемых модулях.

Обнаружить подобное вторжение можно через методы, включающие в себя поиск аномалий, т.е. мониторинг компьютерной системы пользователя на предмет аномальных изменений при отображении веб-страницы. Иной путь – использовать среду выполнения, позволяющей работать с JavaScript и отслеживать его поведение во время исполнения. Средства обеспечения безопасности, в т.ч. антивирусы, могут совмещать разнообразные методы обнаружения шпионского ПО, используя наработанные базы данных с множеством сигнатур для сопоставления шаблонов вредоносных скриптов. Однако методы обфускации (запутывания кода) позволяют избегать обнаружения шпионов защитной программой.

Что может сделать обычный пользователь, чтобы предотвратить такие попутные загрузки, спросите вы?

Конечно, можно сказать про то, что нужно заходить только на проверенные и надежные сайты, избегать всплывающие окна, регулярно обновлять веб-браузеры и антивирусы, что не стоит нажимать на всё, что попадается в сети. Но если приходится посещать много разнообразных веб-сайтов? Искать информацию где только можно и где нельзя? Тогда, один из наиболее простых вариантов – использование блокировщика сценариев, например, NoScript. Это бесплатное расширение для веб-браузеров на базе Mozilla и Google Chrome. Оно позволяет отключать все сценарии (скрипты) на посещаемом сайте, а после выборочно включить нужные. Это не только поможет избежать вредоносных программ, в т.ч. шпионов, но и в дальнейшем сэкономит время и трафик, позволяя не загружать сценарии (например, таргетированную рекламу), которые собирают личные данные пользователя.

Другой популярный способ завести себе личного шпиона – это загрузить условно бесплатное ПО, peer-to-peer приложения, online игры, скачивать игры, фильмы, музыку с непроверенных источников, в т.ч. торрентов. Не надо так. 😐

Вернемся к нашим баранам! На каких принципах работают клавиатурные шпионы?

Одни шпионы могут использовать перехватывающие механизмы, например, функцию Windows API SetWindowsHookEx(), позволяющую следить за логом о нажатии клавиш клавиатуры. Кстати говоря, данная функция может перехватывать даже самозаполняющиеся пароли.

Другие шпионы могут располагаться на уровне ядра вводного устройства и получать всю информацию напрямую, заменяя собой основное программное обеспечение. Невидимый и начинающий свою работу ещё на этапе загрузки системы кейлоггер, но не перехватывающий самозаполняющиеся пароли.

Есть ещё аппаратные шпионы, которые представляют собой миниатюрные устройства, находящиеся между устройством ввода и самим компьютером. Для профилактики достаточно регулярно осматривать свой ПК и не покупать с рук устройства ввода, т.к. есть вероятность, что те имеют недокументированный функционал.

Итак, мы знаем, что собой представляют клавиатурные шпионы, знаем, что делать, чтоб свести риск проникновения шпиона к минимуму. Но если он уже проник в систему?

Несмотря на скрытность кейлоггеров — есть шанс отследить их фоновый процесс. Для этого можно использовать Process Explorer, принадлежащий Microsoft. Информация, выводимая данным ПО, значительно подробнее, чем у диспетчера задач Windows. Клавиатурные шпионы могут обитать, например, в вкладке «explorer.exe» и сразу бросаться в глаза отсутствием описания процесса и названием компании производителя.

Особенность шпионского ПО в том, что его сигнатуры отличаются от вирусных, и антивирусы принимают кейлоггеры за обычную программу. Для проверки системы и удаления шпионов можно использовать такие продукты как:

IObit Malware Fighter, Ad-Ware, Emsisoft Anti-Malware и Microsoft Defender.

Последний – встроенное программное обеспечение по умолчанию для Windows.

Ниже инструкция как его запустить, если вы подозреваете, что на вашем компьютере есть вредоносное ПО, которое не обнаружили другие средства обеспечения безопасности:

Принимая превентивные меры и проводя регулярно профилактику с помощью средств безопасности, мы снижаем риски, связанные с вредоносным ПО, до разумного уровня. Однако при вводе чувствительных данных рекомендуется не использовать клавиатуру. Как вариант — использовать виртуальную клавиатуру или голосовой ввод. Стоит помнить, что большинство интернет угроз рассчитаны на массовых пользователей. При использовании Windows и Internet Explorer риски получить нежелательное ПО намного выше, чем при использовании систем Linux или Mac OS с нестандартными браузерами.

Поэтому при выборе вычислительной техники и используемых программных инструментов стоит руководствоваться не только критериями цены, технических характеристик и удобства, но и критериями кибербезопасности.

Предупреждён – значит вооружён! Спасибо за внимание!

Как обнаружить на компьютере шпионское ПО?

в Советы и хитрости 09.12.2019 0 57 Просмотров

Как ИТ-специалист, я регулярно слежу за компьютерами и электронной почтой сотрудников. Это важно в рабочей среде как для административных целей, так и для безопасности. Например, мониторинг электронной почты позволяет блокировать вложения, которые могут содержать вирусы или шпионские программы. Единственный раз, когда мне нужно подключиться к компьютеру пользователя и выполнить работу непосредственно на его компьютере – это исправить проблему.

Но, если вы чувствуете, что за вами следят, есть несколько маленьких хитростей, которые вы можете использовать, чтобы определить, правы ли вы. Во-первых, следить за кем-то через его компьютер означает, что они могут наблюдать за всем, что вы делаете на вашем компьютере, в режиме реального времени. Блокировка порносайтов, удаление вложений или блокирование спама, прежде чем он попадает в ваш почтовый ящик, и т.д. на самом деле не контроль, а больше похоже на фильтрацию.

Прежде чем двигаться дальше, я хочу подчеркнуть одну БОЛЬШУЮ проблему: если вы находитесь в корпоративной среде и думаете, что за вами следят, вы должны предположить, что они могут видеть ВСЁ, что вы делаете на компьютере. Кроме того, предположим, что вы не сможете найти программное обеспечение, которое записывает всё. В корпоративных средах компьютеры настолько настроены и перенастроены, что почти невозможно обнаружить что-либо, если вы не хакер. Эта статья больше ориентирована на домашних пользователей, которые думают, что друг или член семьи пытается их контролировать.

Компьютерный мониторинг

Теперь, если вы всё ещё думаете, что за вами следят, вот что вы можете сделать! Самый простой способ войти в ваш компьютер – использовать удаленный рабочий стол. Хорошо, что Windows не поддерживает несколько одновременных подключений, когда кто-то входит в консоль (для этого есть хак, но я бы не стал беспокоиться об этом). Это означает, что если вы вошли в свой компьютер с ОС Windows 7 или Windows 10, и кто-то должен был подключиться к нему с помощью встроенной функции удаленного рабочего стола Windows, ваш экран заблокировался бы и сообщил вам, что кто то пытается с вами связаться.

Так почему это полезно? Это полезно, потому что это означает, что для того, чтобы кто-то подключился к ВАШЕМ сеансу без вашего ведома или захвата экрана, он использовал стороннее программное обеспечение.

Если мы ищем стороннее программное обеспечение, которое обычно называют программным обеспечением для удаленного управления или виртуальными сетевыми вычислениями (VNC), мы должны начать с нуля. Обычно, когда кто-то устанавливает программное обеспечение такого типа на ваш компьютер, он должен сделать это, пока вас нет, и он должен перезагрузить ваш компьютер. Итак, первое, что может подсказать вам подозрительным, это если ваш компьютер был перезагружен, и вы не помните, чтобы Вы это делали.

Во-вторых, вы должны проверить в меню «Пуск» – «Все программы» и узнать, установлено ли что-то вроде VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC и т. д. Часто люди небрежны и считают, что обычный пользователь не знает, что такое программное обеспечение, и просто игнорирует его. Если какая-либо из этих программ установлена на ваш ПК, то кто-то может подключиться к вашему компьютеру без вашего ведома, если программа работает в фоновом режиме как служба Windows.

Это подводит нас к третьему пункту. Обычно, если установлена одна из вышеперечисленных программ, для неё на панели задач отображается значок, поскольку она должна постоянно работать.

Значки Панели задач

Проверьте все ваши иконки (даже скрытые) и посмотрите, что работает. Если вы найдёте что-то, о чём не слышали, выполните быстрый поиск в Google, чтобы увидеть, что за окно всплывает на вашем Рабочем столе. Программное обеспечение мониторинга довольно легко скрыть его значок на Панели задач, поэтому, если вы не видите там ничего необычного, то это ещё не значит, что у вас не установлено программное обеспечение для мониторинга.

Так что, если ничего не видно в очевидных местах, давайте перейдем к более сложным вещам.

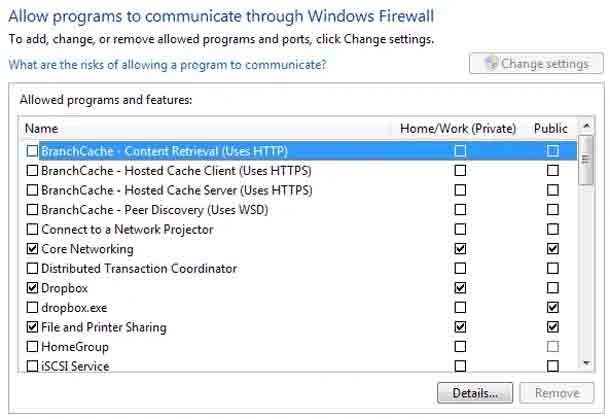

Проверьте порты брандмауэра

Опять же, поскольку это сторонние приложения, они должны подключаться к Windows через разные коммуникационные порты. Порты – это просто виртуальное соединение для передачи данных, с помощью которого компьютеры обмениваются информацией напрямую. Как вы, возможно, уже знаете, Windows поставляется со встроенным брандмауэром, который по соображениям безопасности блокирует многие входящие порты. Если вы не используете FTP-для сайта, почему ваш порт 23 должен быть открытым, верно?

Здесь вы увидите список программ с флажками рядом с ними. Проверенные являются «открытыми», а непроверенные или незарегистрированные – «закрытыми». Просмотрите список и посмотрите, есть ли программа, с которой вы не знакомы или которая соответствует VNC, дистанционному управлению и т. д. Если это так, вы можете заблокировать программу, сняв с неё флажок!

Проверьте исходящие соединения

К сожалению, это немного сложнее, чем написано выше. В некоторых случаях может быть входящее соединение, но во многих случаях программное обеспечение, установленное на вашем компьютере, будет иметь только исходящее соединение с сервером. В Windows разрешены все исходящие соединения, что означает, что ничего не заблокировано. Если всё шпионское программное обеспечение делает запись данных и отправляет их на сервер, то оно использует только исходящее соединение и поэтому не будет отображаться в этом списке брандмауэром.

Чтобы поймать такую программу, мы должны видеть исходящие соединения с нашего компьютера на серверы. Есть целый ряд способов, которыми мы можем сделать это, и здесь я собираюсь поговорить об одном или двух. Как я уже говорил ранее, сейчас это немного усложняется, потому что мы имеем дело с действительно скрытым программным обеспечением, и вы не сможете легко его найти.

TCPView

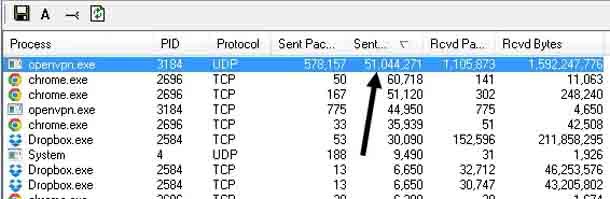

Во-первых, загрузите программу под названием TCPView от Microsoft. Это очень маленький файл, и вам даже не нужно его устанавливать, просто разархивируйте его и дважды щелкните Tcpview. Главное окно будет выглядеть так, как на скриншоте ниже.

По сути, оно показывает все подключения вашего компьютера к другим компьютерам. С левой стороны находится имя процесса, который будет выполнять запущенные программы, то есть Chrome, Dropbox и т. д. Столбцы, на которые мы должны обратить внимание – это Remote Address и State. Перейдите к сортировке по столбцу State и просмотрите все процессы, перечисленные в ESTABLISHED. Установлено означает, что в настоящее время существует открытое соединение. Обратите внимание, что шпионское программное обеспечение не всегда может быть подключено к удаленному серверу, поэтому рекомендуется оставить эту программу открытой и отслеживать любые новые процессы, которые могут появляться в установленном состоянии.

Что вы должны сделать, это отфильтровать этот список для всех процессов, чьё имя вы не знаете. Chrome и Dropbox – это нормально, и нет повода для тревоги, но что такое openvpn.exe и rubyw.exe? Ну, в моем случае я использую VPN для подключения к Интернету, поэтому эти процессы предназначены для моей службы VPN. Тем не менее, вы можете просто ввести в Google эти сервисы и быстро выяснить это самостоятельно. Программное обеспечение VPN не шпионит, поэтому не стоит об этом беспокоиться. Когда вы ищете процесс, вы сразу сможете определить, безопасно ли это подключение, просто посмотрев результаты поиска.

Ещё одну вещь, которую вы должны проверить – это крайние правые столбцы, называемые «Отправленные пакеты», «Отправленные байты» и т. д. Сортируйте по «Отправленные байты», и вы сразу сможете увидеть, какой процесс отправляет наибольшее количество данных с вашего компьютера. Если кто-то следит за вашим компьютером, он должен отправлять данные куда-то, поэтому, если процесс не очень хорошо спрятан, вы должны увидеть его здесь.

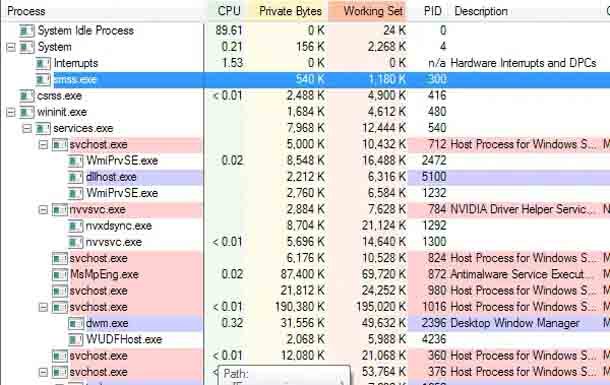

Process Explorer

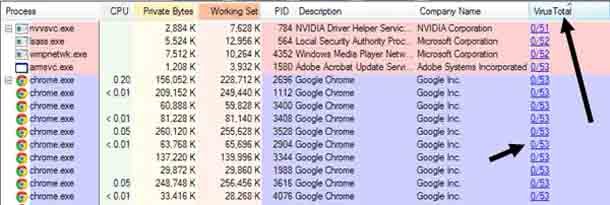

Другая программа, которую вы можете использовать, чтобы найти все процессы, запущенные на вашем компьютере – это Process Explorer от Microsoft. Когда вы запустите его, вы увидите много информации о каждом отдельном процессе и даже дочерних процессах, запущенных внутри родительских процессов.

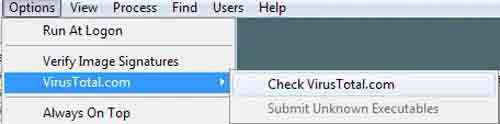

Process Explorer очень хорош, потому что он соединяется с VirusTotal и может мгновенно сообщить вам, был ли процесс обнаружен как вредоносное ПО или нет. Для этого нажмите «Параметры», VirusTotal.com, а затем нажмите «Проверить VirusTotal.com». Вы попадете на их веб-сайт, чтобы прочитать TOS, просто закройте его и нажмите «Да» в диалоговом окне программы.

Как только вы это сделаете, вы увидите новый столбец, который показывает частоту обнаружения последнего сканирования для многих процессов. Он не сможет получить ценность для всех процессов, но это лучше, чем ничего. Для тех, у кого нет баллов, продолжайте поиск этих процессов в Google вручную. Для тех, кто набрал очки, вы хотите, чтобы он в значительной степени показал 0/XX. Если это не 0, продолжайте поиск в Google и запустите процесс или щёлкните по цифрам, которые нужно перевести на веб-сайт VirusTotal для этого процесса.

Я также склонен сортировать список по названию компании и любому процессу, в котором нет перечисленной компании, я проверю обычно такие компании в Google. Однако даже с этими программами вы всё равно можете не увидеть все процессы.

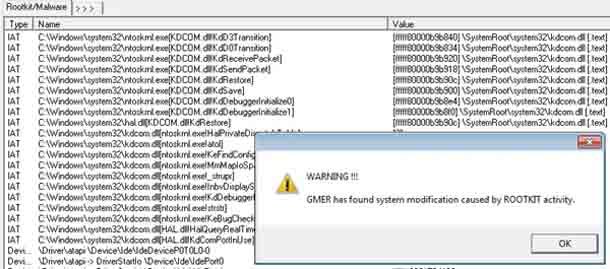

Руткиты

Есть также стелс-программы, называемые руткитами, которые две вышеупомянутые программы даже не смогут увидеть. В этом случае, если вы не обнаружили ничего подозрительного при проверке всех описанных выше процессов, вам нужно попробовать ещё более надежные инструменты. Ещё одним хорошим инструментом от Microsoft является Rootkit Revealer, но он очень старый.

Другими хорошими инструментами для борьбы с руткитами являются Malwarebytes Anti-Rootkit Beta, которые я очень рекомендую, поскольку их инструменты для борьбы с вредоносными программами заняли первое место. Другой популярный инструмент – GMER.

Я предлагаю вам установить эти инструменты и запустить их. Если они что-то найдут, удалите всё, что они предлагают. Кроме того, вам следует установить и антивирусные программы. Многие из этих скрытых программ, которые люди используют, считаются вредоносными программами/вирусами, поэтому они будут удалены, если вы запустите соответствующее программное обеспечение. Если что-то обнаруживается, убедитесь, что Google это знает, чтобы вы могли узнать, было ли это программное обеспечение для мониторинга или нет.

Мониторинг электронной почты и веб-сайтов

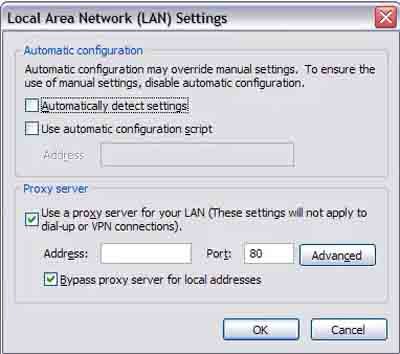

Проверить, отслеживается ли ваша электронная почта, также сложно, но мы остановимся на простых материалах этой статьи. Когда вы отправляете электронное письмо из Outlook или другого почтового клиента на вашем компьютере, оно всегда должно подключаться к почтовому серверу. Клиент может подключаться напрямую или через прокси-сервер, который принимает запрос, изменяет или проверяет его и пересылает на другой сервер.

Если вы используете прокси-сервер для просмотра электронной почты или просмотра веб-страниц, веб-сайты, к которым вы обращаетесь, или электронные письма, которые вы пишете, можно сохранить и просмотреть позже. Вы можете проверить оба и вот как. Для IE, перейдите в Инструменты, затем Свойства обозревателя. Нажмите на вкладку «Подключения» и выберите «Настройки LAN».

Если флажок прокси-сервер установлен и имеет локальный IP-адрес с номером порта, то это означает, что вы сначала проходите через локальный сервер, прежде чем он достигает веб-сервера. Это означает, что любой веб-сайт, который вы посещаете первым, проходит через другой сервер, на котором запущено какое-то программное обеспечение, которое либо блокирует адрес, либо просто регистрирует его. Единственный случай, когда вы будете в какой-то степени в безопасности – это если сайт, который вы посещаете, использует SSL (HTTPS в адресной строке), что означает, что все данные, отправленные с вашего компьютера на удаленный сервер, зашифрованы. Даже если ваша компания получит промежуточные данные, они будут зашифрованы. Я говорю несколько безопасно, потому что, если на вашем компьютере установлено шпионское программное обеспечение, оно может фиксировать нажатия клавиш и, следовательно, записывать всё, что вы вводите в эти защищенные сайты.

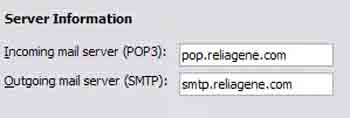

Что касается вашей корпоративной электронной почты, вы проверяете то же самое, локальный IP-адрес для почтовых серверов POP и SMTP. Чтобы проверить в Outlook, перейдите в Инструменты, Учетные записи электронной почты и нажмите Изменить или Свойства, и найдите значения для POP и SMTP-сервера. К сожалению, в корпоративных средах сервер электронной почты, вероятно, является локальным, и поэтому вы, безусловно, будете находиться под наблюдением, даже если он работает не через прокси-сервер.

Вы всегда должны быть осторожными при написании электронных писем или просмотре веб-сайтов, находясь в офисе. Попытка прорваться через систему безопасности также может привести к неприятностям, если они узнают, что вы обошли их системы! Могу сказать по опыту, ИТ-специалистам это не нравится! Но, если вы хотите обеспечить безопасность просмотра веб-страниц и электронной почты, лучше всего использовать VPN, например, частный доступ в Интернет.

Это требует установки программного обеспечения на компьютер, что вы, возможно, не сможете сделать. Но, если вы можете, тогда вы можете быть уверены, что никто не сможет увидеть, что вы делаете в вашем браузере, если только у вас не установлено локальное шпионское программное обеспечение! Нет ничего, что могло бы скрыть ваши действия от локально установленного шпионского программного обеспечения, потому что оно может записывать нажатия клавиш и т. д., поэтому старайтесь следовать моим инструкциям выше и отключите программу мониторинга. Если у вас есть какие-либо вопросы или проблемы, не стесняйтесь комментировать.