как узнать к какому контроллеру домена подключен компьютер

Как узнать к какому контроллеру домена подключен компьютер

Добрый день! Уважаемые читатели и гости IT блога Pyatilistnik.org. В данной статье, я хочу рассказать, как определить какой контроллер домена вас аутентифицировал. Иногда бывают ситуации, что нужно понять, данную информацию, для поиска проблем. Приведу простой пример, на пользователя была применена политика, которую я отключил на одном из контроллеров, через какое-то время, пользователь обратился, все стем же вопросом, выяснилось, что на другом DC, бала та же политика, отключив ее, все решилось, и в этом помогла информации, о том, кто его аутентифицировал.

И видим, очень информативную выборку.

Как определить какой контроллер домена вас аутентифицировал

Или без лишней воды

Вот такая простоя, но очень полезная команда, и у нее еще очень много полезных функций. С вами был Иван Семин, автор и создатель IT блога pyatilistnik.org.

Популярные Похожие записи:

5 Responses to Как определить какой контроллер домена вас аутентифицировал

данную информацию украли как понять

Это автоматическая ссылка, которая показывает кто и откуда без спроса автора взял его контент.

Кстати, Иван, почитав статейку «Как узнать версию windows, за минуту», я обнаружил еще один способ: в cmd ввести команду systeminfo, в выведенной информации найти строку «Сервер входа в сеть:»

Хочу поблагодарить тебя за твой сайт, очень полезный. Смело его можно рекомендовать к изучению Windows Server.

set logon, set, echo %logonserver% — это все команды, берущие информацию с одной точки — переменной окружения. Можно еще задать set logonserver, берет с той же точки, и показывает за какой DC прицепился при логоне пользователь. А вот nltest /dsgetdc показывает за какой DC зацепился при логоне компьютер. Они могут различаться. И если есть проблемы при общении компа с доменом, то можно проверить их сопряжением командой powershell Test-ComputerSecurityChannel (набрать в окне пошика Test-Co и нажать табуляцию, он сам допишет). Если выдаст False, значит компьютер не может общаться со DC, за который зацепился. Причин может быть много, одна из них — проблемы на стороне DC.

Table of Contents:

Контроллер домена в Windows 8 и Windows Server 2012 является критически важным компонентом в Active Directory, который проверяет подлинность пользователей, подключающихся к домену. Если у вас возникли проблемы с доступом к ресурсам в определенном домене или если для аутентификации вашего входа в систему требуется много времени, возможно, ваш компьютер взаимодействует с неверным сайтом. Используйте командную строку, чтобы узнать, к какому DC подключена ваша система.

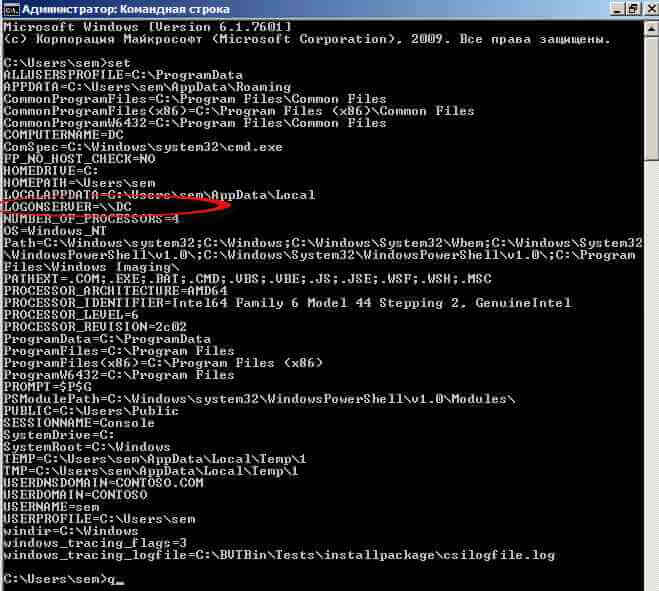

Использование команды Set

Шаг 1

Нажмите «Windows-Q», чтобы перейти на экран «Приложения», введите «cmd.exe» в строку поиска и нажмите «Enter», чтобы запустить командную строку.

Шаг 2

Введите «set l» (без кавычек) в консоли и нажмите «Enter», чтобы выполнить команду.

Шаг 3

Просмотрите информацию рядом с полем LOGONSERVER, чтобы увидеть имя контроллера домена, к которому аутентифицирован пользователь.

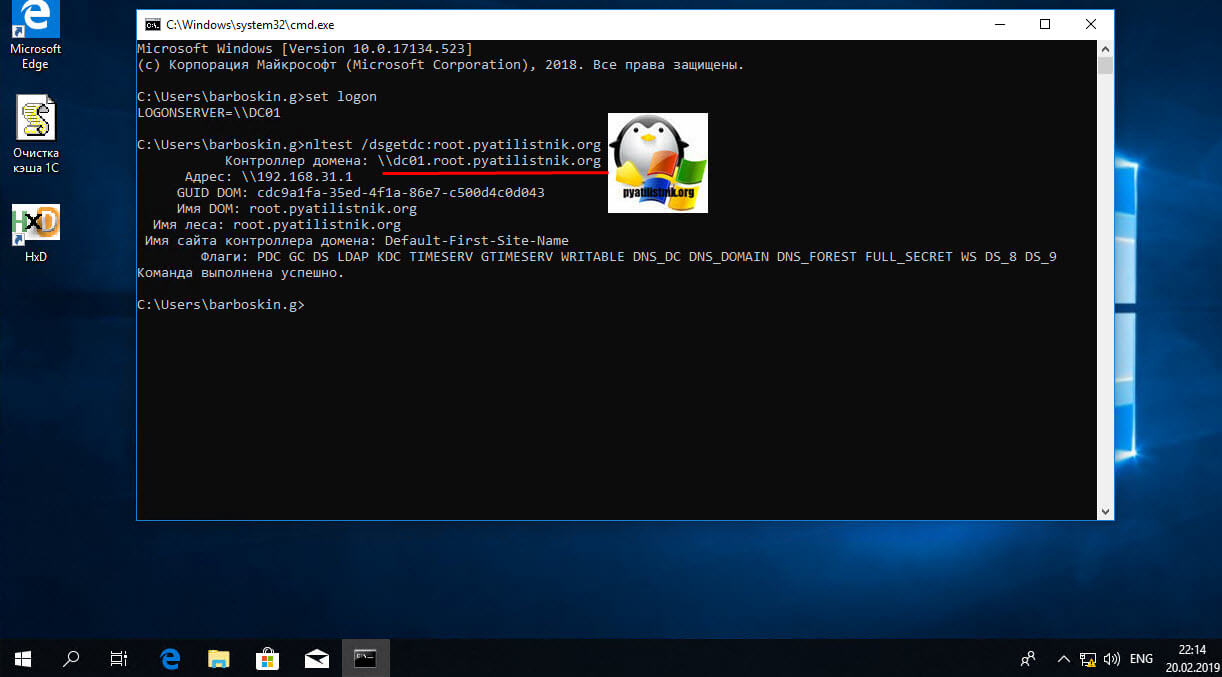

Использование команды Nltest

Шаг 1

Нажмите «Windows-Q», чтобы перейти на экран «Приложения», введите «cmd.exe» в строку поиска и нажмите «Enter», чтобы запустить командную строку.

Шаг 2

Введите «nltest / dsgetdc: FQDN» (без кавычек) в консоли. Замените «FQDN» на полное доменное имя системы, например «domain.com» или «services.domain.com», например, и нажмите «Enter».

Шаг 3

Просмотрите информацию рядом с полем DC, чтобы увидеть имя контроллера домена, с которым компьютер или система обмениваются данными.

Распиновка китайской магнитолы, обозначение проводов магнитолы (Сентябрь 2021).

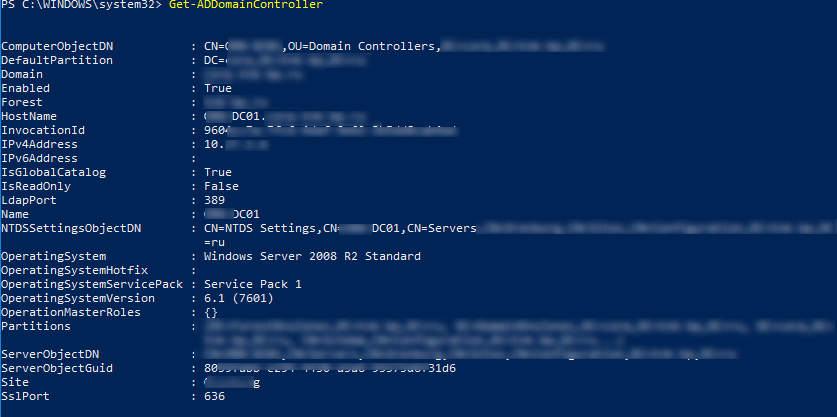

Get-ADDomainController: получаем информацию о контроллерах домена AD с помощью PowerShell

Командлет Get-ADDomainController можно использовать для получения информации о контроллерах домена в Active Directory. Данный командлет входит в состав модуля Active Directory для PowerShell и требует установки отдельного компонента RSAT (в Windows 10 1809 и выше RSAT устанавливается по-новому).

Командлет Get-ADDomainController

При запуске Get-ADDomainController без параметров командлет выводит информацию о текущем контроллере домена (LogonServer), который используется данным компьютером для аутентификации (DC выбирается при загрузке в соответствии с топологией сайтов AD).

Командлет вернул все поля с информацией о контроллере домена, доступной в AD.

Также вы можете найти контроллер домена, к которому должен относится ваш компьютер через механизм DCLocator:

Вы можете найти ближайший доступный DC с активной ролью AD Web Services:

Параметр Service можно использовать, чтобы найти PDC в домене:

Если ваш контроллер домена не найден или не отвечает, вы можете найти контроллер домена в ближайшем сайте AD (определяется по весу межсайтовых связей):

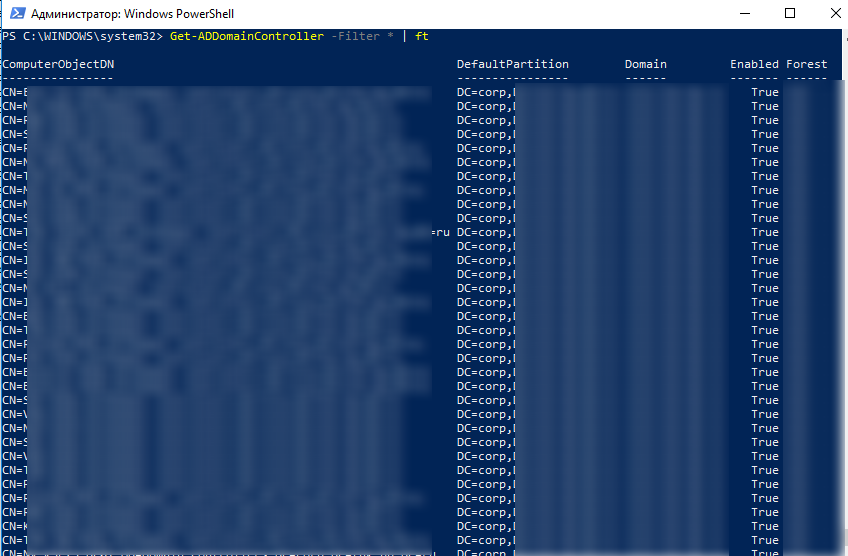

Чтобы вывести список все контроллеров домена в текущем домене, выполните:

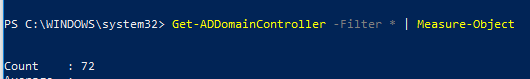

Посчитать количество контроллеров домена в AD можно с помощью команды:

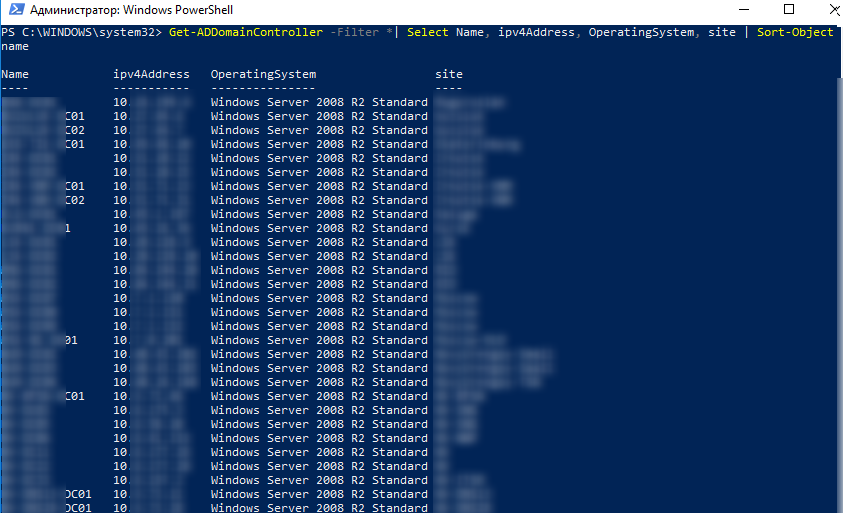

Выведем более удобную таблицу, в которой указаны все контроллеры домена с их именем, IP адресом, версией ОС и именем сайта AD:

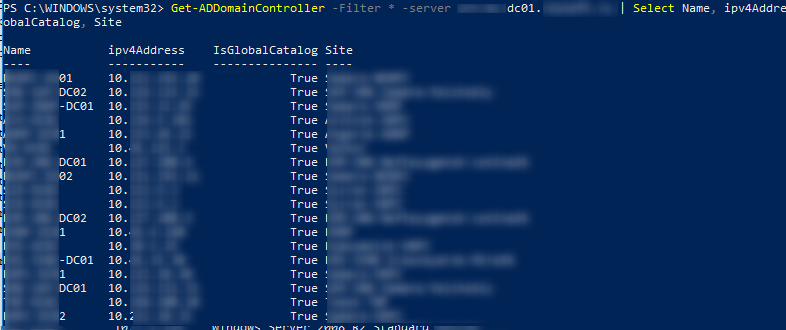

Если вам нужно получить информацию о DC из другого домена, нужно указать имя любого доступного DC в стороннем домене с помощью параметра –Server (возможно при наличии доверительных отношений между доменами).

Используем Get-ADDomainController для выборки контроллеров домена по условиям

Рассмотрим несколько полезных командлетов, которые можно использовать для получения списка контролеров домена в AD по определенным критериям.

Найти контроллер домена по его IP адресу:

Найти все DC, в имени которых есть символы DC04:

Поиск всех доступных DC в определенном сайте:

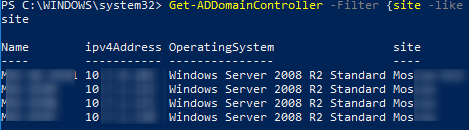

Вывести список DC в сайтах, имена которых начинаются с Mos*:

Найти DC в сайте “Site Name”, на которых включена роль Global Catalog:

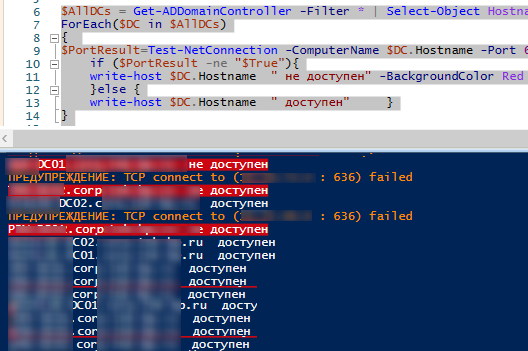

PowerShell скрипт проверки доступности всех контроллеров домена

Следующая конструкция позволяет перебрать все контроллеры домена в Active Directory и выполнить для каждого из них определенное действие:

Ниже приведен пример простого PowerShell скрипта, который проверяет доступность LDAPS порта (TCP 636) на каждом DC в домене с помощью командлета Test-NetConnection. Если LDAPS порт на DC не доступен, появляется предупреждение.

Получился простой скрипт мониторинга доступности DC. Ест еще различные сценарии перебора всех DC в домене. В предыдущих статьях мы уже показывали, как использовать Get-ADDomainController для поиска определенного события в журналах на всех контролерах домена. Например, для: поиска события блокировки учетной записи пользователя, поиска событий NTLMv1 аутентификации, поиска событий добавления пользователя в группу AD и т.д.

Поиск контролеров домена Active Directory

При проведении внутреннего тестирования на проникновение требуется определить цели атаки.

Одними из главных целей являются контроллеры домена Active Directory. Найти контроллеры домена можно множеством способов.

Получение имени домена

Для начала нам нужно узнать имя домена. Как правило оно передается в параметрах DHCP сервера domain-name (5) и или domain-search (119). Посмотреть значения этих параметров можно в файле /etc/resolv.conf.

Пример файла resolv.conf:

# Generated by NetworkManager

search pentestlab.lan

nameserver 192.168.1.1

nameserver 192.168.1.2

nameserver 172.16.2.2

соответствено, скорее всего, имя домена — pentestlab.lan.

После получения имени домена, мы можем запросить у DNS сервера список всех контроллеров домена.

Первый способ

Запрос ldap SRV записей.

Второй способ

Запрос kerberos записей.

dig any _kerberos._tcp.полное_имя_домена

dig any _kerberos._tcp.pentestlab.lan

Третий способ

Запрос A записей.

Четвертый способ

Запрос c использованием nltest.

Данный способ работает только с АРМ, который уже входит в состав домена.

Не все способы применимы ко всем доменам, но один из них сработает точно.

Заказать Аудит Безопасности или Пентест Вашей IT-инфраструктуры

Быть уверенным в своей IT-инфраструктуре — это быть уверенным в завтрашнем дне.

Как узнать какие компьютеры подключены к контроллеру домена?

Либо второй вариант: как узнать какие компьютеры завязаны как конкретном DC?

Может кто в своей работе встречал модули к PS которые позволят выполнить искомое.

Какая вам разницу на каком DC какие компьютеры авторизовались, если при его недоступности он просто пойдут к другому.

Ну, очевидно что без лишних подключений не получится

Первым в голову приходит аналог вашего

В АД есть поле LastLogonDC, он доступен через Get-ADUser в рамках сессии пользователя.

Программа adinfo cjwdew позволяет вывести комп и его логонсервер

Осталось понять как это все работает в программе и написать свое.

Могу предположить, что они опрашивают все DC в поисках самого свежего LastLogon

Такой скриптик и у меня есть. ща причешу и выложу

Либо второй вариант: как узнать какие компьютеры завязаны как конкретном DC?

Эммм. нет

Разница между

и вашим вариантом отличается тем что в моем запросе присутствует КД к которому подцеплен пользователь. У меня их несколько и необходимо посмотреть насколько равномерно идет нагрузка на них.

Через Get-ADuser я вытащил, но проблема в том, что в процессе работы пользователи могут перемещаться между компьютерами. Первая задача по логону пользователей решена, но вторая по логону самих компов нет. Повторюсь в АД есть таблица LastLogonDC и можно получить от туда данные, но пока не понял как получить данные не по пользователю, а по компу.

Антон Нагаец, У меня при выполнении кода выдается список ПК, а не пользователей. Или я не так понял, что вам нужно )