как узнать пароль на чужом айфоне

4 способа взломать пароль iPhone на iOS 14/13/12/11/10/9/8/7/6/5

Можно ли взломать пароль iPhone? Конечно, да. Вы можете успешно войти в заблокированный iPhone без пароля. Хотя iPhone отключен, подключиться к iTunes появляется ошибка, вы можете взломать и обойти пароль iPhone дома самостоятельно. Теперь давайте посмотрим, как взломать пароль iPhone 4 различными способами.

1. Как взломать пароль на любом iPhone

FoneLab iOS Unlocker способен удалить пароль и взломать iPhone за считанные минуты. Вы можете удалить не только 4-значный или 6-значный код доступа, но также Touch ID и Face ID. Просто подключите заблокированный iPhone к компьютеру. После этого следуйте инструкциям на экране, чтобы легко взломать пароль iPhone на iOS 14 и более ранних версиях.

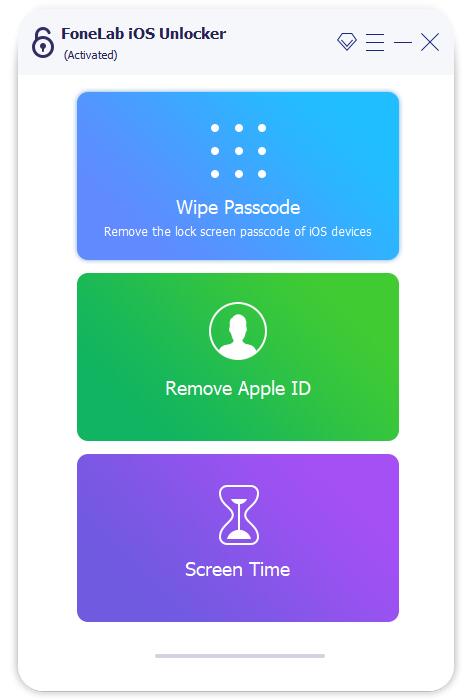

FoneLab Помогает вам разблокировать экран iPhone, удалить Apple ID или его пароль, удалить экранное время или пароль ограничения в секундах.

Шаг 1 Бесплатно скачайте, установите и запустите FoneLab iOS Unlocker. Выбрал Протрите пароль на основном интерфейсе для взлома iPhone.

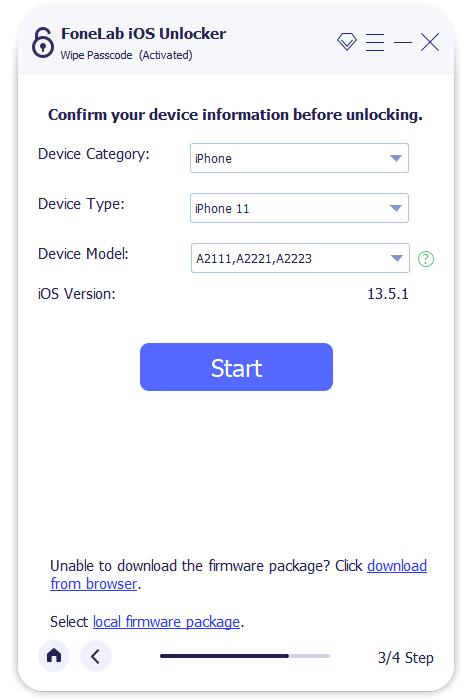

Шаг 2 Затем подключите iPhone к компьютеру с помощью USB-кабеля с молнией. После обнаружения заблокированного iPhone нажмите «Пуск», чтобы продолжить.

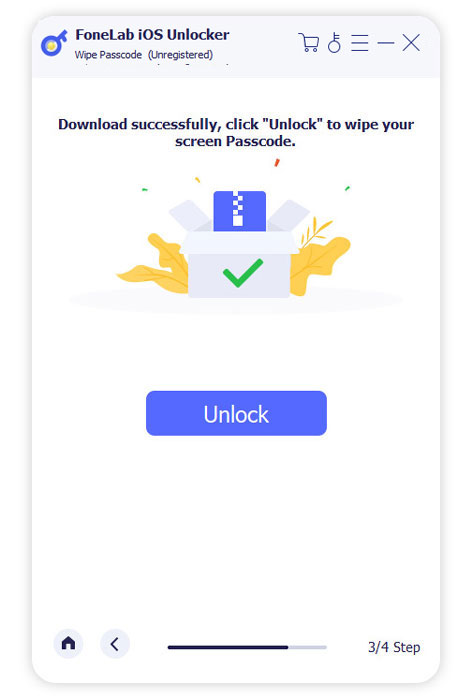

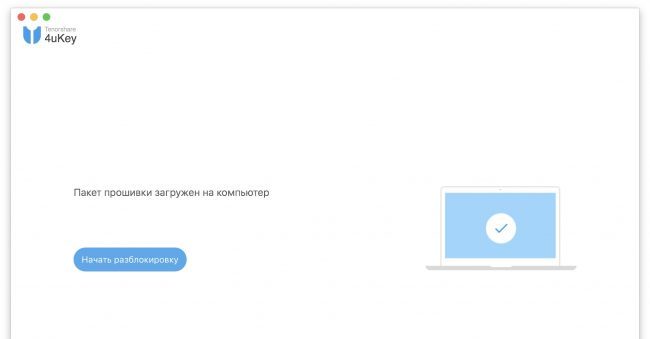

Шаг 3 Проверьте, верна ли обнаруженная информация iPhone. Если да, нажмите Start чтобы скачать пакет прошивки. Позже нажмите Отпереть для взлома пароля на iPhone 12 и более ранних устройствах.

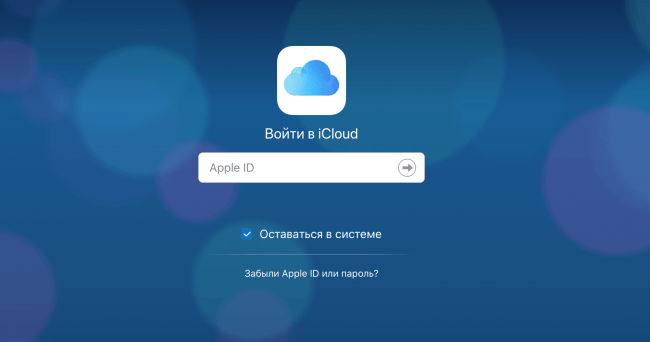

2. Как взломать пароль iPhone с помощью iCloud

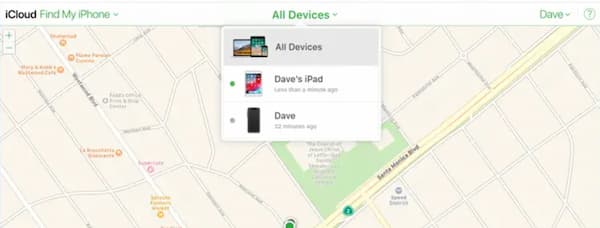

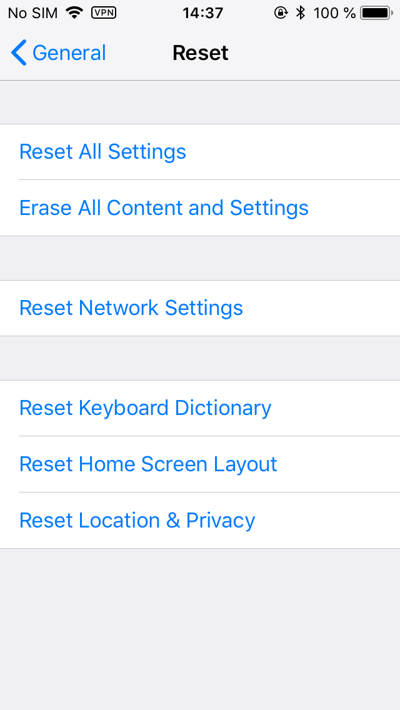

Поскольку ваш iPhone заблокирован, невозможно получить доступ к нему без ввода пароля. Чтобы обойти пароль iPhone без компьютера, вы можете использовать iCloud Find my iPhone. Вы можете стереть все данные и настройки iOS, чтобы удаленно разблокировать iPhone.

Шаг 1 Посетите веб-сайт iCloud на любом другом iPhone, iPad или цифровом устройстве. Или вы можете открыть Найти iPhone приложение на вашем iDevice.

Шаг 2 Войдите в ту же учетную запись Apple ID, которая связана с вашим iPhone, заблокированным паролем.

Шаг 3 Найдите и выберите целевой iPhone, который хотите взломать.

Шаг 4 Нажмите кнопку Действия внизу. Выбирать Стирать iPhone взломать заблокированный iPhone с помощью iCloud.

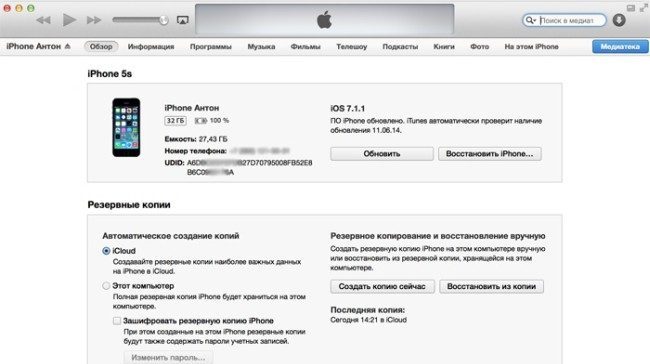

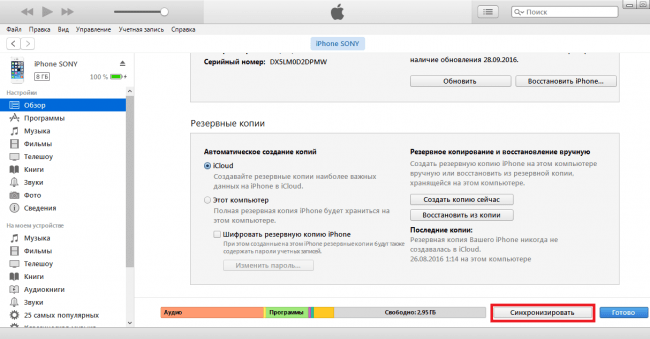

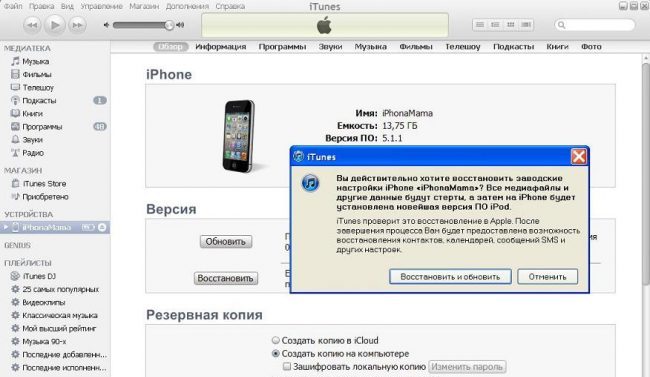

3. Как взломать пароль iPhone с помощью iTunes

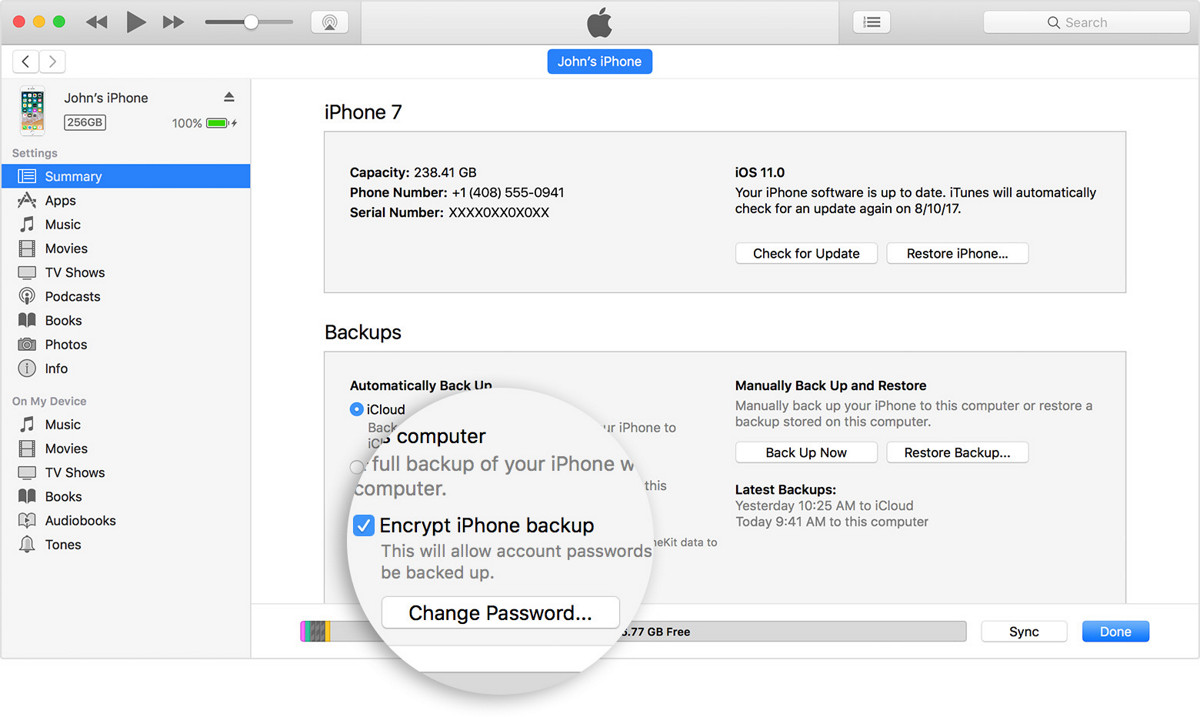

Кроме того, вы также можете использовать iTunes в качестве инструмента для взлома iPhone. Если в последние дни вы делали резервную копию iPhone с помощью iTunes, вы можете восстановить iPhone и удалить пароль iPhone вручную. Для начала обновите iTunes до последней версии.

Шаг 1 Откройте iTunes. Подключите iPhone к компьютеру с помощью USB-кабеля с молнией.

Шаг 2 После того, как iTunes обнаружит ваш iPhone, перейдите в Заключение стр.

Шаг 3 Найди и выбери Восстановление iPhone в правой части окна iTunes.

Шаг 4 Подтвердите восстановление iPhone и обход пароля iPhone во всплывающем уведомлении.

4. Как взломать пароль iPhone с помощью Siri

Если ваш iPhone работает с iOS 8.0 до iOS 10.1, вы можете получить еще один способ взломать пароль iPhone без его восстановления. Хотя процент успешной разблокировки iPhone не такой высокий, как у других.

Шаг 1 Удерживайте кнопку «Домой» на своем iPhone. Активируйте Siri. Спросите Siri с помощью Hey Siri, который час.

Шаг 2 Найдите и коснитесь значка часов на экране iPhone.

Шаг 3 В World Clock коснитесь + значок в правом верхнем углу.

Шаг 4: Введите любой символ в верхнее поле. выбирать Выбрать все последующей Поделиться.

Шаг 5 Выберите Сообщение приложение. На экране черновика сообщения введите любой символ вверху к поле. Выбрать Возврат на экранной клавиатуре.

Шаг 6 Нажмите + снова значок. выбирать Создать новый контакт в Инфо экран. Вы можете добавить несколько фотографий. Подождите 5 секунд, прежде чем нажимать Главная кнопка. Теперь вы можете сесть в заблокированный iPhone без потери данных.

5. Часто задаваемые вопросы о взломе пароля iPhone

Можно ли взломать iPhone без пароля в режиме восстановления?

Да. Включите iPhone в режим восстановления. Разные модели iPhone требуют разных операций. Позже подключите iPhone к iTunes через USB-соединение. Когда появится окно восстановления или обновления, выберите «Восстановить», чтобы восстановить iPhone. После этого настройте свой iPhone как новый. Функция блокировки экрана iPhone также отключена.

Можно ли шпионить за iPhone без пароля?

Да. Вы можете использовать шпионские приложения для iPhone, чтобы взломать чей-то iPhone, не зная об этом. Кроме того, вы можете удаленно отслеживать местоположение через iCloud Find My iPhone.

Можете ли вы взломать пароль iPhone с помощью калькулятора?

Если вы не можете предоставить достаточно информации об учетной записи Apple ID для сброса пароля Apple ID, вы можете обратиться за помощью к восстановлению учетной записи Apple. Однако из соображений безопасности сброс пароля Apple ID занимает несколько дней или даже больше.

Можете ли вы найти свой пароль Apple ID на другом устройстве Apple iOS?

Нет. Вы можете узнать PIN-код iPhone вашего друга с помощью уловки пароля калькулятора iPhone. Но если ваш iPhone заблокирован или отключен, волшебный трюк с калькулятором iPhone бесполезен.

Заключение

В общем, вы можете взломать пароль iPhone с помощью профессионального программного обеспечения для хакеров iPhone, iTunes, iCloud и Siri. Если вы хотите получить доступ к любому заблокированному iPhone с наибольшей вероятностью успеха, FoneLab iOS Unlocker может быть вашим первым выбором. Интуитивно понятный интерфейс и простые для понимания параметры удобны для новичков. Если вы хотите разблокировать iPhone без Siri или других инструментов разблокировки по умолчанию, вы можете бесплатно загрузить программу и попробовать прямо сейчас.

FoneLab Помогает вам разблокировать экран iPhone, удалить Apple ID или его пароль, удалить экранное время или пароль ограничения в секундах.

Как взломать iPhone. Разбираем по шагам все варианты доступа к данным устройств с iOS

Содержание статьи

13 августа Русская служба Би-би-си сообщила о закупке Следственным комитетом аппаратуры для взлома iPhone, которая вскроет самый свежий iPhone всего за девять минут. Не веришь? Я тоже не верю, что такое могло опубликовать столь солидное издание, но факт остается фактом.

Хочется прокомментировать фразу эксперта Дмитрия Сатурченко: «Израильской Cellebrite для взлома iPhone 7 или 8 нужно больше суток, а извлеченные данные требуют серьезной аналитики. MagiCube обрабатывает тот же iPhone за девять минут, при этом оборудование заточено на получение чувствительных данных из мессенджеров, где содержится 80–90% интересной информации».

У неподготовленного читателя может создаться впечатление, что можно просто взять любой iPhone и извлечь из него информацию об использовании мессенджеров. Это не так по многим причинам. Начнем с того, что MagiCube — дубликатор жестких дисков, а мобильные устройства анализирует другой комплекс. iPhone тоже подойдет не любой, а работающий строго под управлением iOS 10.0–11.1.2 (то есть ни разу не обновлявшийся после 2 декабря 2017 года). Далее нам потребуется узнать (у пользователя) или взломать (сторонними решениями — GrayKey или Cellebrite) код блокировки. И вот после этого, разблокировав телефон, можно подключать его к китайскому комплексу и извлекать информацию.

Несмотря на это, новость разошлась по массе изданий. «Специалисты» из SecurityLab, не удосужившись ни поставить ссылку на первоисточник, ни даже указать автора, пишут: «Следственный комитет закупил аппаратуру для получения доступа к переписке». «По словам экспертов, для взлома последних моделей iPhone комплексу MagiCube требуется порядка десяти минут».

Что же, в конце концов, происходит? Можно ли взломать iPhone 7 или 8 за девять минут? Действительно ли решение iDC-4501 (а вовсе не MagiCube, который является всего лишь дубликатором жестких дисков) превосходит технологии Cellebrite и Grayshift? Наконец, как же все-таки можно взломать iPhone? Попробуем разобраться, что же именно закупил Следственный комитет, как и когда это работает и что делать в тех 99% случаев, когда комплекс не справляется с задачей.

Это зависит…

Прежде чем пытаться получить доступ к iPhone, давай разберемся, что и при каких условиях можно сделать. Да, у нас была масса публикаций, в том числе и весьма детальных, в которых мы описывали различные способы взлома устройств. Но вот перед тобой лежит черный кирпичик. Каким из многочисленных способов и какими инструментами ты собираешься воспользоваться? Получится ли это сделать вообще, а если получится — сколько времени займет взлом и на что ты можешь рассчитывать в результате?

Да, очень многое зависит от модели устройства и установленной на нем версии iOS (которую, кстати, нужно еще узнать — и, забегая вперед, скажу: далеко не факт, что тебе это удастся). Но даже iPhone вполне очевидной модели с точно известной версией iOS может находиться в одном из множества состояний, и именно от этого будет зависеть набор доступных тебе методов и инструментов.

Для начала давай договоримся: мы будем рассматривать исключительно поколения iPhone, оборудованные 64-разрядными процессорами, то есть модели iPhone 5S, все версии iPhone 6/6s/7/8/Plus и текущий флагман — iPhone X. С точки зрения взлома эти устройства отличаются мало (за исключением старых поколений в случае, если у тебя есть доступ к услугам компании Cellebrite).

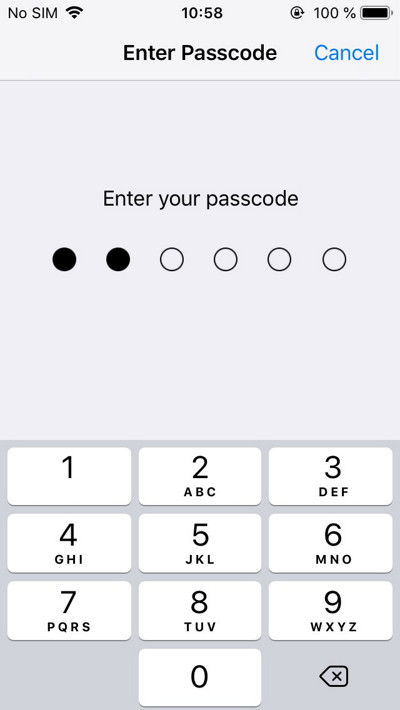

Установлен ли код блокировки?

Apple может использовать максимально стойкое шифрование, наворотить сложнейшую многоуровневую защиту, но защитить пользователей, которым «нечего скрывать», не сумеет никто. Если на iPhone не установлен код блокировки, извлечь из него данные — дело тривиальное. Начать можно за те самые девять минут, о которых говорилось в статье Би-би-си. Вероятно, процесс займет более длительное время: на копирование 100 Гбайт данных уходит порядка двух часов. Что для этого требуется?

Во-первых, подключи телефон к компьютеру, установи доверенные отношения и создай резервную копию. Для этого можно использовать даже iTunes (предварительно обязательно отключи в нем двустороннюю синхронизацию), но специалисты предпочтут свое ПО.

Установлен ли пароль на резервную копию?

Не установлен? Установи и сделай еще одну резервную копию!

Зачем устанавливать пароль на бэкап? Дело в том, что заметная часть информации в резервных копиях iOS шифруется даже тогда, когда пользователь такого пароля не устанавливал. В таких случаях для шифрования используется уникальный для каждого устройства ключ. Лучше установить на бэкап любой известный тебе пароль; тогда резервная копия, включая «секретные» данные, будет зашифрована этим же паролем. Из интересного — ты получишь доступ к защищенному хранилищу keychain, то есть ко всем паролям пользователя, сохраненным в браузере Safari и многих встроенных и сторонних приложениях.

А что, если пароль на резервную копию установлен и ты его не знаешь? Маловероятно для людей, которым нечего скрывать, но все же? Для устройств, работающих на старых версиях iOS (8.x–10.x), единственный вариант — перебор. И если для iOS 8–10.1 скорость атаки была приемлемой (сотни тысяч паролей в секунду на GPU), то начиная с iOS 10.2 лобовая атака не вариант: скорость перебора не превышает сотни паролей в секунду даже при использовании мощного графического ускорителя. Впрочем, можно попробовать извлечь пароли, которые пользователь сохранил, например, в браузере Chrome на персональном компьютере, составить из них словарик и использовать его в качестве базового словаря для атаки. (Не поверишь: такая простая тактика срабатывает примерно в двух случаях из трех.)

А вот устройства на iOS 11 и 12 позволяют запросто сбросить пароль на резервную копию прямо из настроек iPhone. При этом сбросятся некоторые настройки, такие как яркость экрана и пароли Wi-Fi, но все приложения и их данные, а также пароли пользователя в keychain останутся на месте. Если есть код блокировки, его потребуется ввести, но если он не установлен, то сброс пароля на бэкап — дело нескольких кликов.

Что еще можно извлечь из устройства с пустым кодом блокировки? Не прибегая к джейлбрейку, совершенно спокойно можно извлечь следующий набор данных:

Джейлбрейк и физическое извлечение данных

Если тебе не хватило информации, извлеченной из бэкапа, или если не удалось подобрать пароль к зашифрованной резервной копии, остается только джейл. Сейчас jailbreak существует для всех версий iOS 8.x, 9.x, 10.0–11.2.1 (более ранние не рассматриваем). Для iOS 11.3.x есть джейл Electra, который работает и на более ранних версиях iOS 11.

Для установки джейлбрейка нужно воспользоваться одной из публично доступных утилит (Meridian, Electra и так далее) и инструментом Cydia Impactor. Существуют альтернативные способы взлома — например, эскалация привилегий без установки публичного джейлбрейка при помощи эксплуатации известной уязвимости (напомню, для iOS 10–11.2.1 это одна и та же уязвимость, информацию о которой, включая готовый исходный код, опубликовали специалисты Google). Объединяет все эти способы общий момент: для их использования необходимо, чтобы iPhone был разблокирован и связан с компьютером (установлены доверенные отношения).

Следующий шаг — извлечение образа файловой системы. Для этого в лучшем случае достаточно открыть с телефоном сессию по протоколу SSH и выполнить на iPhone цепочку команд; в более сложных случаях потребуется вручную прописать нужные пути в PATH либо воспользоваться готовым продуктом. Результатом будет файл TAR, переданный через туннельное соединение.

Если на смартфоне установлена iOS 11.3.x, ставить джейлбрейк придется вручную, а для извлечения информации воспользоваться утилитой iOS Forensic Toolkit или другой подобной.

Если же на iPhone работает iOS 11.4 или более свежая версия, то джейл придется отложить на неопределенное время — пока сообщество разработчиков не нащупает очередную незакрытую уязвимость. В этом случае тебе послужит резервная копия (а также извлечение общих файлов приложений, фотографий и медиафайлов и некоторых системных журналов).

Разумеется, в резервную копию попадает не все. К примеру, в ней не сохраняется переписка в Telegram, в нее не попадают сообщения электронной почты, а история данных местоположения пользователя исключительно лаконична. Тем не менее резервная копия — это уже немало.

А что, если пользователь не совсем беспечен и все-таки установил код блокировки?

Даже самые беспечные пользователи вынуждены использовать пасскод, если таково требование политики безопасности их работодателя или если они хотят использовать Apple Pay. И здесь два варианта: или код блокировки известен, или нет. Начнем с простого.

Известен ли код блокировки?

Если ты знаешь код блокировки, то можешь сделать с устройством практически что угодно. Включить и разблокировать — в любой момент. Поменять пароль от Apple ID, сбросить привязку к iCloud и отключить iCloud lock, включить или выключить двухфакторную аутентификацию, сохранить пароли из локального keychain в облако и извлечь их оттуда. Для устройств с iOS 11 и более новых — сбросить пароль на резервную копию, установить собственный и расшифровать все те же пароли от сайтов, разнообразных учетных записей и приложений.

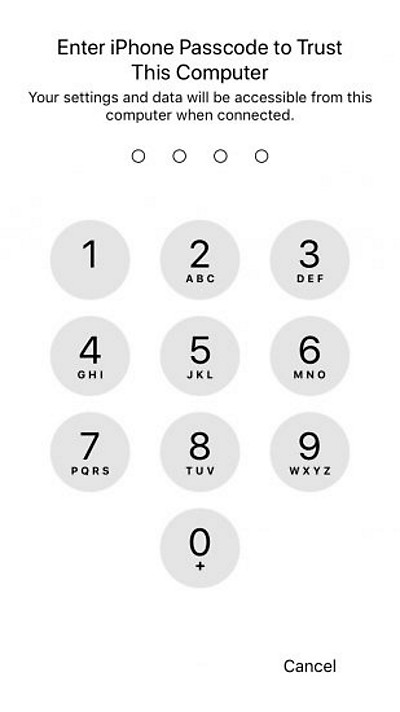

В iOS 11 и более новых код блокировки, если он установлен, потребуется и для установки доверенных отношений с компьютером. Это необходимо как для снятия резервной копии (здесь могут быть и другие варианты — например, через файл lockdown), так и для установки джейлбрейка.

Сможешь ли ты установить джейлбрейк и вытащить те немногие, но потенциально ценные для расследования данные, которые не попадают в резервную копию? Это зависит от версии iOS:

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Олег Афонин

Эксперт по мобильной криминалистике компании «Элкомсофт»

Как взломать (разблокировать) iPhone: инструкция

Производители iPhone серьезно заботятся о безопасности своих устройств. Айфоны, действительно, отличаются надежностью и безопасностью. Среди методов безопасности мы встречаем отпечаток пальца, цифровой код, Face ID. Это все предотвращает от мошенников, конкурентов по бизнесу, любопытных детей, которые пытаются добраться к содержимому телефона.

При этом, многие попадали в ситуацию, когда лично забывали пароль. Никто от этого не застрахован, но не стоит расстраиваться, ведь есть несколько способов, как разблокировать айфон.

В каком случае нужно разблокировать айфон?

В жизни случаются различные ситуации с блокировкой iPhone. Например, некоторые из них:

Свой айфон взломать всегда проще, но иногда приходиться иметь дело с чужим устройством. Например, при покупке гаджета с рук, предыдущий владелец не снял блокировку iCloud. В этом случае придется хорошо подумать, как разблокировать чужой айфон.

Топ-6 способов, как взломать iРhone

В какую бы ситуацию вы не попали, для разблокировки устройства Apple существует несколько способов. Некоторые из них приведут к потере личных данных, а некоторые – восстановят устройство без потери информации.

Как взломать пароль на айфоне через iTunes

Система безопасности iРhone блокирует устройство, если 10 раз был неверно введен пароль или не подошел отпечаток пальца. В процессе дезактивируется личная информация пользователя в целях защиты от мошенников контактов в телефоне, фото, паролей от кошельков и прочее. Важные данные будут удалены с iРhone.

Чтобы разблокировать iРhone через iTunes, для понадобиться компьютер:

Удаленный сервис iCloud

Метод восстановления во многом похож на предыдущий. Разблокировать свой гаджет вы сможете в удаленном доступе. Находясь в другом городе или стране, айфон можно восстановить, если прежде была включена функция «Найти iРhone». Для этого выполняем несколько шагов:

Информация с iPhone будет удалена, а телефон разблокируется. Этот способ ограниченный тем, что требует обязательное подключение к Wi-Fi и данные ID устройства.

Сброс счетчика неправильных попыток

Когда вы оставляете телефон наедине со своими детьми, будьте готовы к тому, что они могут его заблокировать. Чтобы iРhone не превратился в кусок железа, необходимо обнулить счетчик неправильных попыток. Делаем это в три шага:

Режим восстановления iРhone

Восстановление айфона подлежит в том случае, если нам известен ID устройства и пароль. Разблокировка без наличия данной информации превратит рабочий телефон в бесполезную железку. Внимательно поочередно следуем следующим шагам:

Установка новой прошивки через DFU

Метод, который сбросит все данные для установки новой прошивки. Задача решается в режиме DFU. Для айфонов 6 попадаем в меню посредством одновременного нажатия кнопок «Домой» и «Влючение» с удерживанием в 10 секунд.

Воспользоваться функцией для iРhone 7, нужно выполнить следующие действия:

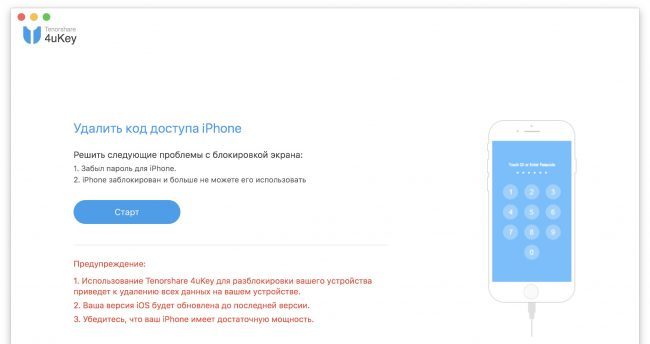

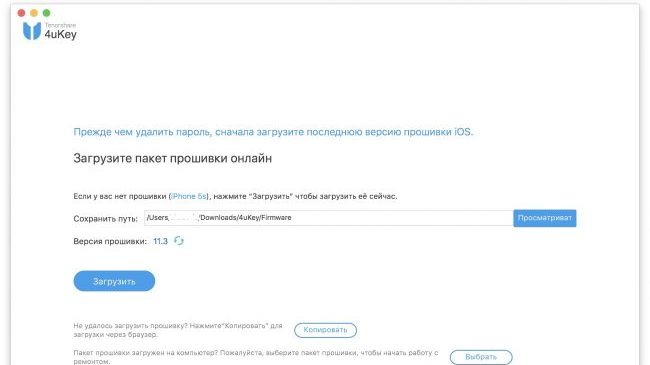

Взлом iPhone с помощью программы 4uKey

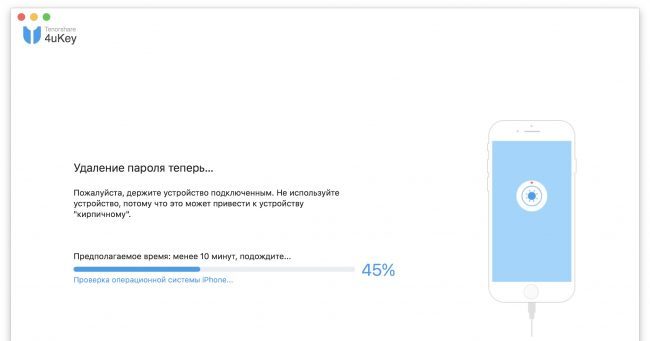

Утилита сбрасывает iРhone до заводских настроек. Сброс происходит независимо от типа защиты. 4uKey обходит цифровой код (4 и 6-значный), Touch ID или Face ID и загружает последнюю версию прошивки. С устройства стираются все приложения, музыка, фото и другая личная информация.

Разблокировка айфон через 4uKey занимает не более 10 минут:

По завершении процесса восстанавливаем резервную копию iРhone. Если ее нет, тогда настраиваем телефон, как новый.

Популярное за неделю

Обновление сервисов Google Play на Android

Рейтинг лучших смартфонов Xiaomi в 2021 году

Как освободить место на айфоне: ТОП-10 способов очистки памяти

Как узнать пароль от телефона. Код, рисунок, даже текст

Вот вы поставили пароль на смартфон. Неважно, какой: 6-значный, текстовый, рисуночком или вообще скрытыми нажатиями на области экрана.

Думаете, он непробиваем? Ничего подобного. Есть немало методов узнать его, и необязательно подсматривать за вами через плечо.

Злоумышленники могут украсть ваши пароли у всех на виду, даже когда на них смотрят камеры.

Как не допустить этого?

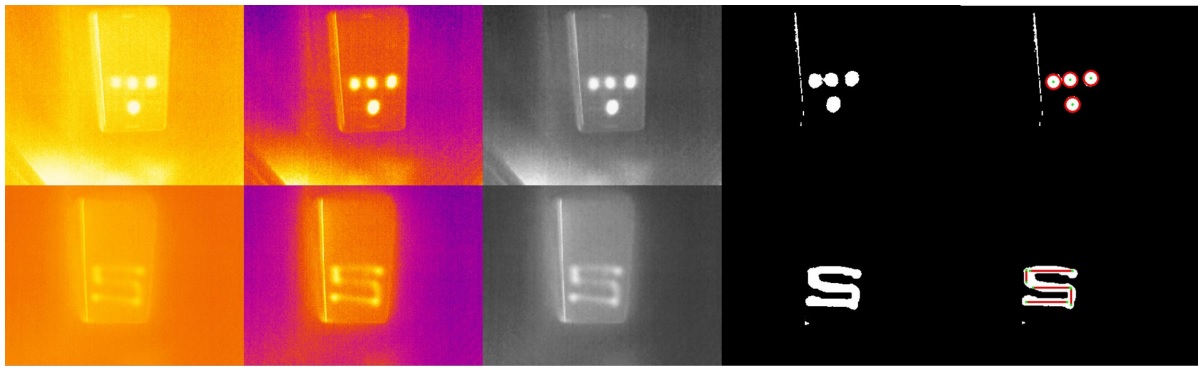

Достаточно простого тепловизора

Вы ввели пароль, затем просто убрали смартфон. Ученые из Штутгартского университета совместно с коллегами из Мюнхенского университета Людвига-Максимилиана доказали, что это небезопасно.

Вооружившись компактным тепловизором, ученые смогли считать введенный пароль с экрана смартфона. Через 15 секунд после ввода, PIN-код из четырех цифр распознавался в 90% случаев. А графический ключ получалось угадать почти всегда даже через 30 секунд.

Если спрятать тепловизор в рукаве или замаскировать его под игрушку, никто и не подумает, что проходивший мимо смартфона человек считал код.

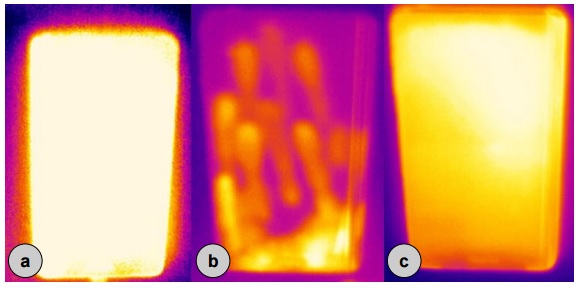

Защититься ученые предложили случайными свайпами по экрану (b). Среди аппаратных способов – повышение яркости дисплея на несколько секунд (a) или резкий рост нагрузки на процессор (c). В тепловизоре такое выглядит следующим образом:

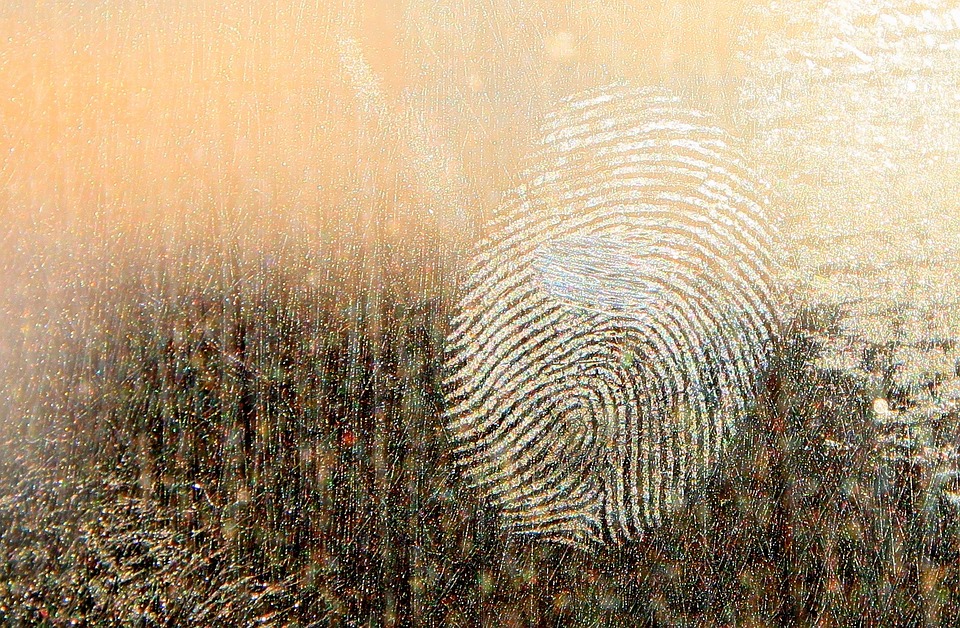

Можно вычислить пароль по масляным следам

Камера с высоким разрешением способна сделать качественный снимок, на котором можно будет распознать масляные следы от пальцев на экране смартфона. Ещё в 2010 году специалисты Пенсильванского университета описали этот способ.

Сегодня на такое способна даже любительская фотокамера или хороший смартфон. Не составит труда сделать вид, что за обедом вы снимаете не смартфон коллеги, а свою еду для Instagram.

Такой метод лучше всего распознает следы от ввода графического ключа, чуть сложнее – PIN-код или цифро-буквенный пароль. Если это не слово, фраза или дата рождения, будет слишком много вариантов порядка букв и цифр.

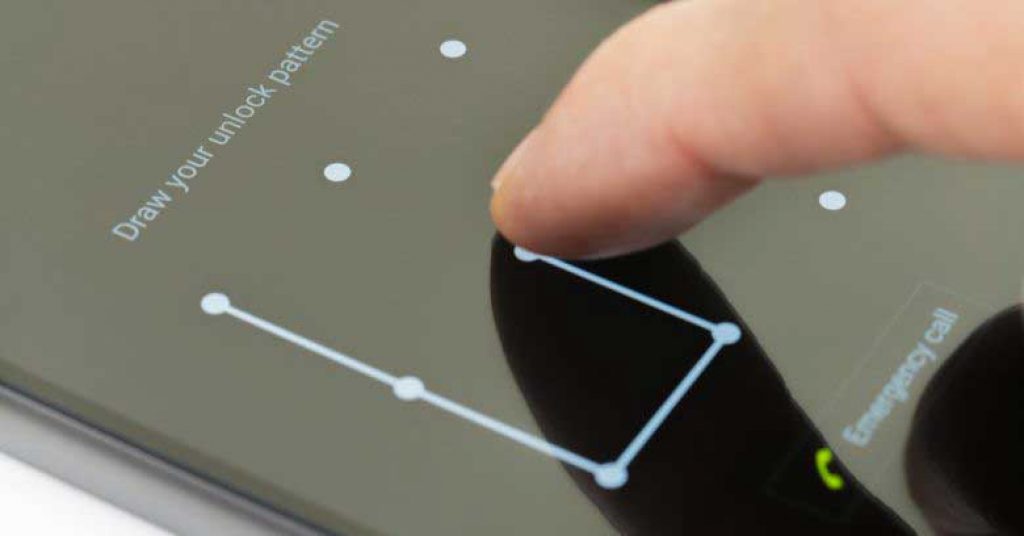

Вообще, графический ключ Android – самый небезопасный

Чем сложнее графический ключ, тем проще его распознать, утверждают исследователи. Достаточно сесть сбоку от жертвы на расстоянии до 5 метров и банально снять на видео процесс разблокировки.

Затем видео загружается в специальное приложение. Оно анализирует движения пальцев и предложит до пяти вариантов ключа. В 95% случаев один из этих ключей правильный.

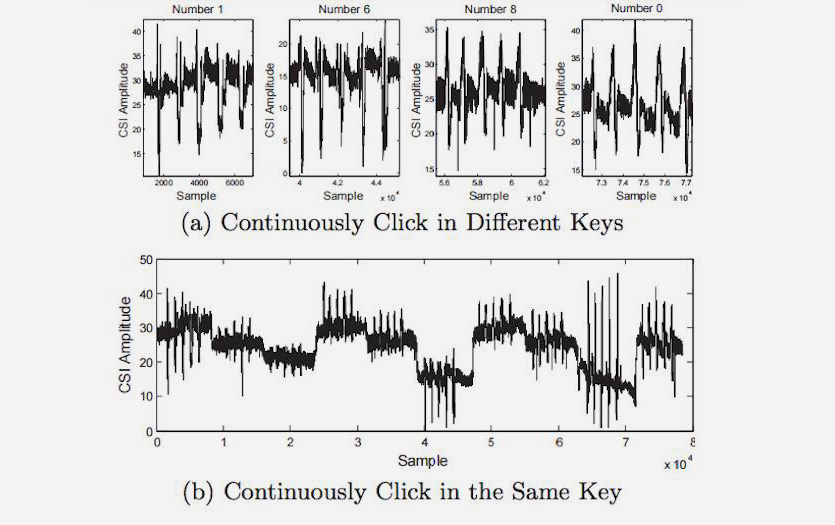

Ваш пароль может «слить» сеть Wi-Fi

Бывший технический директор компании SpringSource Адриан Колье рассказал, как перехватить PIN-код с помощью анализа сигнала Wi-Fi. Технологию он назвал WindTalker.

Колье установил, что движения пальцев по экрану влияют на сигнал Wi-Fi. Если злоумышленник создаст точку доступа, то он сможет отследить эти микропомехи.

В эксперименте Колье удалось взломать аккаунт Alipay, платёжной системы компании Alibaba. Приложение выдало ему три варианта пароля, и один из них подошел.

Точность метода – 68%. Чем больше данных, тем точнее анализ. Чем больше попыток ввода допускает приложение, тем больше шансов ввести правильный пароль.

Движения фитнес-трекера или умных часов тоже «сдают» пароль

Если хакер установит специальный сканер рядом с вашим рабочим местом, банкоматом или терминалом, он сможет получить пароль или PIN-код, отследив движение ваших рук по фитнес-трекеру или смарт-часам.

Эксперимент провели сотрудники Технологического института Стивенса и Бингемтонского университета (США). Они разработали сканер, отслеживающий электромагнитное излучение от датчиков в смарт-часах и трекерах. Данные со сканера передавали по Bluetooth.

Результаты сканирования обрабатывали в приложении, которое определяет до 5 тыс. ключевых движений. Для создания алгоритма задействовали двух десятков пользователей, две модели умных часов и фитнес-браслет со стандартным девятиосным акселерометром.

С первой попытки пароль распознавался в 80% случаев, со второй (если пользователь два раза вводит одну и ту же комбинацию) – в 90%. Чем больше сенсоров в носимом устройстве (гироскопов, магнитометров, акселерометров), тем выше точность. Положение руки на неё не влияет.

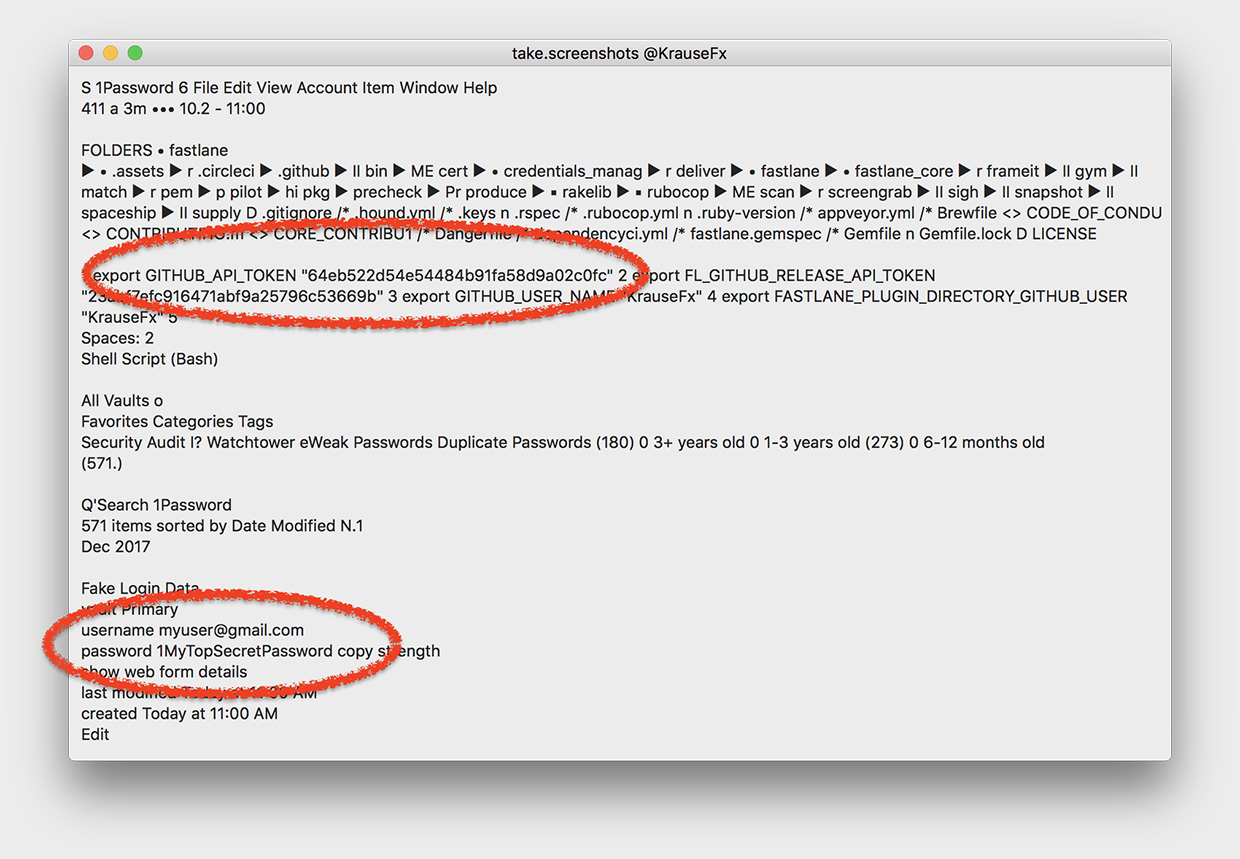

Даже скриншоты выдадут ваш пароль

Ваш компьютер технически может сделать скриншот в любой момент, в том числе когда вы вводите пароль. Возможность еще в ноябре 2017 года обнаружил основатель компании Fastlane Tools Феликс Краузе.

Скриншот делает функция CGWindowListCreateImage. Разрешения от пользователя она не требует.

Вирус, который снимает скриншоты, может работать в фоновом режиме. Он всё равно будет иметь доступ буквально к каждому пикселю.

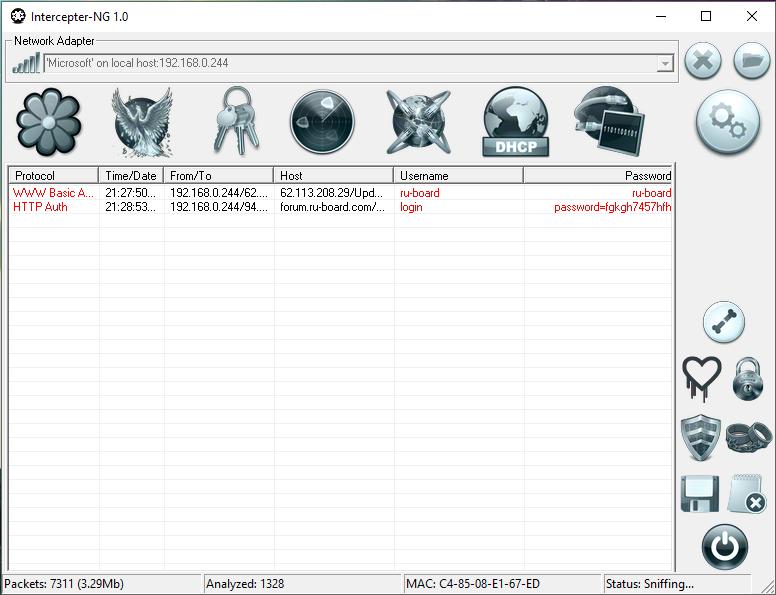

Переходим к настоящему взлому. MITM-атаки

MITM (Man-in-the-middle) – атаки типа «человек посередине». Чаще всего для перехвата паролей и кук (cookies) с помощью атак этого типа используют снифферы вроде Intercepter-NG.

Перехваченные данные позволяют заходить в чужие аккаунты, видеть загруженные файлы и т.д. Кроме того, приложение позволяет принудительно удалить куки пользователя, заставив его повторно пройти авторизацию.

Раньше инструмент позволял перехватывать даже пароли от iCloud. Но разработчики Apple уже пофиксили это.

Другие способы перехвата трафика (в том числе паролей) также существуют. Даже если это пароли от HTTPS-ресурсов. Главное, чтобы устройство жертвы находилось в той же Wi-Fi-сети, что и устройство хакера.

Как защититься от таких хардкорных методов

Также существуют приложения, которые автоматически отправляют данные о злоумышленнике, который неправильно ввел пароль от вашего смартфона. Одни из самых популярных – Prey Anti-Theft для iOS и Lockwatch для Android. Они бесшумно делают фото и отправляют его вам на e-mail вместе с GPS-координатами. Главное, чтобы GPS и доступ в интернет были активны.

Ксения Шестакова

Живу в будущем. Разбираю сложные технологии на простые составляющие.

В смартфонах Android нашли скрытую видеорекламу, которая разряжает батарею

Все фотожабы с Тимом Куком и новым iPad mini. Родился новый мем

Sony выпустит Uncharted 4 для ПК с обновленной графикой

Что показали на осенней презентации PlayStation

Microsoft показала эффектную рекламу Windows 11 с Мастер Чифом

Facebook и Ray-Ban показали первые умные очки со встроенной камерой. Это аналог Snapchat Spectacles

Билайн разрешил активировать SIM-карты онлайн, без посещения офиса

В Сенат США внесли законопроект, который заставит Apple добавить в iPhone уязвимость для взлома

Сотрудники Apple критикуют компанию за внедрение анализа фотографий в iOS 15

Глава Apple по конфиденциальности заявил, что сканирование фото в iOS 15 не нарушает приватность пользователей

🙈 Комментарии 29

Все, гораздо проще, есть уйма способов, что бы вы сами разблокировали свой смартфон “добровольно”, а технология Face iD – так вообще все упрощает )))

Удачи вам в этом нелегком деле

Для андроида мудреные способы не нужны. Любой смарт взламывается за 5-10 минут, если к нему есть физический доступ. Если нет – то задача на немного усложняется, но ничего невозможного нет.

Паяльник откроет любые пароли

@ɬ์์ɬ์์ɬ์์ɬ์์✯̭J̭҉̭̲–̭҉̭̲Ḽ҉̭̲I̭҉̭̲ ̭̭G̭҉̭a̭̭ ̭̭҉̭̭̭✯͜͡ɬ์์ɬ์์ɬ์์, инф-без изучал, так что мимо )

А еще могут дать по голове, затащить в темный чулан, и с помощью паяльника выудить все ваши коды и пароли.

Как защититься от такого хардкорного метода??

Не выносите телефон из дома., при каждом удобном случае говорите во все услышанье что телефона при вас нету, хорошо поможет футболка с надписью “Телефон оставил дома”.

А если все таки пришлось вынести телефон из дома (может быть и такое) то ни в коем случае не доставайте его из кармана, демонстрируя свою состоятельность, иначе вы немедленно привлечете внимание потенциальных грабителей и жуликов. Не забывайте, есть много мест (например туалет) для уединения с телефоном, где можно им пользоваться, не привлекая внимания, в отсутствии посторонних глаз.

Статья для женщин, чтобы могли наши телефончики разблокировать наконец-то?

отпечаток и пароль с повторяющимися цифрами и удачи)

Хех.. у меня там пароль из 8 символов с разным регистром.

Причём случайный набор.

Touchid и Faceid решают эту проблему

Вытирайте чаще свои побрякушки, а то с таким количеством сала не только пароль высечь по отпечаткам на экране – картошку пожарить легко.

Статью параноик писал. 4-х числовой пароль подбирается до 10000 раз, даже если знать 4 цифры с трех раз не угадаешь. А дальше телефон просто блокируется