как узнать пароль телефона жены

Есть способ узнать пароль от чужого смартфона (код, графический ключ, текст)

Введение

Ощущение безопасности играет ключевую роль в счастье каждого человека. От сохранности конфиденциальных данных напрямую зависит наше благосостояние. Однако по мере развития электроники, развиваются способы взлома ее защиты. В 2019 году обойти блокировку телефона не составляет большого труда, и существует множество путей для вскрытия наших паролей. Давайте познакомимся с некоторыми из них.

Самый дешевый метод

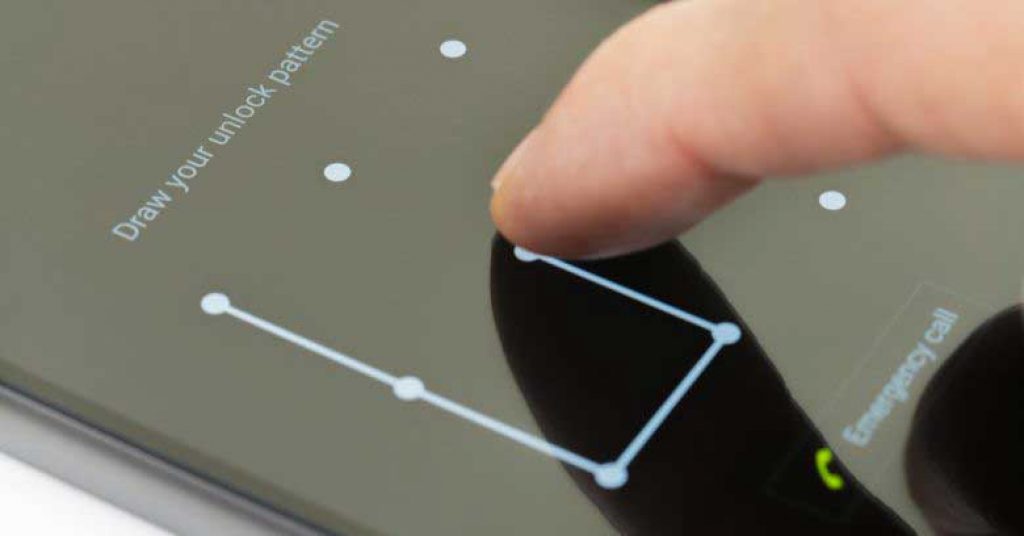

Если на телефоне установлен графический пароль и его захотели обойти ваши знакомые, то действия будут следующие:

Этим методом можно выяснить и цифровой пароль, однако сделать это будет труднее. По понятным причинам, этот прием не сработает с незнакомыми людьми, поэтому его область применения небольшая.

Взлом по тепловому излучению

Более продвинутый способ, который легко провернуть в общественных местах. По аналогии с предыдущим методом, нужно, чтобы вы совершили ввод пароля, и оставили телефон наедине. После этого к нему подходит злоумышленник с карманным тепловизором, делает снимок экрана и уходит. Более проворные нарушители прячут устройство в рукав, проходят мимо вас после ввода пароля и делают фото. С помощью этого метода вероятность успешного распознавания возрастает до 90%, а корректный графический код распознается с 99% вероятностью даже через полминуты.

От обоих способов взлома спасают хаотичные движения пальцем по экрану во время ввода пароля и привычка носить личные устройства при себе.

Отпечаток пальца на расстоянии

Не думайте, что вы в безопасности, если пользуетесь сканером отпечатка пальца. Для подобного взлома к вам даже не нужно прикасаться. В 2014 году на Международном хакерском конгрессе взломщик Starbug получил макет пальца министра обороны Германии Урсулы фон дер Ляйен. Чтобы это провернуть, он использовал приложение VeriFinger и несколько публичных фотографий политика. Хакер перенес отпечаток с фотографий на кальку, скопировал его на пластиковую доску, покрыл графитом и завершил создание, покрыв пластик клеем для дерева.

Такого способа взлома избежать трудно, однако обычным людям не стоит беспокоиться. Этот метод считается трудоемким, и его рационально использовать против влиятельных или публичных людей.

Зрительная память

Графический ключ считается самым ненадежным способом блокировки. По словам ученых, он соответствует по безопасности трехзначному PIN-коду. Ученые ВМА США и Университета Мэриленд в Балтиморе провели испытание и выяснили, что большинство людей смогут его повторить, если просто будут наблюдать за вашим вводом. При сравнении с PIN-кодом результаты оказались интересными:

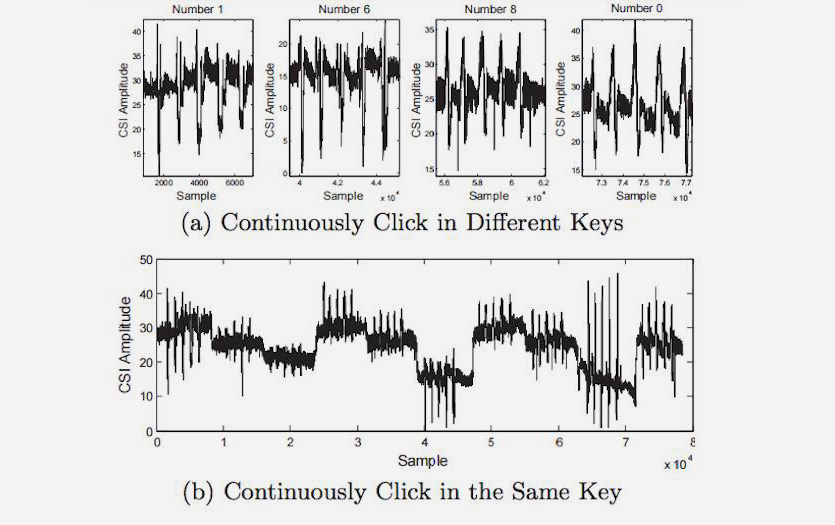

Ненадежный Wi-Fi

Если точка доступа будет принадлежать взломщику, то пароль можно несложно отследить по искажениям сигнала вашего устройства. Этот метод называется WindTalker и заключается в том, что перемещение пальца по экрану влияет на силу исходящего сигнала. Если злоумышленник будет отслеживать его график, то без труда узнает пароли, которые вы за это время вводили.

Если хотите избежать неприятностей, то не доверяйте публичным Wi-Fi – сетям, или используйте качественные проверенные VPN сервисы.

Фитнес-трекеры

Устройства с гироскопом успешно подсказывают нарушителям ваши личные данные. При проведении эксперимента учеными Технологического института Стивенса и Бингемтонского университета было создано устройство, которое улавливало электромагнитное излучение умных часов и трекеров и передавало полученную информацию по bluetooth. Результат передавался в специальную программу, которая анализировала ключевые движения датчиков. В итоге правильный код распознавался с первого раза в 80% случаев.

Чтобы не допустить этот вид взлома, носите на одной руке все устройства с гироскопом, а другой вводите конфиденциальные данные.

Заключение

Методы взлома и защиты от них всегда развивались параллельно. Не существует идеального метода предохранения от злоумышленников. При желании любое устройство поддается вскрытию. Однако знание основных способов доступа к вашим записям и действий по предотвращению хакинга, многократно снижает вероятность взлома вашего смартфона. Так как для нарушителей время вскрытия часто играет ключевую роль, то велика вероятность, что при первой неудаче они обратят внимание на более беспечную цель.

Автор, специалист в сфере IT и новых технологий.

Получил высшее образование по специальности Фундаментальная информатика и информационные технологии в Московском государственном университете имени М.В. Ломоносова. После этого стал экспертом в известном интернет-издании. Спустя время, решил попробовать писать статьи самостоятельно. Ведет популярный блог на Ютубе и делится интересной информацией из мира технологий.

Как узнать пароль от телефона. Код, рисунок, даже текст

Вот вы поставили пароль на смартфон. Неважно, какой: 6-значный, текстовый, рисуночком или вообще скрытыми нажатиями на области экрана.

Думаете, он непробиваем? Ничего подобного. Есть немало методов узнать его, и необязательно подсматривать за вами через плечо.

Злоумышленники могут украсть ваши пароли у всех на виду, даже когда на них смотрят камеры.

Как не допустить этого?

Достаточно простого тепловизора

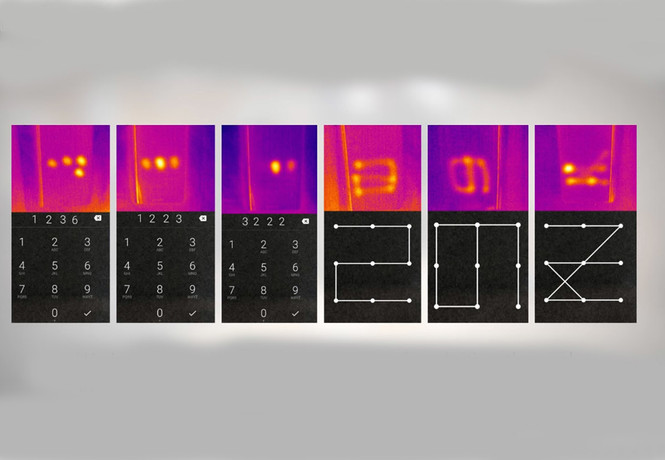

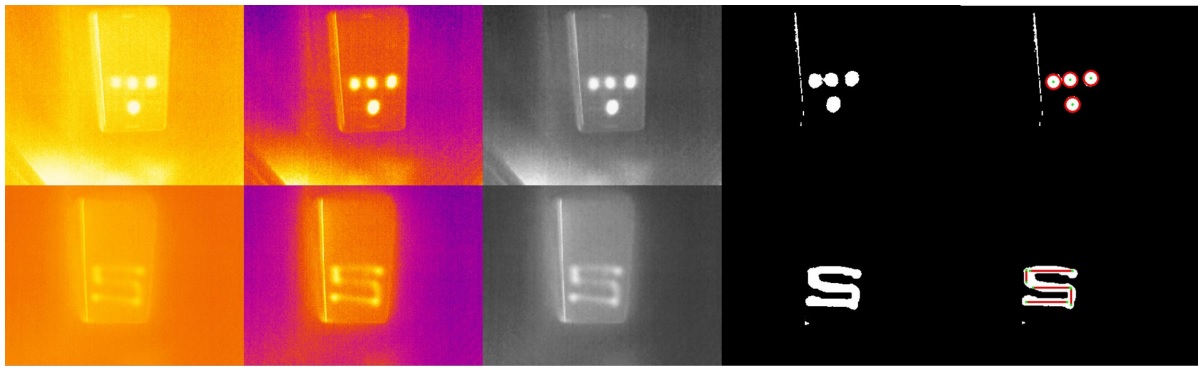

Вы ввели пароль, затем просто убрали смартфон. Ученые из Штутгартского университета совместно с коллегами из Мюнхенского университета Людвига-Максимилиана доказали, что это небезопасно.

Вооружившись компактным тепловизором, ученые смогли считать введенный пароль с экрана смартфона. Через 15 секунд после ввода, PIN-код из четырех цифр распознавался в 90% случаев. А графический ключ получалось угадать почти всегда даже через 30 секунд.

Если спрятать тепловизор в рукаве или замаскировать его под игрушку, никто и не подумает, что проходивший мимо смартфона человек считал код.

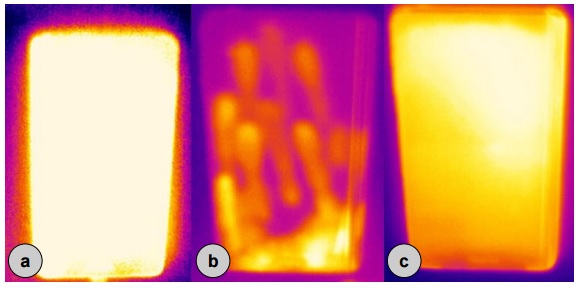

Защититься ученые предложили случайными свайпами по экрану (b). Среди аппаратных способов – повышение яркости дисплея на несколько секунд (a) или резкий рост нагрузки на процессор (c). В тепловизоре такое выглядит следующим образом:

Можно вычислить пароль по масляным следам

Камера с высоким разрешением способна сделать качественный снимок, на котором можно будет распознать масляные следы от пальцев на экране смартфона. Ещё в 2010 году специалисты Пенсильванского университета описали этот способ.

Сегодня на такое способна даже любительская фотокамера или хороший смартфон. Не составит труда сделать вид, что за обедом вы снимаете не смартфон коллеги, а свою еду для Instagram.

Такой метод лучше всего распознает следы от ввода графического ключа, чуть сложнее – PIN-код или цифро-буквенный пароль. Если это не слово, фраза или дата рождения, будет слишком много вариантов порядка букв и цифр.

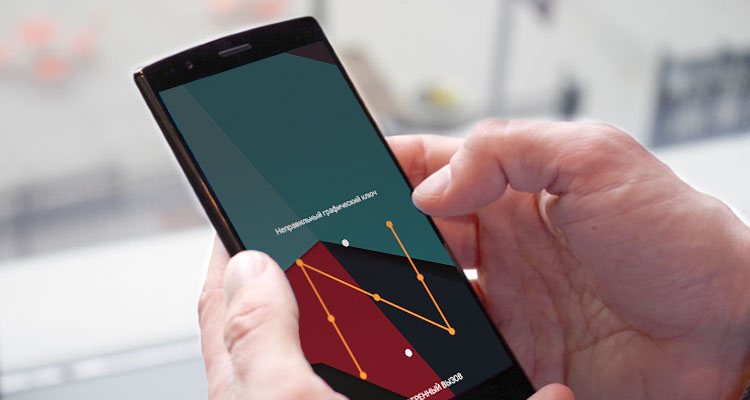

Вообще, графический ключ Android – самый небезопасный

Чем сложнее графический ключ, тем проще его распознать, утверждают исследователи. Достаточно сесть сбоку от жертвы на расстоянии до 5 метров и банально снять на видео процесс разблокировки.

Затем видео загружается в специальное приложение. Оно анализирует движения пальцев и предложит до пяти вариантов ключа. В 95% случаев один из этих ключей правильный.

Ваш пароль может «слить» сеть Wi-Fi

Бывший технический директор компании SpringSource Адриан Колье рассказал, как перехватить PIN-код с помощью анализа сигнала Wi-Fi. Технологию он назвал WindTalker.

Колье установил, что движения пальцев по экрану влияют на сигнал Wi-Fi. Если злоумышленник создаст точку доступа, то он сможет отследить эти микропомехи.

В эксперименте Колье удалось взломать аккаунт Alipay, платёжной системы компании Alibaba. Приложение выдало ему три варианта пароля, и один из них подошел.

Точность метода – 68%. Чем больше данных, тем точнее анализ. Чем больше попыток ввода допускает приложение, тем больше шансов ввести правильный пароль.

Движения фитнес-трекера или умных часов тоже «сдают» пароль

Если хакер установит специальный сканер рядом с вашим рабочим местом, банкоматом или терминалом, он сможет получить пароль или PIN-код, отследив движение ваших рук по фитнес-трекеру или смарт-часам.

Эксперимент провели сотрудники Технологического института Стивенса и Бингемтонского университета (США). Они разработали сканер, отслеживающий электромагнитное излучение от датчиков в смарт-часах и трекерах. Данные со сканера передавали по Bluetooth.

Результаты сканирования обрабатывали в приложении, которое определяет до 5 тыс. ключевых движений. Для создания алгоритма задействовали двух десятков пользователей, две модели умных часов и фитнес-браслет со стандартным девятиосным акселерометром.

С первой попытки пароль распознавался в 80% случаев, со второй (если пользователь два раза вводит одну и ту же комбинацию) – в 90%. Чем больше сенсоров в носимом устройстве (гироскопов, магнитометров, акселерометров), тем выше точность. Положение руки на неё не влияет.

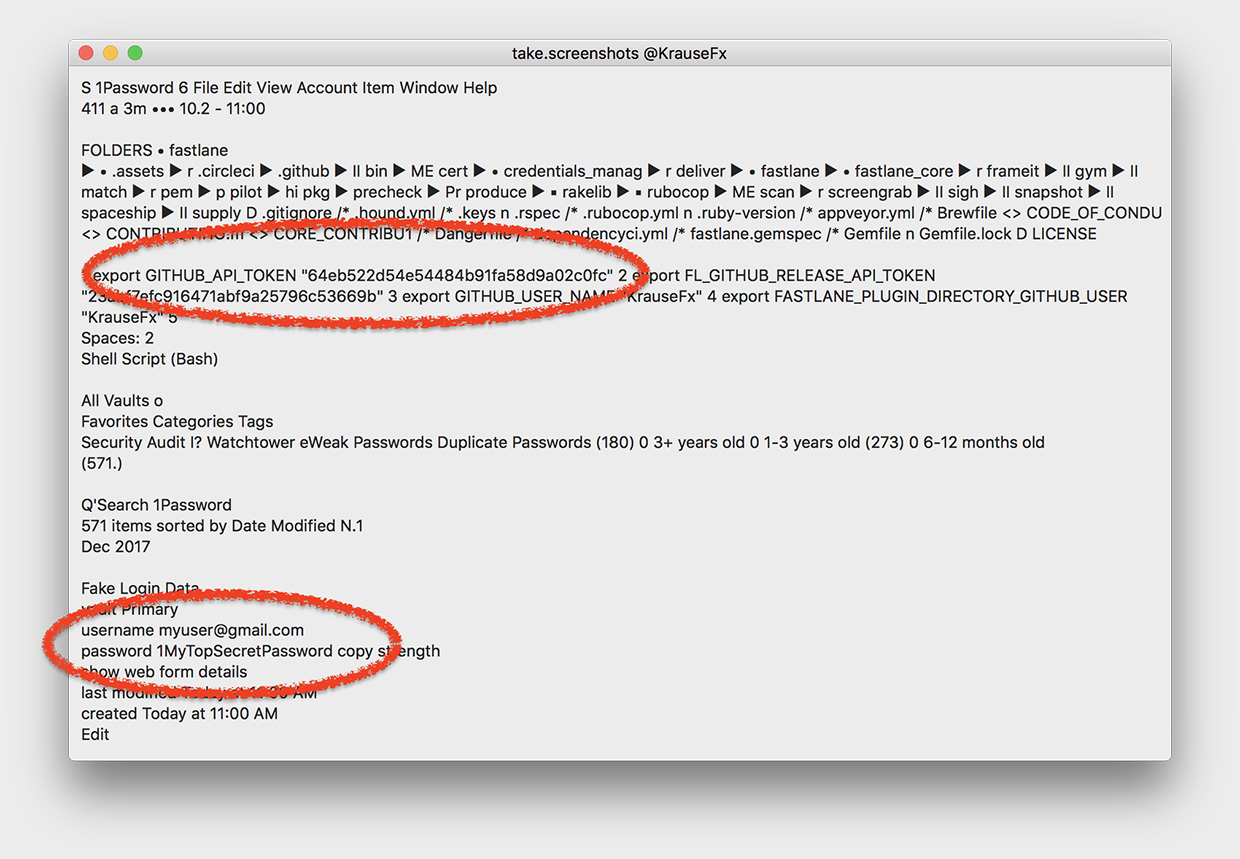

Даже скриншоты выдадут ваш пароль

Ваш компьютер технически может сделать скриншот в любой момент, в том числе когда вы вводите пароль. Возможность еще в ноябре 2017 года обнаружил основатель компании Fastlane Tools Феликс Краузе.

Скриншот делает функция CGWindowListCreateImage. Разрешения от пользователя она не требует.

Вирус, который снимает скриншоты, может работать в фоновом режиме. Он всё равно будет иметь доступ буквально к каждому пикселю.

Переходим к настоящему взлому. MITM-атаки

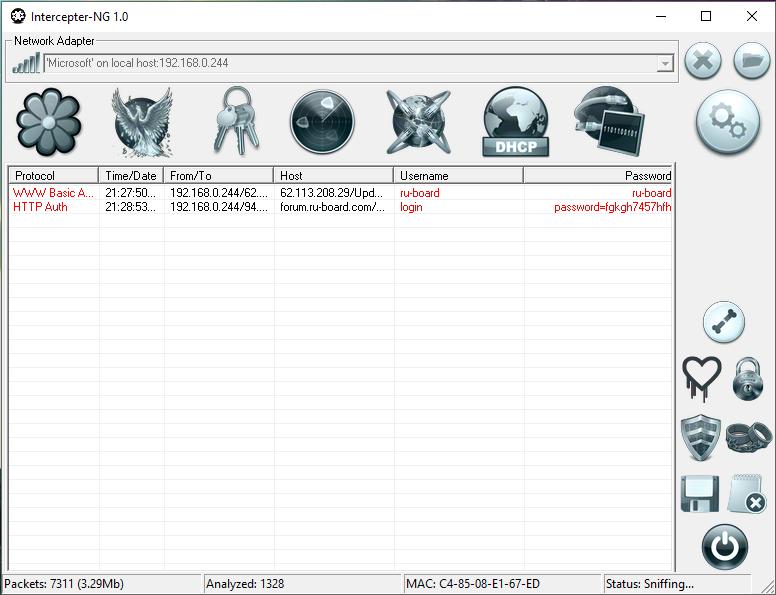

MITM (Man-in-the-middle) – атаки типа «человек посередине». Чаще всего для перехвата паролей и кук (cookies) с помощью атак этого типа используют снифферы вроде Intercepter-NG.

Перехваченные данные позволяют заходить в чужие аккаунты, видеть загруженные файлы и т.д. Кроме того, приложение позволяет принудительно удалить куки пользователя, заставив его повторно пройти авторизацию.

Раньше инструмент позволял перехватывать даже пароли от iCloud. Но разработчики Apple уже пофиксили это.

Другие способы перехвата трафика (в том числе паролей) также существуют. Даже если это пароли от HTTPS-ресурсов. Главное, чтобы устройство жертвы находилось в той же Wi-Fi-сети, что и устройство хакера.

Как защититься от таких хардкорных методов

Также существуют приложения, которые автоматически отправляют данные о злоумышленнике, который неправильно ввел пароль от вашего смартфона. Одни из самых популярных – Prey Anti-Theft для iOS и Lockwatch для Android. Они бесшумно делают фото и отправляют его вам на e-mail вместе с GPS-координатами. Главное, чтобы GPS и доступ в интернет были активны.

Ксения Шестакова

Живу в будущем. Разбираю сложные технологии на простые составляющие.

В смартфонах Android нашли скрытую видеорекламу, которая разряжает батарею

Все фотожабы с Тимом Куком и новым iPad mini. Родился новый мем

11 сентября проезд на МЦК в Москве будет бесплатным

В Яндекс.Браузере появился закадровый перевод любых видео с YouTube на английском языке

iPhone 13 получит обновлённую зарядку MagSafe

В этом году в Москве появятся водоробусы. Это экологичные автобусы на водороде

Новый альбом Дрейка Certified Lover Boy за 12 часов стал самым прослушиваемым альбомом в Apple Music

Самый полезный конструктор в России. Вот скидка и примеры, что можно собрать

Тёмные пятна на фотографиях с камеры iPhone. Их становится всё больше

Легендарной Windows XP сегодня исполнилось 20 лет

🙈 Комментарии 29

Все, гораздо проще, есть уйма способов, что бы вы сами разблокировали свой смартфон “добровольно”, а технология Face iD – так вообще все упрощает )))

Удачи вам в этом нелегком деле

Для андроида мудреные способы не нужны. Любой смарт взламывается за 5-10 минут, если к нему есть физический доступ. Если нет – то задача на немного усложняется, но ничего невозможного нет.

Паяльник откроет любые пароли

@ɬ์์ɬ์์ɬ์์ɬ์์✯̭J̭҉̭̲–̭҉̭̲Ḽ҉̭̲I̭҉̭̲ ̭̭G̭҉̭a̭̭ ̭̭҉̭̭̭✯͜͡ɬ์์ɬ์์ɬ์์, инф-без изучал, так что мимо )

А еще могут дать по голове, затащить в темный чулан, и с помощью паяльника выудить все ваши коды и пароли.

Как защититься от такого хардкорного метода??

Не выносите телефон из дома., при каждом удобном случае говорите во все услышанье что телефона при вас нету, хорошо поможет футболка с надписью “Телефон оставил дома”.

А если все таки пришлось вынести телефон из дома (может быть и такое) то ни в коем случае не доставайте его из кармана, демонстрируя свою состоятельность, иначе вы немедленно привлечете внимание потенциальных грабителей и жуликов. Не забывайте, есть много мест (например туалет) для уединения с телефоном, где можно им пользоваться, не привлекая внимания, в отсутствии посторонних глаз.

Статья для женщин, чтобы могли наши телефончики разблокировать наконец-то?

отпечаток и пароль с повторяющимися цифрами и удачи)

Хех.. у меня там пароль из 8 символов с разным регистром.

Причём случайный набор.

Touchid и Faceid решают эту проблему

Вытирайте чаще свои побрякушки, а то с таким количеством сала не только пароль высечь по отпечаткам на экране – картошку пожарить легко.

Статью параноик писал. 4-х числовой пароль подбирается до 10000 раз, даже если знать 4 цифры с трех раз не угадаешь. А дальше телефон просто блокируется

Как взломать телефон моей девушки без ее ведома и бесплатно?

Многие парни задаются “извечным” вопросом: “А чем это МОЯ занята, когда я не рядом?” И тут же: “Что-то она чересчур шифруется…Неужели…?! Но как взломать телефон моей девушки без ее ведома и бесплатно?”

Спешим вас обрадовать. Вне зависимости от того, это устройство iOS или Android, есть возможность, – втайне от вашей девушки, – получить доступ к ее переписке и понять, что и кому она пишет.

Правильное шпионское приложение … и вы уже просматриваете входящие сообщения. Вам даже не нужно проводить рутинг или джейлбрейк, чтобы узнать, что она делает, когда получает или отправляет сообщения.

Запуская приложение-шпион, вы сможете “его глазами” видеть, что она делает в телефоне, к примеру, как отправляет сообщения друзьям по интересам. Но будьте морально готовы обнаружить, что она просто переписывается со своими подружками.

Вас также может заинтересовать эта инструкция для взлома iPhone.

Хотя…возможно не все так радужно, и говорит она за вашей спиной неожиданные вещи, может даже нелицеприятные, и изменяет вам… (посмотрите: как поймать с поличным: 20+ уникальных мобильных приложений-шпионов, камер и трюков).

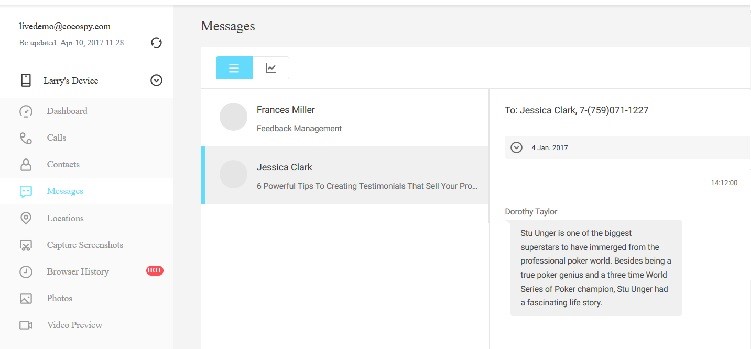

Приложение, которое дает доступ к личной переписке вашей девушки, может стать отличным решением. И имя ему – Cocospy.

1.Хочу взломать телефон моей девушки. Это возможно?

Программа “дружит” как с устройствами iOS, так и с Android. Но самое главное, она надежна, проста в использовании и пользуется доверием миллионов людей по всему миру.

Cocospy занимает топовое I место среди шпионских приложений для удаленного мониторинга. Это ПО работает на Android 4.0 или iOS 10.0.0 и не только.

С помощью Cocospy можно контролировать список контактов, личную переписку, отслеживать местоположение, просматривать историю браузера, перехватывать звонки, мониторить соцсети и т.д.

И самая вкусная фишка – с мощным и крутым функционалом Cocospy вы можете шпионить БЕЗ ROOT-ПРАВ!

1.2 Как получить доступ к переписке моей девушки бесплатно? (для Android)

Сначала проведите рекогносцировку: определите через какую операционную систему лежит путь к сердцу ее … телефона.

К слову, для проникновения на устройство Android, шпиону понадобится физический доступ. Однако с iOS можно избежать «телесного» контакта, если у вас есть логин и пароль для входа в облако.

Итак, Cocospy. Ваши с ним действия:

1. Бесплатно зарегистрируйтесь, чтобы получить доступ к Cocospy.

2. Выберите тип целевого устройства «Android».

3. Используйте телефон вашей девушки, чтобы ввести в строку мобильного браузера нужный URL-адрес. В результате, вы попадете на страницу загрузки и установки Cocospy на целевой телефон.

После завершения процесса инсталляции все ссылки, ведущие к ПО, самоуничтожатся.

4. Теперь вы можете перейти на панель управления и оттуда отслеживать все ее действия на ее же телефоне.

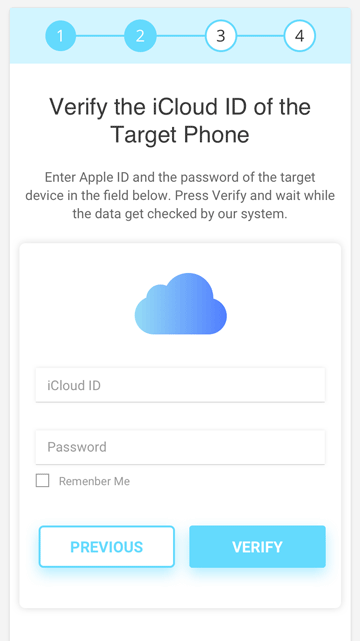

1.3 Мне бы почитать переписку моей девушки, но ее телефона у меня нет (для iPhone)

А зачем он вам? Чтобы добыть доступ к переписке вашей подруги, телефон даже в руки брать не нужно будет. Но сработает этот способ только с устройствами на базе iOS.

В случае же с Android… вам “таки придется” действовать старым дедовским способом: “добиваться” физического доступа и устанавливать шпиона на контролируемый телефон.

Однако мы немного отвлеклись. Мониторинг устройств на базе iOS может осуществляться удаленно, через аккаунт iCloud. Как все это происходит?

1. Вы регистрируетесь, причем бесплатно.

2. Выбираете из двух вариантов: попасть в iOS, используя URL-адрес, или действовать через систему iCloud.

Понятно, что если у вас нет логина и пароля к чужому аккаунту iCloud, то правильнее остановиться на варианте с URL-адресом. В альтернативе, выбираем “взлом с облака”.

Для этого нужно ввести данные в поля для заполнения.

3. Теперь запускаем наши “глаза и уши”, то бишь Cocospy … и читаем переписку, слушаем звонки…

Как вы видите, все достаточно просто и не требует больших усилий.

Один совет. Если вам нужен мониторинг устройств на базе iOS, тогда обеспечьте Cocospy проверенными данными. Ведь с неправильным паролем или логином путь на чужое устройство ему заказан.

1.4 Нужно ли мне проводить рутинг или джейлбрейк целевого телефона?

Наш ответ: нет! Такому профессионалу, как Cocospy, для просмотра сообщений в телефоне проводить рутинг или джейлбрейк не нужно.

Даже если это не джейлбрекнутое устройство, у вас все равно будет возможность контролировать активность в соцсетях или отслеживать активность в чатах iMessage с устройств на базе iOS.

Cocospy – абсолютно невидим. С его помощью вы можете скрытно и в режиме реального времени следить за действиями “объекта”.

Обнаружить приложение на целевом устройстве просто невозможно: значок Cocospy самоуничтожается сразу после установки приложения. Сам шпион действует автономно, не замедляет работу взламываемого объекта.

Так что, если хотите добраться до переписки вашей девушки, возьмите на заметку Cocospy. Программа, действительно, проста и удобна в использовании.

Устройте тест-драйв, чтобы убедиться в уникальности этого шпионского приложения. Теперь вы понимаете, почему именно она хорошо справится со взломом телефона вашей девушки?

1.6 Ссылки:

Как проследить за телефоном девушки

Как прочитать чужие сообщения на Фейсбуке, не зная пароля

Вам также может понравиться

10 лучших приложений для слежки за телефонами

Как «хакнуть» смартфон, зная только его номер телефона?

4 простых способа взломать телефон без единого касания

6 простых способов взломать WhatsApp онлайн – 2019

Топ-10 лучших приложений-взломщиков для iPhone – 2019

Топ-10 лучших приложений-взломщиков Instagram

Как взломать телефон через компьютер за 3 минуты?

Как Взломать Инстаграм Аккаунт на Андроиде

Хакинг телефона

10 лучших приложений для слежки за телефонами

Как «хакнуть» смартфон, зная только его номер телефона?

Топ-10 лучших приложений-взломщиков Instagram

6 простых способов взломать WhatsApp онлайн – 2019

Как взломать телефон через компьютер за 3 минуты?

4 простых способа взломать телефон без единого касания

Как взломать телефон моей девушки без ее ведома и бесплатно?

Топ-10 лучших приложений-взломщиков для iPhone – 2019

Как Взломать Инстаграм Аккаунт на Андроиде

Disclaimer: COCOSPY IS DESIGNED FOR LEGAL USE ONLY. It is the violation of the United States federal and/or state law and your local jurisdiction law to install surveillance software, such as the Licensed Software, onto a mobile phone or other device you do not have the right to monitor. The law generally requires you to notify users/ owners of the device that it is being monitored. The violation of this requirement could result in severe monetary and criminal penalties imposed on the violator. You should consult your own legal advisor with respect to legality of using the Licensed Software in the manner you intend to use it prior to downloading, installing, and using it. You take full responsibility for determining that you have the right to monitor the device on which the Licensed Software is installed. Cocospy cannot be held responsible if a User chooses to monitor a device the User does not have the right to monitor; nor can Cocospy provide legal advice regarding the use of the Licensed Software.

Copyright © 2019 Cocospy. All trademarks are the property of their respective owners.