как узнать все подсайты сайта

Найти поддомены сайта

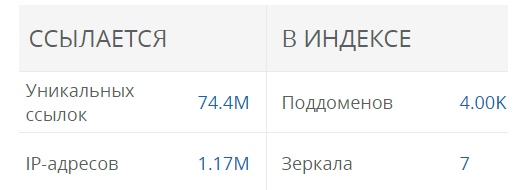

MegaIndex сканирует весь интернет и позволяет быстро найти поддомены для любого сайта.

Найти поддомены сайта

Узнать поддомены сайта можно используя сервис MegaIndex. Поскольку робот MegaIndex парсит весь интернет, база поддоменов у MegaIndex является одной из наиболее полных в мире.

MegaIndex позволяет провести поиск поддомены любого сайта онлайн и вывести список поддоменов. Получить список поддоменов можно используя приложение «Внешние ссылки».

В приложении выводится список поддоменов с данными:

Поддоменом называется дополнение к домену в виде префикса. Например поддомены для домена indexoid.com:

При отсутствии адаптивной версии, мобильную версию сайта правильно размещать на поддомене.

Как сделать поддомен на сайте

Создается поддомен путем настройки сервере доменных имен. Добавить поддомен можно через панель управления DNS. Достаточно прописать адрес поддомена и IP адрес в записях DNS на сайте регистратора или провайдера.

Настройка поддомена проводится на стороне провайдера сервера доменных имен.

Поддомены бесплатные и не требуют регистрации.

IP поддомена может отличатся от адреса основного сайта.

Метрика на поддомены устанавливается отдельно.

SEO поддомены

Преследую цели поисковой оптимизации, оптимизаторы размещают создают региональные поддомены сайта. Использование стратегии региональных поддоменов эффективна только для запросов с низкой конкуренцией и в Yandex.

Индексация поддомена проходит аналогично индексации основного сайта. На поддомене может быть свои sitemap.xml и robots.

Поддомен www позволяет избавится от санкций поисковых систем, если санкции приняты в отношении основного адре.

При выборе поддомена или папки следует ориентироваться на задачи. Поддомен позволяет снять с сайта негативный шлейф размещаемого контента, например форума форума. Белые проекты лучше размещать на основном адресе, папках. Использование папки на сайте вместо поддомена обладает следующим списком преимуществ с точки зрения поисковой оптимизации сайтов:

SSL для поддоменов выдается отдельно. Сертификат на домен действует только на основной адрес.

Основной поддомен сайта должен быть указан в файле robots.txt в директиве host:

Перенаправление (редирект) с поддомена

На домене может быть редирект. Редирект надо размещать если изменился адрес, например на папку. Пример: blog.megaindex.com перенаправляет на megaindex.com/blog.

Редирект можно с поддомена можно сделать используя файл htaccess:

Букмарклет для поиска поддоменов:

Для использования любого букмарклета достаточно:

Как найти все поддомены у сайта.

Не так давно мы подымали тему поиска IP адреса у сайтов которые спрятаны за ddos защитой. Сегодня мы поговорим о поиске поддоменов — неотъемлемой части подготовки ко взлому, а благодаря некоторым инструментам противостояние этим действиям стало намного проще.

Незащищенные поддомены подвергают вашу деятельность серьезной опасности, а в последнее время произошел целый ряд инцидентов, при которых взломщики воспользовались поддоменами для обхода защиты.

В случае последнего из череды инцидентов весь код сайта Vine можно было загрузить с незащищенного поддомена.

Если вы владелец сайта или изучаете вопросы информационной безопасности, вы можете воспользоваться следующими инструментами чтобы найти поддомены любого домена.

Как найти все поддомены — Список инструментов:

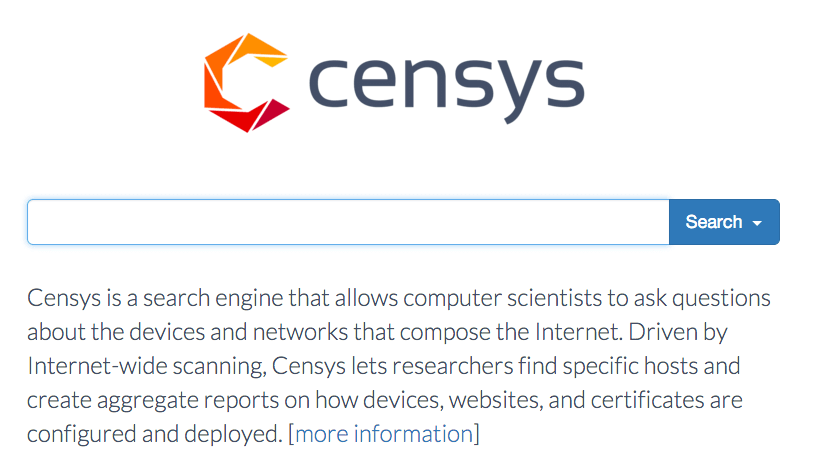

1. Censys

В первую очередь для поиска поддоменов, как правило, прибегают к Censys. Помимо поддомена вы можете найти еще много интересного, а именно:

Вы получите неплохой обзор сведений о домене.

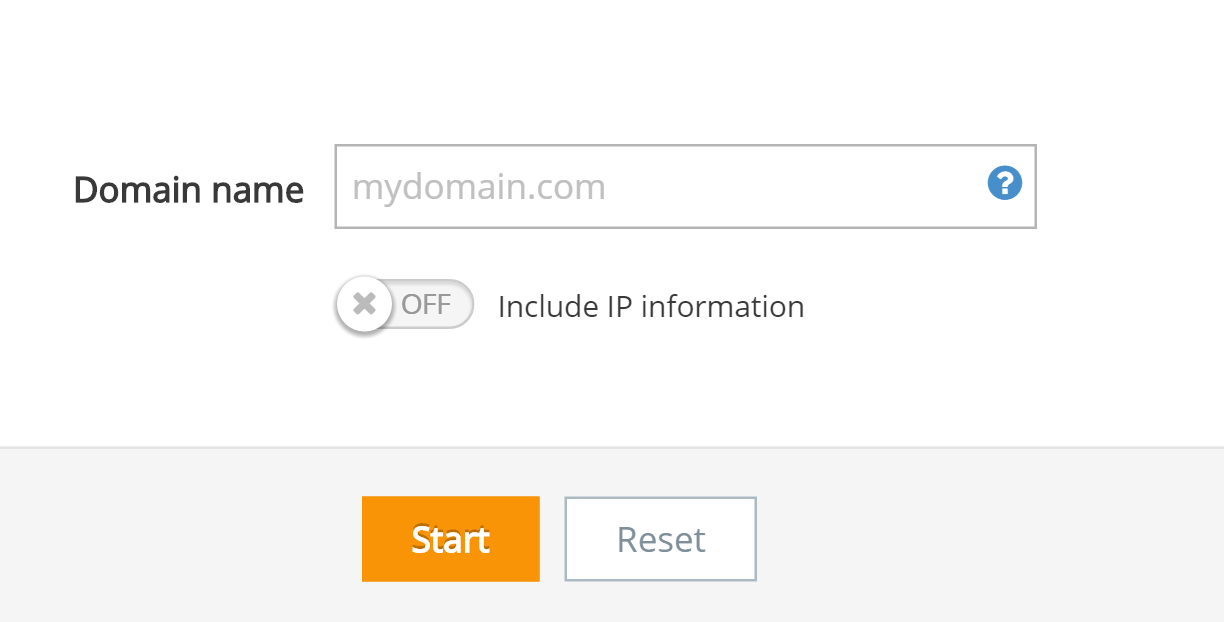

2. Pentest-Tools

С помощью Pentest-Tools при поиске поддомена можно воспользоваться несколькими методами, например: передача зоны DNS, перебор DNS на основе списка слов или использование поисковой системы.

Результаты поиска можно сохранить в формате PDF.

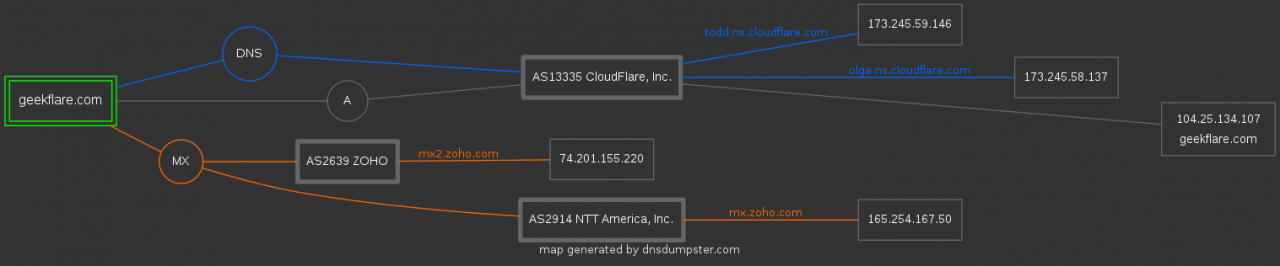

3. DNS Dumpster

DNS Dumpster — это инструмент для поиска информации о домене и хосте. Авторы проекта — HackerTarget.com.

Вы сможете найти сведения не только о поддомене, но и о DNS сервере, MX и TXT записях, а также получить графическое представление информации о вашем домене.

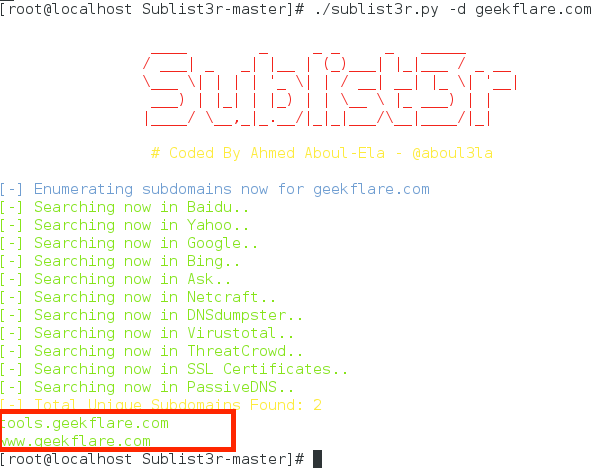

4. Sublist3r

Sublist3r — это инструмент на языке Python для обнаружения поддоменов с помощью поисковых систем. На сегодняшний день Sublist3r поддерживает Google, Yahoo, Bing, Baidu, Ask, Netcraft, Virustotal, ThreatCrowd, DNSdumpster and PassiveDNS.

Sublist3r поддерживает только Python версии 2.7 и зависит от нескольких библиотек.

Вы можете использовать этот инструмент в Windows, CentOS, RedHat, Ubuntu, Debian и любой другой ОС на базе UNIX. Ниже приводится пример для CentOS.

Распакуйте скачанный файл:

Как я ранее упоминал, существуют следующие зависимости, для установки которых можно воспользоваться командой yum:

Теперь все готово для обнаружения поддоменов с помощью следующей команды:

Как видите, инструмент обнаружил мои поддомены.

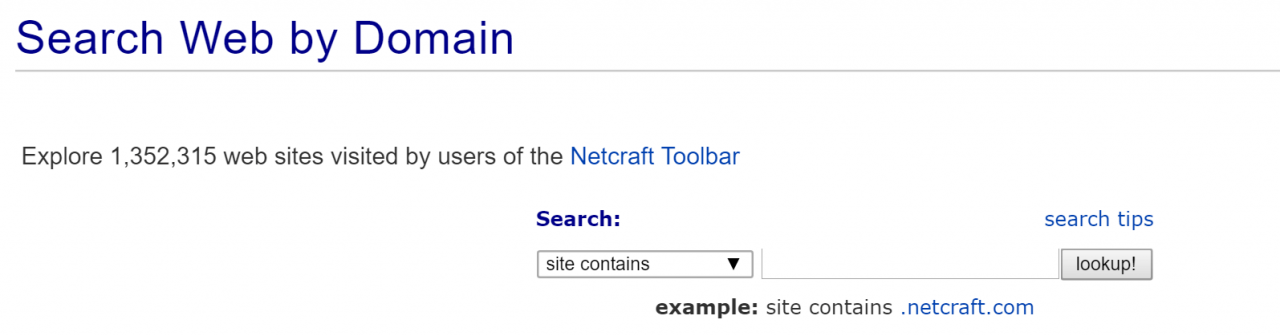

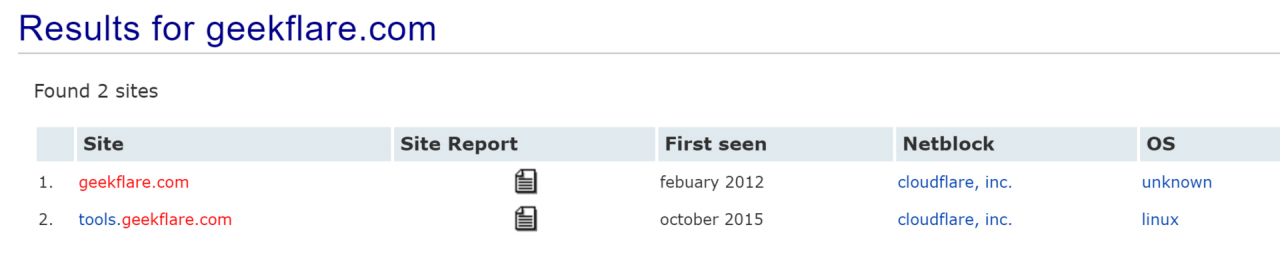

5. Netcraft

Netcraft располагает обширной базой данных о доменах и ее не стоит обходить стороной при поиске открытой информации о поддоменах.

Результат поиска будет содержать всю информацию о домене и поддоменах, в том числе дату первого просмотра, диапазоне адресов и информацию об операционной системе. Если вам необходимо получить больше информации о сайте, просто откройте отчет о сайте и вам будет предоставлена уйма информации о технологиях, рейтинге и т.д.

6. CloudPiercer

CloudPiercer может иногда оказаться полезным при поиске информации о том, существует ли поддомен вашего домена. Кстати, CloudPiercer — это потрясающий и простой способ узнать защищен ли фактический IP-адрес вашего сайта. Открытая информация об IP-адресе делает ваш сайт уязвимым для DDoS-атак.

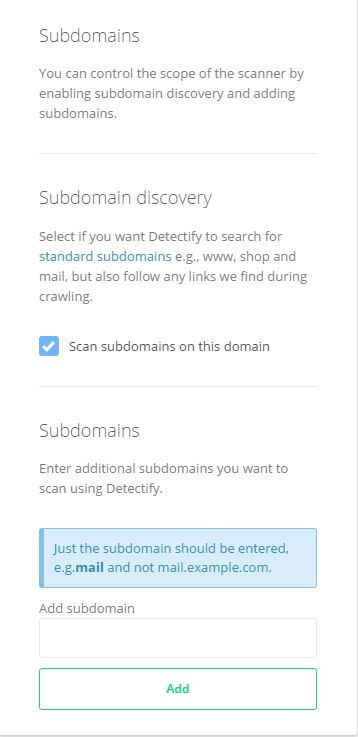

7. Detectify

Detectify осуществляет поиск поддоменов по предопределенному списку из нескольких сотен слов, но только в случае, если вы являетесь собственником домена. Тем не менее, если вы являетесь зарегистрированным пользователем Detectify, вы сможете включить функцию обнаружения поддоменов в разделе overview в настройках.

8. SubBrute

SubBrute — это один из самых популярных и точных инструментов перечисления поддоменов. Проект разработан сообществом и использует открытый определитель имен в качестве прокси, так что SubBrute не отправляет трафик на целевой DNS-сервер.

Это не онлайн-инструмент, так что вам придется установить его на компьютер. SubBrute можно использовать на Windows или UNIX системах. Программу установить очень легко. Ниже пример для CentOS/Linux.

Будет создана новая папка “subbrute-master”. Зайдите в папку и выполните subbrute.py с необходимым доменом.

Операция займет несколько секунд и отобразятся найденные поддомены.

9. Knock

Knock — еще один инструмент на языке Python для обнаружения поддоменов. Он протестирован для Python 2.7.6. Knock находит поддомены целевого домена по списку слов.

После установки вы можете производить поиск поддоменов следующим образом:

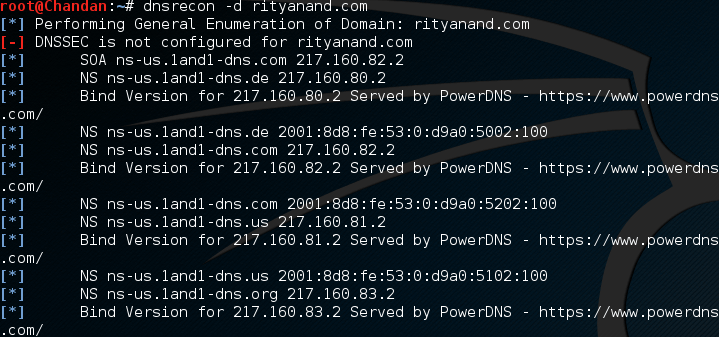

10. DNSRecon для Kali Linux

Kali Linux — это отличная платформа для оценки информационной безопасности и на ней можно использовать DNSRecon без дополнительной установки каких-либо инструментов.

DNSRecon проверяет все NS-записи на предмет смены зон, общие записи DNS, обработку шаблонов, PTR-записи и т.д.

Чтобы воспользоваться DNSRecon, просто выполните следующую команду

Надеюсь, что с помощью приведенных выше инструментов вы сможете обнаружить поддомены целевого домена в рамках вашей работы по оценке информационной безопасности. Сообщите мне, какой вам понравился больше всего.

Как работает поиск всех проиндексированных Яндексом поддоменов?

Проиндексированные Яндексом поддомены ищутся с помощью специализированных поисковых запросов, которые позволяют итерационно найти все поддомены указанного домена. Будут найдены именно те поддомены, которые проиндексированы поисковой системой.

Особенности поиска

Из-за ограничения Яндекса на длину поискового запроса, инструмент в некоторых случаях особо длинных доменов и поддоменов может не найти все поддомены, если их число крайне высоко много (более 80-100).

Как использовать инструмент для SEO?

С точки зрения поисковых систем, поддомены являются отдельными сайтами.

Поиск всех проиндексированных поддоменов Яндексом будет полезен в следующих случаях:

При проведении технического аудита. Можно быстро найти поддомены, которые могут создать проблемы при продвижении из-за пересечения тематик и дублирования контента с основным доменом, проиндексированные https-версии сайтов, отсутствие редиректа c/на версию с www, понять структуру ресурса и многое другое.

Для анализа конкурентов. Один из возможных вариантов — для понимания, как лучше разбить сайт на поддомены — например, анализ WikiMart.ru указывает на то, что книги, авто, товары для красоты и прочее лучше вынести на отдельные поддомены при создании аналогичного агрегатора.

Для поиска поддоменов, которые не должны быть в индексе. Например, копия сайта для тестирования при разработке, которая может привести к дублированию контента всего сайта. Инструмент быстро находит ошибочно созданные поддомены и тестовые версии.

Для определения стратегии продвижения мультирегионального проекта. Структуру проекта и поддоменов полезно изучить при анализе конкурентов, их региональной стратегии продвижения, сборе общей информации о сайте в определенной тематике.

Поиск поддоменов сайта

При проведении SEO-аудита важно проверить, имеет ли анализируемый сайт проиндексированные поддомены, ведь зачастую на них может находиться информация, мешающая продвижению.

Это может быть старая версия сайта, дубликаты контента основного домена, тестовая версия. Также поиск поддоменов может использоваться для анализа конкурентов и их структуры.

Это можно сделать с помощью специальных поисковых операторов. Например, для поисковой системы Google можно использовать операторы, указанные ниже.

Комбинированием этих операторов составляются определенные выражения, которые и используются для поиска поддоменов. С помощью выражения «-inurl:» мы можем исключить определенный домен из результатов выдачи.

Таким образом у сайта arealidea.ru мы нашли первый поддомен — blog.arealidea.ru.

Продолжить поиск можно последовательно исключая найденные поддомены тем же образом:

В «Яндексе» поиск проидексированных поддоменов значительно затруднен из-за отмены работы некоторых операторов, с помощью которых решалась данная задача. Но существуют специальные сервисы по автоматизации этого процесса (пример).

Весь справочник в статьях на vc.ru или на сайте.

Навигатор по первым ста заметкам.

Зачем так заморачиваться если есть отличный инструмент у пиксельтулс? Ссылку давать не буду, найдёте сами.

Согласитесь, глупо говорить о самозанятости как просто об удобном налоговом режиме. Это еще и четкий критерий, выделяющий определенную группу людей. Говоря языком маркетологов, самозанятые стали целевой аудиторией для других бизнесов.

Схема классическая, чем-то напоминающая Яндекс.Такси и их кэшбек Я.Плюса.

После окончания самоизоляции у компаний появилось три варианта, как работать дальше: остаться на удаленке, полностью вернуться в офис или выбрать гибридный формат, то есть приезжать в офис несколько дней в неделю.

Управление знаниями (knowledge management, KM) — это организованная система процессов для сбора знаний и навыков и передачи их внутри компании. Это облегчает онбординг (адаптацию) новых сотрудников и передачу задач от одних исполнителей или команд другим.

В августе 2021 года прошёл первый чемпионат для университетских команд в формате Future Skills Team Challenge.

В креативной индустрии сложно стать востребованным без узнаваемого стиля. Американский иллюстратор Полли Беккер поделилась опытом поисков художественного почерка со слушателями онлайн-лекции «Как найти свой стиль в иллюстрации» в рамках проекта «Встречи вне границ», открытого образовательного цикла высшей школы «Среда обучения».

В отчетах компаний, занимающихся розничной торговлей, зачастую можно увидеть сообщения о росте показателя GMV за период. Разберемся, что это такое и зачем он нужен.

В июле решил открыть дебетовую карту Альфа-Карта Premium, так как там привлекательные проценты по депозитам, cash back по карте 2-3%, на остаток 3%, рублевые и валютные переводы 0 руб. – то есть Альфа-Банк можно использовать как расчетный банк.

Как найти поддомены за считанные минуты?

Поиск поддоменов — неотъемлемая часть подготовки ко взлому, а благодаря некоторым инструментам противостояние этим действиям стало намного проще.

Незащищенные поддомены подвергают вашу деятельность серьезной опасности, а в последнее время произошел целый ряд инцидентов, при которых взломщики воспользовались поддоменами для обхода защиты.

В случае последнего из череды инцидентов весь код сайта Vine можно было загрузить с незащищенного поддомена.

Если вы владелец сайта или изучаете вопросы информационной безопасности, вы можете воспользоваться следующими инструментами чтобы найти поддомены любого домена.

От переводчика:

Надеюсь, что данные инструменты помогут Вам сохранить информацию на ваших виртуальных и выделенных серверах.

Вы получите неплохой обзор сведений о домене.

2. Pentest-Tools

С помощью Pentest-Tools при поиске поддомена можно воспользоваться несколькими методами, например: передача зоны DNS, перебор DNS на основе списка слов или использование поисковой системы.

Результаты поиска можно сохранить в формате PDF.

3. DNS Dumpster

DNS Dumpster — это инструмент для поиска информации о домене и хосте. Авторы проекта — HackerTarget.com.

Вы сможете найти сведения не только о поддомене, но и о DNS сервере, MX и TXT записях, а также получить графическое представление информации о вашем домене.

4. Sublist3r

Sublist3r — это инструмент на языке Python для обнаружения поддоменов с помощью поисковых систем. На сегодняшний день Sublist3r поддерживает Google, Yahoo, Bing, Baidu, Ask, Netcraft, Virustotal, ThreatCrowd, DNSdumpster and PassiveDNS.

Sublist3r поддерживает только Python версии 2.7 и зависит от нескольких библиотек.

Вы можете использовать этот инструмент в Windows, CentOS, RedHat, Ubuntu, Debian и любой другой ОС на базе UNIX. Ниже приводится пример для CentOS.

Распакуйте скачанный файл:

Теперь все готово для обнаружения поддоменов с помощью следующей команды:

Как видите, инструмент обнаружил мои поддомены.

5. Netcraft

Netcraft располагает обширной базой данных о доменах и ее не стоит обходить стороной при поиске открытой информации о поддоменах.

Результат поиска будет содержать всю информацию о домене и поддоменах, в том числе дату первого просмотра, диапазоне адресов и информацию об операционной системе. Если вам необходимо получить больше информации о сайте, просто откройте отчет о сайте и вам будет предоставлена уйма информации о технологиях, рейтинге и т.д.

6. CloudPiercer

CloudPiercer может иногда оказаться полезным при поиске информации о том, существует ли поддомен вашего домена. Кстати, CloudPiercer — это потрясающий и простой способ узнать защищен ли фактический IP-адрес вашего сайта.Открытая информация об IP-адресе делает ваш сайт уязвимым для DDoS-атак.

7. Detectify

Detectify осуществляет поиск поддоменов по предопределенному списку из нескольких сотен слов, но только в случае, если вы являетесь собственником домена. Тем не менее, если вы являетесь зарегистрированным пользователем Detectify, вы сможете включить функцию обнаружения поддоменов в разделе overview в настройках.

8. SubBrute

SubBrute — это один из самых популярных и точных инструментов перечисления поддоменов. Проект разработан сообществом и использует открытый определитель имен в качестве прокси, так что SubBrute не отправляет трафик на целевой DNS-сервер.

Это не онлайн-инструмент, так что вам придется установить его на компьютер. SubBrute можно использовать на Windows или UNIX системах. Программу установить очень легко. Ниже пример для CentOS/Linux.

Будет создана новая папка “subbrute-master”. Зайдите в папку и выполните subbrute.py с необходимым доменом.

Операция займет несколько секунд и отобразятся найденные поддомены.

9. Knock

Knock — еще один инструмент на языке Python для обнаружения поддоменов. Он протестирован для Python 2.7.6. Knock находит поддомены целевого домена по списку слов.

После установки вы можете производить поиск поддоменов следующим образом:

10. DNSRecon для Kali Linux

Kali Linux — это отличная платформа для оценки информационной безопасности и на ней можно использовать DNSRecon без дополнительной установки каких-либо инструментов.

DNSRecon проверяет все NS-записи на предмет смены зон, общие записи DNS, обработку шаблонов, PTR-записи и т.д.

Чтобы воспользоваться DNSRecon, просто выполните следующую команду

Надеюсь, что с помощью приведенных выше инструментов вы сможете обнаружить поддомены целевого домена в рамках вашей работы по оценке информационной безопасности. Сообщите мне, какой вам понравился больше всего.