как пранкеры узнают номера телефонов

Кто такие пранкеры, и как они дозваниваются до президентов?

И главное: как защититься, если жертвой телефонные шутники выбрали вас.

автор Денис Воронцов

Звезды отечественного и мирового шоу-бизнеса, чиновники, министры и даже главы государств — для них нет никого недоступного. Пранкеры Вован (Владимир Кузнецов, эксклюзивное интервью «Нации» с ним читайте здесь) и Лексус (Алексей Столяров) вышли на большой экран. Теперь у самых знаменитых телефонных хулиганов России выходит собственное шоу «Звонок» на телеканале «НТВ». За несколько выпусков программы пранкеры успели дозвониться до губернатора Омской области Виктора Назарова, министра иностранных дел Литвы Линаса Линкявича и выигравшей «Евровидение» украинской певицы Джамалы.

Кто же такие пранкеры, зачем они это делают, где находят контакты жертв и как от них защититься? Отвечаем.

Кто такие пранкеры?

В России пранкерами традиционно считаются те, кто устраивает телефонные розыгрыши. Однако в последнее время это понятие стало размытым: теперь пранком можно считать любые шутки над окружающими (порой очень жестокие), что намного ближе к западному пониманию пранка. (Само название — от английского prank — шалость, выходка.)

Первым отечественным пранкером можно назвать известного композитора Никиту Богословского. По его собственным воспоминаниям, в детстве он нашел в телефонном справочнике адресата Ангелова Ангела Ангеловича и, позвонив ему, попросил к телефону Черта Чертовича. Спустя много лет, уже в преклонном возрасте, Богословский вновь наткнулся в справочнике на старого знакомого и повторил шутку. В ответ услышал «Ты еще жив, сволочь?».

Кого разыгрывали пранкеры?

Среди жертв много звезд российского шоу-бизнеса, при этом почти все они во время розыгрышей проявляли себя не с лучшей стороны. Даже воспитанные на первый взгляд люди матерились и угрожали шутникам: так повели себя Дмитрий Дибров, Сергей Доренко, Михаил Боярский, Павел Глоба. Редким исключением можно назвать Анатолия Вассермана — он часто поворачивает разговор в такое русло, что уже сами пранкеры становятся жертвами его шуток.

Сегодня самые известные пранкеры в России — Вован и Лексус. В конце нулевых, в начале своей деятельности, они розыгрывали звезд отечественного шоу-бизнеса, например, Филиппа Киркорова и Анастасию Волочкову, и случайных людей. После переключились на добычу покрупнее. Среди их жертв (некоторым пранкеры звонили не один раз) — ныне покойные Борис Немцов и Валерия Новодворская, украинская летчица Надежда Савченко, американский генерал Кевин Макнили, украинский олигарх Игорь Коломийский и многие другие.

Как пранкеры дозваниваются до президентов?

Надо сразу сказать: случаи, когда пранкерам удавалось дозвониться до самых верхов, можно пересчитать по пальцам. Вован и Лексус заявляли, что им удалось разыграть даже президента Турции Реджепа Эрдогана. Якобы в ходе телефонного разговора от лица Петра Порошенко они выведали планы турок по вторжению в Сирию. В администрации Эрдогана заявили, что никакого разговора не было, а запись является подделкой. Радио «КП» провело экспертизу, по результатам которой речь на записи совпадает с голосом турецкого лидера на 70%. Кого наверняка удалось «достать» Вовану — это президента Белоруссии. От лица сына Виктора Януковича пранкер позвонил Александру Лукашенко и попросил политическое убежище для своего «отца». Как отмечал сам Вован, качество появившейся в интернете записи было лучше той, что сделал он — это может говорить о том, что президента Беларуси прослушивают некие спецслужбы. Сам Александр Лукашенко, как сообщало оппозиционное издание «Белорусский партизан», дал спецслужбам страны неделю на поимку Вована, однако поиски не увенчались успехом. Во всех случаях пранкеры отказывались сообщить, как им удалось найти номера телефонов глав государств. Есть предположение, что в случае с Лукашенко пранкерам просто повезло: им удалось сыграть на невнимательности адъютантской службы президента. Конспирологи выдвигают версию, что номера телефонов пранкерам поставляют спецслужбы — российские либо зарубежные. Сами пранкеры такое сотрудничество напрочь отрицают.

А что с жертвами рангом пониже?

У пранкеров есть два основных источника номеров жертв. Прежде всего, само пранк-сообщество – структура очень сплоченная, у них есть свои форумы и чаты, в которых они делятся информацией о потенциальных жертвах. Второй способ сложнее и требует длительной подготовки: пранкер отыгрывает роль пиар-менеджера какой-либо компании, журналиста или чиновника, и постепенно, от абонента к абоненту, добирается до номера нужного ему человека. При этом до высокопоставленных лиц добраться трудно, зато разыграть кого-либо от лица президента или другого большого чиновника легко: в этом пранкерам помогают либо природные голосовые данные, либо специальные программы для изменения голоса.

Зачем им это?

Веселья ради. Пранкер разыгрывает своих жертв только потому, что ему это нравится. При этом тех, кто делает «заказной» пранк, а тем более за деньги, в их сообществе не любят. Да и обращаются к пранкерам с такими просьбами очень редко, как минимум потому, что дело может обернуться против заказчика: пранкер может выложить в открытый доступ и разговор с клиентом. Однако новые ТВ-звезды Вован и Лексус переводят телефонное хулигантсво на новый уровень: теперь пранк стал методом получения общественно важной информации. Пранкеры признаются, что сам формат шоу не нов: за рубежом уже давно снимают развлекательные программы с использованием телефонных розыгрышей. Но пранк-расследований до «Звонка» еще никто не проводил. Так что это своего рода новый жанр журналистики.

Можно ли наказать пранкера?

За границей ситуация схожа: суд способен лишь запретить распространение записи пранка, но привлечь к ответственности шутников тоже невозможно.

Как защититься от пранка?

Самый простой способ огородить себя от посягательств со стороны шутников — внести их номера в «черный список». Однако если они действительно нацелены сделать вас своей жертвой, они просто сменят номер. Самый эффективный метод — молчать и не вестись на провокации пранкеров. Помните, их цель — записать смешной ролик, в котором жертва будет выглядеть наименее адекватно. Поэтому если вы будете сохранять спокойствие и говорить с ними тихо (а еще лучше — просто молчать), они быстро потеряют к вам интерес и вряд ли надумают звонить еще. Кроме того, если вы не участник громкой истории, скорее всего опасаться вам нечего.

Как работают пранкеры. Базы VIP-номеров, прикрытие спецслужб и кураж

Любой человек, который пользуется сегодня мобильным телефоном, может стать жертвой пранкеров. Такое мнение высказали опрошенные «URA.RU» специалисты в сфере информационной безопасности.

Напомним, в последнее время все чаще и чаще жертвами пранкеров становятся известные политики. Так, буквально на днях пранкеры Владимир Кузнецов и Александр Столяров, более известные как Вован и Лексус, разыграли члена палаты представителей американского Конгресса Максин Уотерс. Телефонные шутники дозвонились до конгрессвумен и от лица премьер-министра Украины Владимира Гройсмана пожаловались на агрессивную политику РФ. Также пранкеры посетовали на российских хакеров, которые взломали серверы системы электронного голосования в стране Лимпопо и установили там «режим своей марионетки — Айболита».

Ранее жертвами пранкеров становились президент Украины Петр Порошенко, американский сенатор Джон Маккейн, турецкий лидер Реджеп Тайип Эрдоган, генсек НАТО Йенс Столтенберг, мэр Киева Виталий Кличко и многие другие знаменитости.

«Бум пранка пришелся примерно на 2006—2007 годы, тогда люди очень любили звонить в Skype и разводить друг друга», — вспоминает в разговоре с «URA.RU» специалист по информационной безопасности, бывший член хакерской группы Александр Варской.

По его словам, уже тогда любители телефонных розыгрышей объединялись в чаты, где шел активный обмен номерами известных персон.

«Однако львиная доля контактов пранкерам доставалась от журналистов. В частности, шутники буквально шерстили специализированные журналистские сообщества в поисках тех или иных номеров. Сейчас с этим, мне кажется, стало еще проще: практически в свободном доступе появились целые телефонные базы — такие, например, как Nutcall», — рассказал Варской.

По его мнению, у современных политиков и звезд не существует частной жизни как таковой. «История тут простая: ты завел себе мобильник, значит, на него будут звонить», — сказал собеседник агентства.

Варской скептически относится к версии о том, что знаменитые пранкеры зачастую работают под прикрытием спецслужб: «Да это все ерунда! Спецслужбы все это могут делать сами, без всяких пранкеров. Спрашивается: зачем тогда на это тратить время и деньги? Не думаю, что тут имеет смысл искать руку Кремля».

Варской отметил, что «пранк — это удел очень-очень молодых людей, у которых есть много свободного времени и кураж, чтобы этим заниматься». «Все мы в детстве баловались по телефону, звонили куда-то, шутили, бросали трубку. Просто люди взрослели, и у них эти забавы тоже заканчивались. Повзрослели, выходит, не все», — признал собеседник «URA.RU». Варской также пояснил. что монетизировать такое развлечение удается на самом деле единицам. К числу успешных он отнес знаменитых пранкеров — Вована и Лексуса.

Впрочем, далеко не все эксперты разделяют точку зрения, согласно которой пранк — это безобидное времяпрепровождение. Как рассказал «URA.RU» генеральный директор компании Zecurion, эксперт по кибербезопасности Алексей Раевский, телефонные номера многих знаменитостей перестали быть секретной информацией. «На самом деле эти данные либо находятся в свободном доступе, либо продаются. Есть специалисты, которые специализируются именно на поиске телефонов звезд или видных политиков», — пояснил Раевский.

По его словам, высокопоставленные лица прибегают к различным моделям коммуникации. «Я знаю, что некоторые политики вообще не пользуются мобильными телефонами. Для этого у них есть помощники и секретари.

При достаточной дисциплине от мобильника можно вполне отказаться», — пояснил собеседник «URA.Ru».

Раевский признал, что использование любых публичных сервисов, начиная от сотовых телефонов и заканчивая социальными сетями, заметно снижает уровень безопасности. Он полагает, что у современных людей, в том числе и известных, еще не до конца сформировалось понимание того, какой здесь открывается простор для афер и мошенничества. «Люди порой бездумно и безоглядно полагаются на средства связи. Меры безопасности необходимо соблюдать и на корпоративном уровне — например, в ситуации, когда кто-то звонит директору компании и представляется руководителем другой компании, я бы не рекомендовал пускаться в большой разговор. Лучше это сделать при личной встрече», — пояснил Раевский.

Пять нетелефонных вопросов Вовану и Лексусу

Кто такие Вован и Лексус?

В областной научной библиотеке состоялась презентация книги, пожалуй, самых известных в России пранкеров Вована (Владимира Кузнецова) и Лексуса (Алексея Столярова).

Они под чужим именем звонят политикам со всего мира и задают порой нелицеприятные вопросы, а запись диалога выкладывают в Интернет. Теперь Вован и Лексус написали книгу о громких политических розыгрышах. Владимирцы задали свои вопросы известным телефонным «хулиганам».

Где пранкеры берут телефонные номера?

Вован: Смотря какой случай. Если мы говорим о простых персонажах — звездах шоу-бизнеса, то их номера чаще всего общедоступны. Есть журналистские базы, в которых все это есть.

Если какие-то иностранные персонажи, то это уже сложнее. Конечно, у нас нет их мобильных телефонов. В Америке перед официальным разговором должна пройти определенная стадия согласования.

Вы должны отправить официальный запрос помощнику, который согласует этот разговор непосредственно с человеком, который нам нужен. Если он готов, то далее определяется день, время и тема. Разговор идет через офис политика.

Вован, он же Владимир Кузнецов

Самый яркий пранк Вована и Лексуса?

Вован: На самом деле мы так уже привыкли, что вспомнить сложно. Был случай… Фейгин обещал нам по телефону надавить на своего клиента Надежду Савченко, чтобы та признала свою вину в России.

Когда эта запись появилась в СМИ, для него это был шок. Конечно, для адвоката это ненормально, когда работа идет против клиента.

Поэтому он долго заявлял во всех СМИ, что это все агенты спецслужб. Писал на нас заявление на Украину о том, что мы занимались самоуправством. И очень долго «полоскал» нас в своем «Твиттере».

Как насчет звонка Дональду Трампу?

Вован: Мы с радостью позвонили бы Трампу, Меркель, но это ТОП-персонажи и до них добраться достаточно сложно. Порошенко — это отдельный пример.

В госдепартаменте США есть специальный телефон, закрытая связь. Через него можно общаться напрямую. Такой стоит в воинских частях Америки по всему миру, в посольстве США, в министерствах иностранных дел. Этот телефон никто не может прослушать. У них слишком сильная защита. Это мировые лидеры, которых достаточно сложно найти. Когда-нибудь мы это сделаем.

Почему пранкеров не узнают?

Вован: Мы же не звоним от имени лучших друзей, чьи голоса люди знают. Мы выбираем людей, с которыми наши герои слабо связаны, но пообщаться им бы хотелось.

Если брать иностранцев, то у конгрессменов десятки встреч, и они вряд ли помнят каких-то украинских политиков.

Вован и Лексус общаются с поклонниками

Попадались ли Вован и Лексус?

Лексус: Да, и такое было. Но обычно это происходило на этапе согласования. То есть какой-то секретарь мог понять, что мы не те, за кого себя выдаем.

Многие проверяют, откуда конкретно идет звонок или запрос. Такие есть, но их меньшинство. В таком случае обычно с той стороны бросают трубки, и разговор дальше не идет.

Как работают пранкеры. Базы VIP-номеров, прикрытие спецслужб и кураж

Любой человек, который пользуется сегодня мобильным телефоном, может стать жертвой пранкеров. Такое мнение высказали опрошенные «Ura.Ru» специалисты в сфере информационной безопасности.

Напомним, в последнее время все чаще и чаще жертвами пранкеров становятся известные политики. Так, буквально на днях пранкеры Владимир Кузнецов и Александр Столяров, более известные как Вован и Лексус, разыграли члена палаты представителей американского Конгресса Максина Уотерса. Телефонные шутники дозвонились до конгрессвумен и от лица премьер-министра Украины Владимира Гройсмана пожаловались на агрессивную политику РФ. Также пранкеры посетовали на российских хакеров, которые взломали серверы системы электронного голосования в стране Лимпопо и установили там «режим своей марионетки — Айболита».

Ранее жертвами пранкеров становились президент Украины Петр Порошенко, американский сенатор Джон Маккейн, турецкий лидер Реджеп Тайип Эрдоган, генсек НАТО Йенс Столтенберг, мэра Киева Виталия Кличко и многие другие знаменитости.

«Бум пранка пришелся примерно на 2006—2007 годы, тогда люди очень любили звонить в Skype и разводить друг друга», — вспоминает в разговоре с «URA.RU» специалист по информационной безопасности, бывший член хакерской группы Александр Варской.

По его словам, уже тогда любители телефонных розыгрышей объединялись в чаты, где шел активный обмен номерами известных персон.

«Однако львиная доля контактов пранкерам доставалась от журналистов. В частности, шутники буквально шерстили специализированные журналистские сообщества в поисках тех или иных номеров. Сейчас с этим, мне кажется, стало еще проще: практически в свободном доступе появились целые телефонные базы — такие, например, как Nutcall», — рассказал Варской.

По его мнению, у современных политиков и звезд не существует частной жизни как таковой. «История тут простая: ты завел себе мобильник, значит, на него будут звонить», — сказал собеседник агентства.

Варской скептически относится к версии о том, что знаменитые пранкеры зачастую работают под прикрытием спецслужб: «Да это все ерунда! Спецслужбы все это могут делать сами, без всяких пранкеров. Спрашивается: зачем тогда на это тратить время и деньги? Не думаю, что тут имеет смысл искать руку Кремля».

Варской отметил, что «пранк — это удел очень-очень молодых людей, у которых есть много свободного времени и кураж, чтобы этим заниматься». «Все мы в детстве баловались по телефону, звонили куда-то, шутили, бросали трубку. Просто люди взрослели, и у них эти забавы тоже заканчивались. Повзрослели, выходит, не все», — признал собеседник «URA.RU». Варской также пояснил, что монетизировать такое развлечение удается на самом деле единицам. К числу успешных он отнес знаменитых пранкеров — Вована и Лексуса.

Впрочем, далеко не все эксперты разделяют точку зрения, согласно которой пранк — это безобидное времяпрепровождение. Как рассказал порталу генеральный директор компании Zecurion, эксперт по кибербезопасности Алексей Раевский, телефонные номера многих знаменитостей перестали быть секретной информацией. «На самом деле эти данные либо находятся в свободном доступе, либо продаются. Есть специалисты, которые специализируются именно на поиске телефонов звезд или видных политиков», — пояснил Раевский.

По его словам, высокопоставленные лица прибегают к различным моделям коммуникации. «Я знаю, что некоторые политики вообще не пользуются мобильными телефонами. Для этого у них есть помощники и секретари. При достаточной дисциплине от мобильника можно вполне отказаться», — пояснил собеседник издания.

Раевский признал, что использование любых публичных сервисов, начиная от сотовых телефонов и заканчивая социальными сетями, заметно снижает уровень безопасности. Он полагает, что у современных людей, в том числе и известных, еще не до конца сформировалось понимание того, какой здесь открывается простор для афер и мошенничества. «Люди порой бездумно и безоглядно полагаются на средства связи. Меры безопасности необходимо соблюдать и на корпоративном уровне — например, в ситуации, когда кто-то звонит директору компании и представляется руководителем другой компании, я бы не рекомендовал пускаться в большой разговор. Лучше это сделать при личной встрече», — пояснил Раевский.

HackerSIM: подделка любого телефонного номера. CTF по социальной инженерии

«Народ не должен бояться своего правительства, правительство должно бояться своего народа»

«Privacy is ultimately more important than our fear of bad things happening, like terrorism.»

Уверены ли вы, что вам звонит тот, за кого себя выдает? Даже если высвечивается знакомый номер.

Недавно я обзавелся «хакерской симкой всевластия». Которая помимо лютой анонимности имеет фичу — подделка номера. Расскажу как это происходит.

Чак на своем телефоне, куда вставлена HackerSIM, набирает команду *150*НомерАлисы# и через секунду получает подтверждение, что номер успешно «подделан». Затем Чак звонит со своего телефона Бобу. Телефон Боба принимает вызов, и на нем высвечивается, что ему звонит… Алиса. Profit.

Далее события разворачиваются в зависимости от социнженерного (или чревовещательного) таланта Чака.

Я начал разыгрывать своих хороших знакомых.

«Да ты просто взял его трубку и звонишь мне с его телефона», могли бы сказать жертвы розыгрыша, но я выбирал такие номера для подделки, которые исключают такую возможность, например, подделывал тех людей, которые сейчас в другой стране. Реакция происходит по классической схеме: отрицание, гнев, торг, смирение и «где взял, хочу себе такую же».

Мы имеем большую дыру в системе коммуникации на основе телефонной связи. А многие (даже матерые пранкеры) не знают про технологию подделки номера. Симки всевластия уже в свободной продаже, а мир к этому еще не готов, поэтому. Есть баг в мозгу — доверять входящему звонку со знакомого номера. Вроде даже есть сервисы с идентификацией по номеру телефона.

Мемберы хакспейса мне намекнули, что теперь они знают кого бить, если их кто-то разыграет по телефону, на это я ответил, мол этих симок по Москве уже сотни. Они уже есть у самых продвинутых пентестеров, которые проверяют security awareness в крупных организациях на устойчивость к социнженерным атакам.

Могу продемонстрировать вам пару звонков. Всем не позвоню, ибо дороговато, но на 15-20 звонков меня хватит.

Присылайте мне свой номер, и номер, с которого мне позвонить (подделать). Приоритет хабрачитателям с положительной кармой. (Если у вас нет аккаунта, но вам очень хочется, пишите на почту, попробуем договориться).

CTF по социальной инженерии

Цель: провести экспресс-аудит безопасности телефонной коммуникации и выявить основные угрозы и векторы атак (в т.ч. и социльно-инженерных), выявить потенциально возможный ущерб и просто попить пивка с интересными людьми.

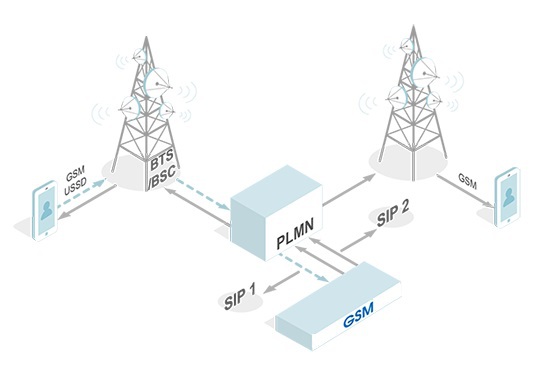

Технология работы HackerSIM и подделки номера

Процедура регистрации телефона в сети и выбора соты

После каждого включения телефона происходит процедура выбора сети и регистрация абонента в этой сети.

После включения телефона с обычной SIM-картой, производится сканирование частот и выбор соты с наивысшим уровнем сигнала. HackerSIM работает только с сотой уровень сигнала, которой является второй по своему значению. Данный алгоритм обеспечивает защиту от комплексов перехвата.

После процедуры синхронизации происходит идентификация оборудования и аутентификация абонента в сети. Обычная SIM-карта производит процедуру аутентификации в сети оператора согласно Алгоритму А3. Данный протокол производит вычисление ключа SRES, который позволяет завершить процедуру аутентификации. Для вычисления ключа SRES в алгоритме А3 используются параметр IMSI и Ki. В обычной SIM-карта параметр IMSI вшит в SIM-карту и он не меняется. В HackerSIM несколько профилей со своими парами IMSI + Ki.

Шифрование в сети GSM

Шифрование сессии обеспечивает алгоритм шифрования А5, который использует в своих вычислениях Кс (сессионный ключ). Кс в свою очередь вычисляется алгоритмом А8, который использует параметры Ki и RAND. В обычной SIM-карте параметр Ki является неизменным, как и IMSI. HackerSIM использует несколько профилей со своими парами IMSI+Ki. Чтобы понизить уровень шифрования A5/1 до A5/2 или A5/0, оператор со своей стороны или комплекс перехвата отправляет служебную команду на номер мобильного абонента MSISDN. У обычной SIM-карты мобильный номер MSISDN привязан к конкретной паре IMSI+Ki и хранится у оператора эмитента. HackerSIM не принадлежит ни одному из операторов и не имеет жёстко привязанного MSISDN, так как имеет несколько профилей.

Даже если HackerSIM попадает в зону подсистемы базовых станций BSS и команда о снятии шифрования производится по средствам широковещательного сообщения Paging Request, он не сможет выполнить данную команду, так как данный исполнительный механизм в алгоритме HackerSIM отсутствует.

Абонент обычной SIM-карты после набора номер нажимает кнопку вызова. В этот момент телефон посредством высокоскоростного канала управления FACCH отправляет сигнал ALERT на BSS (подсистему базовых станций), а оттуда на MSC (центр коммутации). Далее коммутатор отправляет сообщение Address Complete на вызывающего абонента. Абонент, сделавший вызов, слышит гудки, а второй абонент звонок вызова. Зная мобильный номер абонента А или Б (MSIDIN) можно получить от биллинга оператора все детали звонка и саму сессию. Так же можно перехватить эту сессию по воздуху посредством комплекса перехвата. Абонент HackerSIM, после набора номера нажимает кнопку вызов. В этот момент происходит сброс вызова. Одновременно по сигнальному каналу отправляется команда в зашифрованном виде на серверную АТС (автоматическую телефонную станцию) HackerSIM.

АТС через ОКС№7 (SS7) запрашивает у VLR (визитный регистр) для того, чтобы для данной SIM-карты и для данного звонка выделить временный номер MSRN (Mobile Station Roaming Number). Как только оператор выделил нашей SIM-карте MSRN, АТС начинает процедуру звонка на этот MSRN. В этот момент происходит вызов на HackerSIM. После того, как абонент HackerSIM поднял трубку, открывается первое плечо. Далее АТС начинает процедуру дозвона второму абоненту. После того, как второй абонент поднимает трубку, открывается второе плечо (технология Call Back). При данной логике совершения звонка невозможно получить информацию с биллинга оператора так, как не известно, на каком операторе зарегистрирована в данный момент карта HackerSIM, нет публичного идентификатора MSISDN, по которому можно было бы получить IMSI, Ki и IMEI. Даже если абонент Б находится на контроле, не возможно понять с кем был разговор. Так как сессия состоит из двух плеч, в разрыве которой стоит серверная АТС. Таким образом, невозможно определить круг Вашего общения.

Звонок на обычную SIM-карту происходит согласно стандартным процедурам. После выполнения процедуры вызова и назначении TMSI (временного идентификатора мобильной станции) в зоне действия VLR, происходит приземление трафика, и сессия считается установленной. При этом биллинг оператора фиксирует с какого устройства инициирован звонок, место положение принимающего устройства в момент сессии (локация), длительность разговора и т.д. Звонок на HackerSIM осуществляется следующим образом. К HackerSIM присваивается виртуальный номер DID, который принимая звонок из сети, преобразовывает его в SIP протокол и маршрутизирует его на АТС. В свою очередь АТС определяет конкретного абонента, которому присвоен данный DID запускает процедуру вызова, описанную выше. Таким образом, невозможно определить местоположение HackerSIM взаимосвязи между обоими абонентами, так как в разрыве всегда находится АТС.