как узнать есть ли клон у сим карты

Как мошенники делают сим-карту-двойник? Как узнать, есть ли дубль sim?

Один из видов мошенничества. Клонирование сим-карт.

Мошенники делают дубль сим-карты мобильного номера, подключенного к банковской карте (Мобильный банк) и через эту сим-карту выводят с банковской карты деньги.

Технически изготовить работающий клон СИМ карты вполне возможно. Для этого существуют устройства, которые называются «дупликаторы». Правда для изготовления дубликата потребуется физический доступ к оригиналу. Если не получается получить доступ к СИМ карте, то у мошенников в арсенале имеются другие способы заполучить в своё пользование работоспособную копию вашей СИМки. Если у них есть подельник среди сотрудников офисов сотовой компании, то с его помощью вполне реально выпустить новую СИМку с тем же номером телефона, и при этом не блокируя старую. Ещё одна махинация заключается в том, что получить новую СИМ карту можно взамен, яко бы, утерянной по поддельной доверенности.

Выяснит, имеется ли дубль вашей СИМ карты можно, если внимательно проанализировать детализацию звонков на предмет чужих соединений. Или можно обратиться в офис оператора для выяснения количества SIM-карт, зарегистрированных на ваш номер или о количестве замен СИМок.

Могут быть разные схемы получения карт-двойников. Разумеется, проще всего, если мошенник сам работает в салоне связи.

Но это не обязательно.

Может работать такая схема.

Мошенник отправляется в салон с поддельным паспортом или фальшивой нотариальной доверенностью на имя другого человека. Далее все по тому же плану.

Также есть технологии клонирования сим-карт, хотя технически это сложно, злоумышленнику должна на какое-то время попасть настоящая сим-карта, и вторую карту должен видеть оператор связи.

Пару лет назад сбербанк заблокировал у меня SMS оповещение об операциях. На горячей линии сказали, что у меня на смартфоне установлен вирус или у моей сим-карты появился двойник. Я скачала приложение, проверила на вирусы. Позвонила оператору сотовой связи, они сказали, что двойника нет. Но они ничего не проверяли, просто хмыкнул, что такого не может быть, раз вы нам звоните с этого номера. Позвонила снова в сбер и мне все назад подключили. Больше всего меня поразило, что банк отключил оповещение. Если предположить, что у меня был вирус, то об операциях я бы и не узнала. А если симку дублировали, то и вовсе это бесполезно было.

Сложнее получить его на чужую сим-карту: ведь при изготовлении потребуется подтверждение, что это именно ваша карточка. Но и это мошенники научились обходить: либо по поддельным доверенностям, либо через своих сотрудников у операторов связи, либо еще как-то.

А заполучив дубликат сим-карты мошенники могут совершать все возможные операции, которые так или иначе сопряжены с номером телефона: от простейших звонков за счет имеющихся на телефоне средств, до перевода средств с привязанных к номеру телефона банковских карт.

Обычно при появлении дубликата старая карта блокируется и не заметить это будет трудно и, поэтому, мошенники стараются как можно быстрее совершить все возможные операции по снятию денежных средств. Владельцу же лучше всего в кратчайшие сроки попробовать заблокировать свою сим-карту, привязанные банковские карты или другие варианты платежных систем: чаще всего это можно сделать, позвонив в службу поддержки или обратившись в ближайший салон связи или отделение банка.

Дублирование SIM-карт как вид мошенничества и как от него защититься

В наш век технологии более чем стремительно развиваются и каждый день в свет выходит что-то новое, благодаря чему пользоваться привычными вещами становится еще удобнее. Согласитесь, с появлением интернет-банкинга мы с вами начали экономить кучу времени вместо того, чтобы постоянно стоять в длинных очередях в кассу для оплаты коммунальных услуг, например. И если еще не так давно для совершения платежных операций мы могли воспользоваться только компьютером или банкоматом, то сейчас достаточно всего-то мобильного телефона и сим-карты.

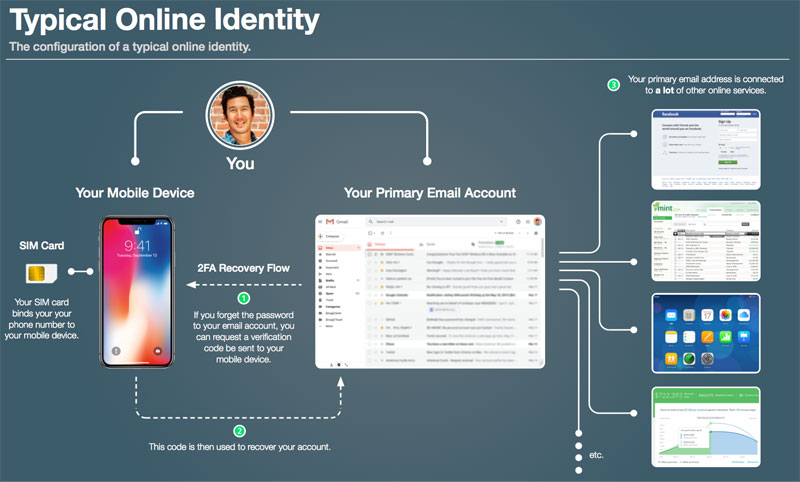

Такой простотой использования с помощью смартфона сегодня может похвастаться не только онлайн-банкинг, а также всевозможные платежные системы, криптокошельки, аккаунты на биржах, социальные сети, мессенджеры и т.д. Но помимо того, что все это очень удобно и может работать при наличии одной лишь SIM-карты и мобильника, также существует масса связанных с этим рисков.

Несмотря на то, что в СНГ мобильный банкинг и подобные сервисы, привязанные к сим-карте, завоевали популярность только в последние 5 лет, злоумышленникам этого времени хватило, чтобы найти множество способов получения доступа к чужим личным данным и средствам. Как вы уже догадались, об одном из таких способов и о том, как от него предостеречься пойдет речь в этой статье.

Общая схема мошенничества

Давайте в общих чертах рассмотрим, как обычно происходит мошенничество с дублированием SIM-карты и к каким последствиям это может привести:

Эти четыре пункта звучат просто ужасающе, но не спешите браться за голову. Нюансов огромное множество, провернуть все это удается злоумышленнику далеко не всегда и при этом он постоянно сталкивается с риском быть пойманным. Тем не менее, успешные случаи такого мошенничества встречаются. И в большинстве своем они происходят из-за халатности жертвы или, например, работников оператора сотовой связи.

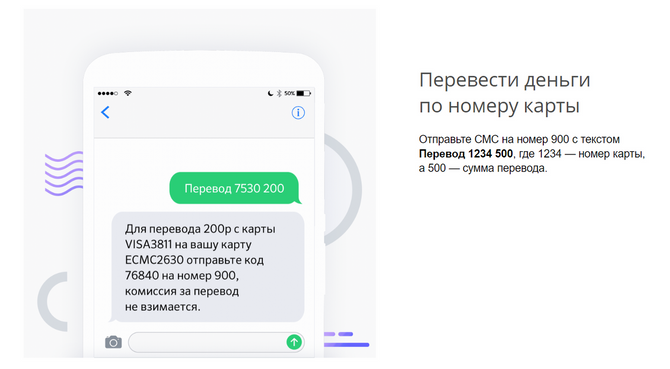

Что наиболее подвержено риску, если кто-то получил доступ к номеру телефона

Сразу хочется обратить внимание на SMS-банкинг, так как именно этот сервис позволяет при помощи всего лишь одного сообщения перевести деньги с вашего счета на любой другой. Так что хорошенько подумайте о том, насколько надежно ваша сим-карта защищена от третьих лиц, и не станете ли вы легкой добычей для мошенника. Большинство банков России или Украины делают возможность перевода денег через SMS максимально простой и не требующей дополнительных подтверждений, что только дает фору злоумышленнику. На картинке вы видите инструкцию такого перевода на примере Сбербанка.

Уязвимость интернет-банкинга ниже, так как здесь, чтобы получить доступ необходимо также знать логин и пароль. Но риск тоже высок и все зависит только от того, насколько подготовлен злоумышленник. Например, он может быть лично знаком с жертвой и каким-либо способом узнать его логин (залезть в телефон или компьютер, где обычно данные сохраняются в функции автозаполнения браузера и тому подобное). А дальше восстановить пароль через подтверждение по SMS не составит труда. В некоторых случаях логин также может быть сохранен в сообщениях привязанного почтового ящика, который также можно взломать, имея доступ только к номеру телефона.

К слову, наибольшую опасность представляет именно ваша электронная почта. Потому что к ней обычно привязываются все сервисы. Очень часто восстановить доступ к почте можно по одному привязанному номеру телефона. Мошенник таким образом просто сорвет джекпот, так как на почте он найдет все подсказки о том, где зарегистрирована жертва и сможет оперативно получить полный доступ практически ко всему: к электронным кошелькам, аккаунтам бирж, букмекерским счетам, криптокошелькам и так далее. Для этого опять же достаточно будет только восстановить доступ, имея нужную SIM-карту и почту.

Нельзя не упомянуть социальные сети и мессенджеры, ведь почти все они привязаны только к SIM-карте и с ее дубликатом воспользоваться ими проще простого. В этом случае воруют не деньги, а информацию, которую злоумышленник может использовать в дальнейшем. Например, часто в сообщениях можно найти пароли или узнать, какими кошельками или интернет-банкингами пользуется жертва.

Если вы пользуетесь хоть чем-нибудь из вышеперечисленного и храните там значительные для вас суммы или беспокоитесь за какие-нибудь данные, то вам, как никому другому рекомендуется углубиться в тему этой статьи.

Способы получения злоумышленником дубликата SIM-карты

На самом деле таких способов может быть достаточно много, а начинаться и заканчиваться мошеннические схемы могут по разному. Мы рассмотрим самые распространенные из них, поняв которые, можно будет раскрыть и другие подобные злодеяния.

Изготовление дубликата с использованием технологии MultiSIM

Эта технология известна уже более десяти лет, но до сих пор нет какого-то способа гарантированно обезопасить свою SIM-карту. Для получения дубликата, мошеннику необходимо буквально на несколько минут завладеть вашим телефоном. Вариантов сделать это можно перечислить большое множество: злоумышленник может незаметно взять ваш телефон в кафе, раздевалке, на работе и в любом другом публичном месте. Стоит вам только отвлечься и оставить мобильник с SIM-картой без присмотра, как недоброжелатель может оказаться тут как тут.

С помощью специального устройства считываются нужные данные, после чего изготавливается дубликат вашей SIM. Далее мошенник может воспользоваться им на своем телефоне и получить доступ к вашей телефонной книге (если контакты сохранены на карте), а также ко всему, что получает ваш номер, включая временные пароли (их может отправлять банк для входа в интернет-банкинг, например). Естественно, злоумышленник также с этим изготовленным собственноручно дубликатом сможет определить, к каким платежным средствам привязан номер и получить SMS для восстановления паролей и подтверждения любых операций. Воспользоваться любыми другими уязвимостями, которые описаны в предыдущем разделе статьи, тоже не составит труда.

Восстановление сим-карты через оператора сотовой связи

Таким образом перед мошенником стоит только 2 задачи: раздобыть ксерокопию документа и созвониться с жертвой. Получить копию паспорта возможно такими же методами, как описано в предыдущем способе на примере мобильного телефона. С историей звонков все еще проще: злоумышленник может просто позвонить жертве сам с какого-либо номера по «важному делу», затем попросить перезвонить под предлогом плохой связи или чего-то вроде того.

Читая этот раздел, может возникнуть масса сомнений в том, сработает ли тот или иной метод. Тут надо понимать, что не существует идеальных способов, но работают другие факторы. Злоумышленник или группа таковых может зайти с другой стороны (например, сразу взломать ваш компьютер и получить доступ к некоторым данным) или пробовать ходить в разные центры оператора сотовой связи неоднократно, надеясь на халатность работника и на то, что он не сверит лицо злоумышленника с фотографией в паспорте. Фотография также может быть старой или плохо различимой на ксерокопии. Могут быть подделаны всевозможные документы и доверенности. А еще никто не отменял подкуп сотрудника, его соучастие и тому подобные вещи.

Как обезопасить себя и свои средства

Пожалуй, самый важный и полезный раздел статьи, в котором мы разберем основные методы защиты от мошенничества с использованием дубликата SIM-карты.

Если случилось так, что вы стали жертвой подобного мошенничества или у вас возникли какие-либо обоснованные подозрения, то вот несколько советов:

Актуальность проблемы и что о ней пишут в интернете

Как уже говорилось в начале статьи, технологии развиваются семимильными шагами, но и мошенники не дремлют, находя всё новые и новые уязвимости. Проблему мошенничества с помощью SIM-карт нельзя считать неактуальной. Во-первых, в последнее время случаев становится все больше. Во-вторых, практически каждый использует номер телефона при работе с банками, электронными кошельками, личными аккаунтами и тому подобным — это значительно увеличивает масштабы проблемы.

Судя по многим случаям мошенничества с SIM-картами, практика раскрытия преступлений и возврата украденных вследствие этого средств неоднозначная и не внушает уверенности.

Например, у Московского бизнесмена через получение дубликата SIM (при помощи сотового оператора) было украдено 26 миллионов рублей. История очень запутанная, а многое вообще не поддается объяснению. Но самое интересное, что даже идентификация счета, на который были незаконно отправлены средства и доказательства халатности сотового оператора не помогли потерпевшему вернуть потерянное. Оператор заявил, что исключает причастность своих сотрудников, а SIM-карта была получена по доверенности, в которой были указаны все необходимые данные. Банк же утверждает, что просто выполнял свои обязанности. К слову, следствие почти безрезультатно идет уже с апреля 2018 года и никаких возвратов средств потерпевший не увидел. А что можно сказать о случаях, когда деньги переведены из электронного кошелька на «левый» счет или в офшор? А если была украдена криптовалюта с кошелька или биржи? При таком варианте, шансы что-то сделать равняются 1 из 100, если не меньше.

Злоумышленники часто серьезно подготавливаются: продумывают каждую мелочь, обзаводятся подставными счетами для перевод денег на них, используют VPN. Найти таких, доказать факт мошенничества или хотя бы вернуть украденное далеко не всегда предоставляется возможным. Мало информации о раскрытых подобных преступлениях можно увидеть в интернете.

Как вы уже поняли, перспективы у жертвы мошенничества с дублированием SIM-карты не радужные, поэтому самое главное, что можно и надо сделать — это обезопасить себя самостоятельно, изучить вопрос и воспользоваться методами защиты, которые описаны в этой статье.

ICO by Coin Post — все про ICO и инвестирование

© Coin Post, 2017-2019. Все материалы данного сайта являются объектами авторского права. Запрещается копирование, распространение (в том числе, путем копирования на другие сайты и ресурсы в Интернете с указанием источника) или любое иное использование информации без предварительного согласия правообладателя.

Клонирование SIM-карт

Можно держать пари, что практически любой обладатель мобильного телефона хотя бы раз в своей жизни слышал истории о клонировании SIM-карт. Достаточно широко распространены заблуждения о том, что преступным элементам ничего не стоит создать клон SIM-карты и разговаривать за Ваш счет, а правоохранительные органы используют клоны SIM-карт для прослушивания разговоров.

Как и в любых других добротных заблуждениях, в этих есть небольшая толика правды. Да, клон SIM-карты действительно можно создать, но лишь при определенных условиях. Однако:

Остаток статьи посвящен подробному рассказу о том, почему дела обстоят именно так.

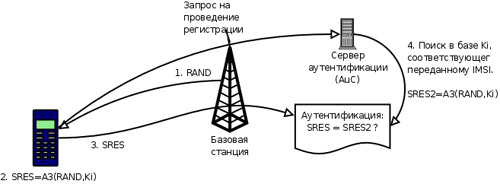

Прежде чем рассказывать о клонировании, необходимо сначала вкратце осветить роль SIM-карты в процессах, происходящих в GSM-сети. Как известно, SIM-карта — это уникальный идентификатор абонента, его «мобильный паспорт». Уникальность обычного паспорта удостоверяет его серийный номер, подлинность — водяные знаки и прочие типографские уловки. Можно ли провести параллели с SIM-картой? Да, вполне.

У каждой SIM-карты есть уникальный номер, называемый IMSI (International Mobile Subscriber Identity), содержащий, в частности, сведения о стране и операторе, сетью которого обслуживается абонент. Именно этот номер является основным идентификатором абонента, с которым операторы мобильной связи ассоциируют всю прочую информацию — номер телефона, адресные данные абонента, баланс денег на его счету и т.п.

Подлинность SIM-карты проверяется с помощью специального «ключа», называемого «Ki». Данный ключ, представляющий собой многозначное число, хранится в двух местах — в самой SIM-карте и в базе данных. В ходе регистрации абонента в сети:

Очевидно, что клон SIM-карты должен пройти подобную процедуру так, чтобы сервер аутентификации не мог отличить клон от оригинала. Из описания процедуры следует, что для этого у клона должен быть тот же самый уникальный номер IMSI, и в ней должен храниться тот же самый секретный ключ Ki.

Еще немного и мы перейдем к обсуждению собственно клонирования, а пока зададимся вопросом, зачем же все-таки кому-то может понадобиться клон SIM-карты.

Популярных причин две. Во-первых, это объединение нескольких SIM-карт в одну, так называемый мульти-SIM. При каждом включении телефона или наборе специальной комбинации символов на клавиатуре мульти-SIM выбирает из своей памяти следующую пару (IMSI, Ki) и начинает, таким образом, изображать из себя другую SIM-карту. Имеющиеся на рынке решения позволяют размещать на одном мульти-SIM-е данные с 16 обычных SIM-карт.

Во-вторых, преступные элементы могут сделать дубликаты вашей SIM-карты с тем, чтобы разговаривать за ваш счет. Правда, у них будут проблемы с получением входящих звонков, поэтому подобные дубликаты используются, как правило, только для исходящих звонков в течение непродолжительного времени. Возможно, вы встречали в своем городе молодых людей со связкой телефонов на поясе и табличкой «1 минута на любой номер мира» — это и есть потенциальные потребители подобных клонов.

Как уже говорилось выше, клон SIM-карты должен иметь те же самые IMSI и Ki, что и оригинал. Значение IMSI узнать проще простого, зачастую он (или другой схожий с ним номер, ICCID) просто написан на самой SIM-карте. В крайнем случае IMSI считывается с SIM-карты устройством для чтения смарт-карт.

А вот с Ki дела обстоят не так просто. Он хранится в двух местах — в памяти SIM-карты и в памяти сервера аутентификации мобильного оператора (вопреки еще одному распространенному заблуждению значение Ki никогда и ни при каких условиях не передается «в эфире»). Соответственно, злоумышленники могут выбирать, откуда им проще будет его заполучить. Найти коррумпированного человека в мобильном операторе выгоднее — можно сразу получить информацию о целой серии SIM-карт. С другой стороны, доступ к подобной информации обычно строго регламентирован и ограничен, и в случае обнаружения массовой утечки «чужой среди своих» будет вычислен очень быстро. Кроме того, сервер аутентификации зачастую просто не имеет средств считывания Ki из своей памяти в целях безопасности. Тогда злоумышленникам остается только вариант с похищением нужных данных сразу после получения партии SIM-карт от поставщика-производителя. Но на этом этапе количество людей, имеющих нужные доступы, исчисляется единицами, что, естественно, сразу усложняет все дело.

Не проще ли будет считать Ki из памяти SIM-карты? Нет. Во-первых, нужно иметь физический доступ к самой карте и знать ее PIN-код, то есть нужно иметь возможность вынуть ее из телефона жертвы и вставить в считывающее устройство. Во-вторых, SIM-карта не предоставляет интерфейса для чтения Ki.

Если злоумышленник обладает какими-то сведениями об используемом этим оператором алгоритме A3, то он может пытаться вычислить Ki, наблюдая за результатами преобразования RAND в SRES. Можно вставить SIM-карту в считывающее устройство и при помощи компьютерной программы многократно последовательно вызывать алгоритм шифрования, передавая ему собственноручно формируемый RAND.

Именно таким образом были получены первые клоны SIM-карт. Сведения о версии алгоритма A3, называемой COMP128, просочились в сеть, и специалисты-криптографы обнаружили в ней уязвимость, позволяющую подобрать Ki за сравнительно небольшое количество попыток. В то время (девяностые годы прошлого века) алгоритм COMP128 применялся повсеместно, но после обнаружения уязвимости большинство операторов заменило его чем-то более устойчивым.

Понятно, что, не имея никаких сведений о том, что именно за алгоритм используется оператором в качестве A3, достаточно бесперспективно пытаться подобрать Ki полным перебором. Впрочем, в ряде сетей COMP128 до сих пор применяется, и SIM-карты таких операторов до сих пор сравнительно легко клонируются.

Почему «сравнительно»? Потому что на пути создателя клона есть еще одно препятствие — количество попыток для подбора Ki ограничено. В SIM-карту встроен счетчик количества вызовов A3, и по превышении определенного порога (50-100 тыс. раз) SIM-карта просто выводит себя из строя и перестает работать вообще. В обычных условиях, когда A3 вызывается при каждой регистрации SIM-карты в сети, подобные ограничения никак не мешают абоненту — он потеряет или поломает карту до того, как счетчик переполнится. А вот получение Ki перебором за такое количество попыток может и не произойти.

Естественно, что все перечисленные ограничения портят жизнь не только злоумышленникам, но и пользователям, которые хотят сделать копию своей SIM-карты в легитимных целях. Операторы, как правило, не делятся информацией о Ki даже с пользователями SIM-карты, ведь по условиям контракта абонент зачастую не владеет SIM-картой, а берет ее во временное пользование у оператора на диктуемых им условиях.

Допустим, клон SIM-карты все же был создан злоумышленниками. Значит ли это, что теперь они могут сделать себе «бесплатный телефон» и пользоваться им в свое удовольствие?

Да, но с несколькими оговорками. Во-первых, владелец SIM-карты может заметить, что деньги на счету убывают быстрее, чем он ожидает, и заказать детальную распечатку, в которой сразу обнаружатся странные лишние звонки. Соответственно, злоумышленники стремятся как можно скорее выговорить весь доступный баланс и избавиться от клона. Стоит заметить, что известны случаи, когда легитимный пользователь в такой ситуации заявлял протест, и расходы за разговоры, выполненные с использованием «его» SIM-карты, но «не его» модели телефона, ему возмещались.

Во-вторых, если в данный момент активны (зарегистрированы в сети) обе SIM-карты — и оригинал, и клон — то входящие звонки будут приходить на тот телефон, который последним совершил исходящий звонок или регистрацию в сети. Соответственно, легитимный пользователь может заметить, что ему приходят не все ожидаемые звонки. А злоумышленникам в целях конспирации вообще противопоказано снимать трубку.

В-третьих, оператор может в рамках своей системы контроля за мошенничеством вычислять SIM-карты, которые регистрируются в сети в нескольких географически разнесенных местах в течение ограниченного времени. Если обнаружится, что абонент зарегистрировался в пункте A, а через 5 минут совершил исходящий звонок в пункте Б, отстоящем от А на 1000 км, то это вызовет подозрение и приведет к замене SIM-карты легитимного абонента и блокировке клона.

Выводы

Клонирование SIM-карт — это реально и теоретически возможно.

Но, в общем и целом, если ваш оператор не застрял в своем развитии на уровне 90-х годов двадцатого века, а его сотрудники лояльны и неподкупны, то вам нечего бояться появления клонов своей SIM-карты.

У вас угнали SIM-карту. Как это сделали

Угон SIM-карты – настоящий кошмар последних нескольких лет. Это происходит повсеместно, и не нужно быть известным (или опасным) человеком, чтобы стать жертвой.

Лишившись номера, вы теряете доступ к банковским аккаунтам, соцсетям и другим учеткам.

Угон SIM-карты стоил инженеру криптостартапа Шону Кунсу 100 тыс. долларов. Мошенники угнали его номер и сняли все деньги с баланса аккаунта на криптовалютной бирже Coinbase. Шон назвал это «самым дорогим уроком в своей жизни».

Чтобы предупредить других пользователей, Шон рассказал, как всё случилось. У него был e-mail-аккаунт, привязанный к Coinbase и, возможно, другим сервисам.

Для восстановления доступа к e-mail он использовал номер SIM-карты, установленной в смартфоне. Адрес был защищен двухфакторной аутентификацией (2FA), привязанной к тому же смартфону.

В США операторы предоставляют услугу Authorized SIM Porting. Она позволяет перенести номер на другое устройство: к примеру, если вы купили новый смартфон, сменили сеть и т.п.

Authorized SIM Porting привязывает SIM-карту к новому устройству. Этим и воспользовались мошенники.

Злоумышленники собрали всю доступную информацию о Шоне в интернете. Эти данные они использовали, когда заказывали услугу Authorized SIM Porting.

Оператор решил, что информации достаточно, и привязал SIM-карту к новому устройству. Затем мошенники инициировали восстановление пароля от e-mail и успешно получили код доступа на свой смартфон. А затем перехватили доступ к аккаунту на Coinbase.

Впрочем, это не самая большая сумма, которой лишились из-за угона SIM-карты. Так, у американского предпринимателя Майкла Терпина несколько раз крали номера. И даже после включения усиленных мер безопасности и VIP-статуса у оператора он лишился криптовалюты на 23 млн долларов!

Как угоняют номера в России

В РФ нет услуги Authorized SIM Porting, но SIM-карты всё равно массово уводят. Мошенники оформляют «липовые» доверенности и обращаются в салоны связи.

1. Данные находят в открытом доступе или покупают в сети.

2. Скачивают шаблон доверенности в интернете или на сайте оператора.

3. Вписывают данные в шаблон. Такую довереность не нужно заверять у нотариуса – операторы сами их оформляют. Документ действителен до 5 лет.

4. Салоны выдают дубликаты SIM-карт по доверенности или восстанавливают якобы утерянные «симки». Это позволяет получать код авторизации при перехвате доступа к мобильному банкингу, e-mail и другим аккаунтам.

Согласитесь, достаточно много людей могут знать ваше полное имя, адрес, день рождения, даже девичью фамилию матери или имя первого домашнего животного. В этом списке – ваши одноклассники и одногруппники, соседи, знакомые, коллеги, просто случайные люди, которые имели дело с вашими документами.

Найти паспортные данные тоже несложно. Сканы документов часто сбрасывают по почте или в мессенджер. Есть также хакеры, работающие прицельно или по купленным базам.

В угоне SIM-карты, или хайджекинге, чаще всего виноват человеческий фактор (и операторы регулярно это признают). Кому-то лень тщательно проверять доверенность.

Даже «анонимные» SIM-карты вас не спасут. Эти угнать ещё проще

Всё очень просто: человек, на которого зарегистрирована SIM-карта, вправе обратиться в салон оператора для её восстановления. А затем пользоваться этим номером на вполне законных основаниях.

Как защититься от угона SIM-карты. Ключевые советы

И не используйте её в своем смартфоне постоянно. Можно купить дешевый смартфон/кнопочную звонилку для этих целей.

Не перезванивайте на подозрительные номера. Лучше поищите их в WhatsApp, Telegram или Viber. Реальные пользователи часто связывают основной номер с этими сервисами.

Если вам пришло сообщение о выдаче дубликата SIM-карты, немедленно блокируйте привязанные аккаунты.

При любых подозрениях об угоне номера сразу звоните оператору.

Проверьте, сколько SIM-карт зарегистрировано на вас и выдавались ли дубликаты. Это можно сделать в офисе оператора.

Также включите запрет на восстановление SIM-карты по доверенности. Это делается в офисе оператора. Попросите сотрудника салона распечатать копию заявления, чтобы оно не потерялось.

У двух операторов запрет можно включить и удаленно:

У «Мегафона» такая опция была до 2016 года по номеру *105*508#. Но сейчас вопрос можно решить только в офисе, отметили в техподдержке оператора.

Не выкладывайте сканы документов в интернет и сразу удаляйте письма с такими файлами со своей почты.

Используйте надежный антивирус на Android-смартфоне. Это защитит от перехвата SMS и кражи других данных, которые могут использовать для угона SIM-карты. C iPhone проще – там приложения не выходят за пределы песочницы.

Кстати, у «МегаФона» и «Билайна» после перевыпуска SIM-карты частично блокируют SMS на 24 часа.

Резюме

Использовать мобильный номер для авторизации в банковских сервисах и других аккаунтах – порочная практика. Но других вариантов, по большому счету, нет. Разве что аппаратные криптографические ключи, которые дорого стоят.

Поэтому пока для массового пользователя лучшее решение – номер, который никто не знает, в отдельном телефоне. Но и он не дает 100% гарантии защиты от взлома.