как узнать подключен ли кто то к моему компьютеру через удаленный доступ или нет

Как понять, что за вами следят через ваш компьютер. Смотрим на батарею, проверяем веб-камеру — и не паникуем

За пользователями ПК довольно легко следить — но и раскрыть такую слежку не так уж сложно. Чтобы засечь шпионов в вашем компьютере, достаточно свериться с десятком простых пунктов. Например, присмотреться к тому, как ваше устройство держит заряд и мигает лампочками.

Наверняка иногда вам кажется, что с вашим компьютером что-то неладно: то ли на рабочем столе что-то изменилось, то ли батарея разряжается быстрее, чем раньше. Разумеется, часто речь идёт о лёгкой степени паранойи (насмотрятся своих детективов и переживают почём зря), но иногда в вашем ПК действительно кто-то живёт.

Самое время определить, есть ли на вашем устройстве шпионские программы и не перехватил ли кто-то управление. Вот 10 признаков того, что вам не повезло.

1. ПК быстро разряжается

Если на вашем устройстве в фоновом режиме работает какое-то программное обеспечение, о котором вы не знаете, оно использует мощность его центрального процессора. Среди таким программ могут быть шпионские или вредоносные программы.

Кроме того, ваш ноутбук может быстро терять заряд, если он заражён вирусом или кто-то майнит на нём криптовалюту без вашего ведома. Из-за этого ноутбуки разряжаются быстрее, чем обычно.

Впрочем, майнеры чаще используют мощность графического процессора, поэтому засечь их может быть не так легко.

2. ПК медленно работает

Если ваш компьютер довольно новый, но внезапно начал работать гораздо медленее, чем раньше, это тоже может вызывать подозрения. Такое замедлениие может быть вызвано заражением вредоносной программой, такой как компьютерный червь или троянский конь.

Чаще всего такие программы попадают на компьютер, замаскировавшись под легальное ПО и потребляют много ресурсов процессора.

Но тревожиться о вирусах и шпионах только из-за медленной работы компьютера не стоит. В наши дни даже обычный браузер использует максимум доступной памяти, а Windows постоянно автоматически обновляется сама собой. На фоне всех этих процессов троян заметить сложно, зато майнеров — можно.

3. Появляется много всплывающих окон

Если по всему экрану вы видите всплывающие окна и плагины, это может значить, что вы заразили ПК рекламным вирусом.

Правда, зачастую это просто рекламные и фишинговые окна, от которых можно избавиться при помощи программ и расширений вроде AdBlock.

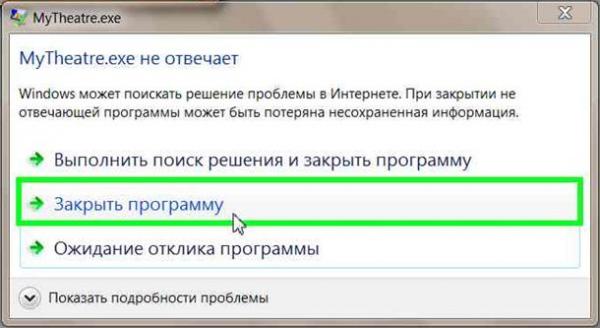

4. Программы часто «вылетают»

Если у вас на ПК часто зависают или аварийно завершают работу программы, это тоже может быть связано с проделками хакеров. Дело в том, что некоторые системы для сбора информации встраиваются в код программ и могут тормозить их работу.

К тому же, проблемы с «крашами» могут вызывать компьютерные черви, которые сейчас, к счастью, уже не очень-то популярны у злоумышленников.

5. Веб-камера сама начинает запись

Если вы заметили, что ваша огонёк у вашей веб-камеры или микрофона загорелся и запись началась сама собой, это особый повод для тревоги. Таким образом злоумышленники могут не просто украсть ваши данные, но и получить образец вашего голоса, сохранить фото и видео с вами.

Тут есть своя проблема. Часто заметить то, как камера или микрофон начали запись, просто невозможно: всё происходит скрытно. Поэтому если вы действительно переживаете, что кто-то запишет вас без спроса, стоит заклеить камеру или обзавестись шторкой для веб-камеры. А микрофон включать только при необходимости.

6. Лампочка мигает

Помимо индикатора работы веб-камеры на ноутбуках могут быть и другие «огоньки». Например, лампочки могут отображать отправку и получение данных с компьютера и на компьютер.

Если кто-то ещё получил доступ к вашему устройству, вы можете заметить, что индикатор отправки и получения мигает, даже если вы никому ничего не отправляете и вообще не пользуетесь интернетом. Это может значить, что вирус или шпионское ПО выгружает данные с вашего компьютера без вашего ведома.

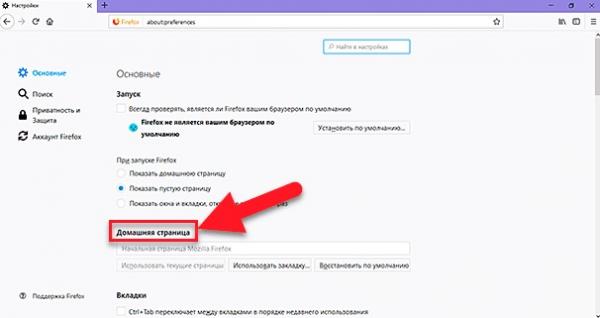

7. Домашняя страница выглядит не так, как обычно

Ещё один тревожный знак — домашняя страница вашего браузера. В наши дни для многих пользователей это уже и не показатель: для них интернет начинается со встроенной страницы с ссылками.

Но если вы по старинке используете одну и ту же заданную вами же домашнюю страницу, стоит напрячься, если она отличается от того, что вы привыкли видеть. Это может значить, что ваш компьютер заражён и перенаправляет вас не на те сайты, которые вы хотели бы видеть.

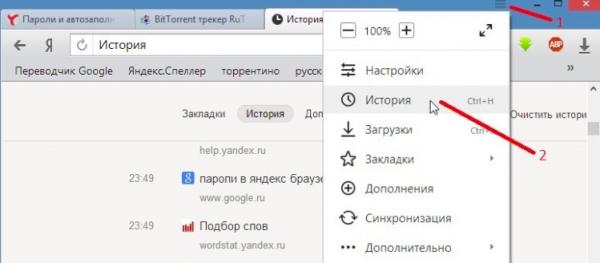

8. В истории браузера что-то не то

Иногда стоит проверить историю своего браузера и посмотреть, все ли сайты в этом списке вам знакомы. Скорее всего, вы не найдёте ничего особенного.

Но если в истории окажутся страницы, на которые вы точно не заходили, это может быть признаком того, на что вам нужно обратить внимание. Подозрительная активность браузера может означать, что кто-то пытался получить доступ к вашим данным.

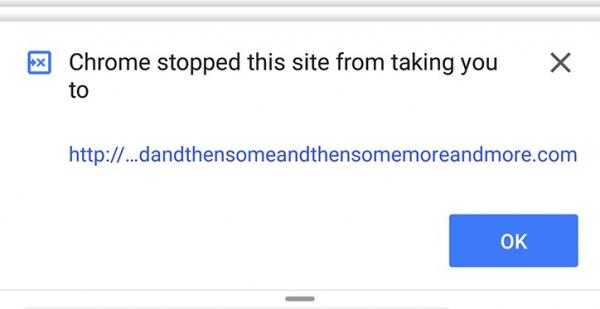

9. Автоматическое перенаправление

Если вы что-то ищете в Google и он перенаправляет вас на незнакомый и подозрительный сайт вместо того, чтобы показать результаты поиска, это проблема. То же относится и к случаям, когда вы пытаетесь зайти на привычную страницу, но в браузере открывается совсем другое окно.

В этом случае стоит проверить расширения вашего браузера и удалить те, которые вам не нужны или которые вы вообще не устанавливали сами.

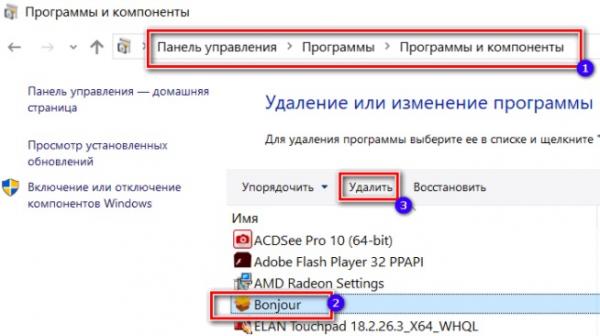

10. На ПК появились новые программы

Один из наиболее распространённых способов следить за вами через компьютер — использование вредоносных программ. Поэтому стоит изредка заглядывать в список программ, установленных на вашем ПК, сортируя их по дате добавления. Если вы видите что-то новенькое, чего вы сами никогда не скачивали, стоит погуглить, что это такое.

Если программа не сертифицирована и не нужна для правильного функционирования вашего ПК, её и все относящиеся к ней папки и файлы нужно удалить. И обязательно проверить компьютер с помощью антивируса.

Как обезопасить себя и свой ПК?

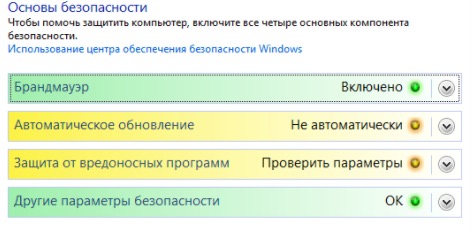

Правила безопасности в интернете очень простые — но почему-то к ним прислушиваются не все. Так, многие пользователи не решаются обновлять систему вовремя, хотя это и есть основной залог безопасности. С каждым обновлением ваш компьютер больше «узнаёт» об опасностях и учится им противостоять.

Кроме того, стоит избегать подозрительных сайтов, не открывать электронные письма от незнакомых отправителей и не переходить по ссылкам, не зная, куда именно они ведут.

Кроме того, специалисты советуют установить надёжную антивирусную программу и регулярно проверять компьютер с её помощью.

В общем и целом, если на ПК стоит Windows 10 и у вас нет привычки заходить на странные сайты и скачивать пиратские программы, то не стоит так уж переживать. В новых операционных системах как правило встроены неплохие антивирусы, защитники и брандмауэры, главное — не отключать их и давать системе вовремя обновляться.

Кстати, следить за вами могут не только мошенники, но и корпорации — и это тоже не очень здорово. Во-первых, через них ваши данные может увидеть кое-кто ещё (привет, ФСБ), а во-вторых — вас замучают рекламой.

Поэтому самое время разобраться ещё и со смартфоном. Ведь, если у вас Android, то ваши данные хранятся у Google: от маршрутов до разговоров, которые можно прослушать на соответствующей странице.

А владельцам айфонов тем более стоит заглянуть в настройки. Далеко не всем приложениям нужен тот доступ, который вы выбирали по умолчанию. А ещё стоит решить, отправлять ли ваши беседы с Siri посторонним людям для анализа (да, это тоже нужно настроить вручную).

4 способа узнать, пользовался ли кто-то компьютером в ваше отсутствие

Если у вас есть подозрения, что кто-то пользовался вашим компьютером втайне от вас, то это можно легко проверить. Это может понадобиться как дома, так и на работе. Существует несколько способов проверить, когда включался компьютер, в том числе с помощью сторонних программ.

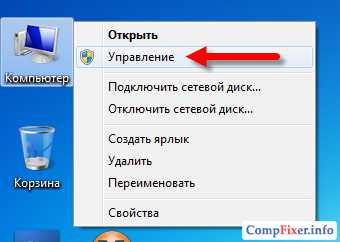

Как узнать, когда включали и выключали компьютер

Проще всего воспользоваться встроенным приложением «Просмотр событий». Зайдите в поиск через меню «Пуск» и наберите название программы. Если так найти не получилось, то кликните правой кнопкой мыши по ярлыку «Этот компьютер» и выберите «Управление». Далее, в левой части экрана выберите «Просмотр событий».

Ищите папку «Журналы Windows» на левой панели. Затем выберите пункт «Система».

Теперь нужно оставить только те события, которые нас интересуют. Для этого кликните правой кнопкой мыши на пункте «Система» и выберите «Фильтр текущего журнала» или же найдите фильтр на панели в правой части окна программы.

В окне фильтра нужно совершить всего одно действие. В поле «Источники событий» найдите пункт Winlogon. Поставьте галочку и подтвердите свой выбор.

В журнале останутся только записи о входе и выходе из системы. На основании этого уже можно понять, когда компьютер включали и выключали. Если запись показывает время, когда вы не пользовались компьютером, значит, это сделал кто-то другой.

В качестве альтернативы можно использовать стороннюю программу. Это проще и не придется заходить в системные настройки системы. Скачайте бесплатную программу TurnedOnTimesView. У нее есть русскоязычный интерфейс, но его нужно устанавливать отдельно. Файл локализации нужно скинуть в папку с программой.

Как узнать, какие программы и файлы открывались

Через события Windows можно увидеть и другие действия пользователя. Однако представлены они в неудобном виде: кроме пользовательских программ отображаются еще и многочисленные системные процессы. Некоторую информацию можно посмотреть в реестре системы, куда мы не рекомендуем заходить неопытным пользователям. Поэтому гораздо проще использовать сторонние программы.

Будем использовать программы LastActivityView и ExecutedProgramsList. Они берут данные из уже упомянутого реестра и журнала Windows, поэтому сразу покажут всю картину. А не только то, что было сделано после установки.

Хорошо, что программа не только показывает, что было запущено, но и какой именно файл был открыт. Не забывайте, что в выдаче присутствуют и системные процессы, которые могли обращаться к файлам. Но если, к примеру, был открыт фильм в медиаплеере, то это точно дело рук пользователя.

Рекомендуем пользоваться сразу всеми инструментами, чтобы избежать ошибок. Убедитесь, что вы проверяете именно тот промежуток, когда компьютер использовался не вами.

Проверить историю браузера

Историю браузера легко почистить, поэтому вряд ли кто-то будет оставлять такие очевидные улики. Кроме того, в режиме инкогнито история тоже не сохраняется. Но если «нарушитель» плохо разбирается в компьютерах, то вероятность найти запросы все же есть.

Еще как вариант можно проверить поисковые запросы, которые хранятся в аккаунте Google. Как это сделать, мы подробно рассказали в материале «Как удалить историю поисковых запросов в Google».

Кроме того, даже если кто-то и почистил историю, он вполне мог стереть заодно и ваши запросы. Обращайте на это внимание.

Удаленные файлы и корзина

Еще один маловероятный вариант. После удаления файлов корзину, скорее всего, почистят. Учитывая, что удалять можно отдельные файлы, при этом ваши останутся висеть в корзине, заметить такие действия нельзя. Можно попробовать воспользоваться программами для восстановления данных, например Recuva. Она найдет удаленные файлы, и вы сможете увидеть, что именно удаляли без вашего ведома.

Содержание

Содержание

О кибербезопасности сегодня задумываются не только мощные корпорации или государственные структуры. Даже самые обычные пользователи хотят, чтобы их персональные компьютеры были защищены от сторонних проникновений, а платежные данные и личные архивы не попали в руки злоумышленников.

Базовая безопасность

Уберечь систему от внешних и внутренних атак поможет функционал ОС Windows. Узнать о сторонних подключениях в рамках локальной домашней или офисной сети можно через панель управления компьютером.

Откроется отдельная консоль, где в разделе «Общие папки» и «Сеансы» будет виден список активных подключений.

О том, к каким данным обращались гости, расскажет раздел «Открытые папки».

Избавиться от назойливого внимания посетителей поможет Центр управления сетями и общим доступом в Windows. Отрегулировать права на вход или полностью закрыть свой ПК от посторонних позволят подробные настройки.

На это уйдет пара минут, а компьютер получит оптимальный уровень защиты без установки лишнего программного обеспечения.

Надежные файрволы

Файрволы оберегают ПК от всех видов удаленного проникновения. Помимо этих опций имеют развернутый дополнительный функционал:

• позволяют юзерам через гибкие настройки конфигурировать систему четко «под себя»; • защищают личную информацию, архивы и платежные реквизиты, хранящиеся на жестких дисках.

Comodo Firewall

Comodo Firewall – полноценный файрвол с хорошим набором разноплановых опций. Обеспечивает максимальную безопасность и предохраняет ПК от виртуальных атак.

Оснащен защитными системами:

• Defens+, распознающей внешнее вторжение; • HIPS, предотвращающей несанкционированный доступ.

Совместим с Windows всех версий, как 32bit, так и 64bit. На официальном сайте доступен абсолютно бесплатно. Удобный язык интерфейса выбирается во время установки.

Файрвол корректно работает в качестве самостоятельного элемента или как составная часть Comodo Internet Security. Имеет понятный интерфейс, не сложный в освоении. При активации режима Stealth Mode компьютер становится невидимым для ПО, сканирующего открытые порты с целью несанкционированного подключения.

Через систему Viruscope осуществляет динамический анализ всех процессов на ПК и сохраняет параметры их активности. В случае необычных изменений или фиксации подозрительной внешней/внутренней деятельности выдает оповещение.

GlassWire

GlassWire – популярный и регулярно обновляемый файрвол для 32bit и 64bit Windows старых и последних версий. В бесплатном варианте отслеживает сетевую активность, находит и блокирует нехарактерные соединения. Подает информацию в виде простого графика. При фиксации нарушении приватности на ПК или ноутбуке выдает предупреждение о том, что нужно срочно принять меры по защите системы и конфиденциальных сведений, хранящихся в папках и файловых архивах на компьютере.

В платном пакете содержатся дополнительные возможности и бонус-опции:

• запрос на разрешение/запрет любого нового соединения; • сообщение о подозрительной активности веб-камеры/микрофона с возможностью узнать, какое приложение запустило процесс; • предупреждение о попытках подключения к Wi-Fi или Network-сети; • пролонгированный срок хранения истории.

Платный софт предлагается в трех вариантах и разных ценовых категориях. Установить программу можно на любой ПК, оснащенный процессором Intel Celeron 2GHz и выше. Для корректной работы файрволу нужны свободные 100 MB на жестком диске.

ZoneAlarm FREE Firewall

Бесплатный ZoneAlarm FREE Firewall обеспечивает ПК глобальную защиту от любых атак. Эффективно блокирует действия хакеров, желающих похитить личные или платежные данные.

В real-time режиме держит под контролем все работающие через интернет приложения. Внимательно отслеживает любую активность в системе и фиксирует подозрительные события. Выявляет нехарактерные действия, на которые не реагирует установленный антивирус.

Пресекает удаленное сканирование портов и автоматом переводит их в режим скрытого функционирования, не оставляя злоумышленникам ни одного шанса для проникновения и похищения конфиденциальных данных.

Продвинутая версия PRO имеет более широкий функционал:

• блокировка персональных сведений от утечки в сеть; • мониторинг платежно/кредитных данных и оповещение о попытках мошеннических действий; • опция OSFirewall для выявления нежелательную активность программ и пресечения входящих угроз.

В отличии от бесплатной FREE, протестировать вариант PRO без оплаты можно в течение 30 дней, а потом, если все понравится, придется приобрести официальную лицензию.

Полезные утилиты

Если хочется всегда держать под контролем компьютер и личную информацию, но не перегружать систему лишним ПО, стоит обратить внимание на утилиты. Они мало весят, элементарно устанавливаются и не предъявляют никаких претензий к рабочим параметрам «железа». Простой функционал осваивается моментально даже теми, кто пользуется ПК только для интернет-серфинга и посещения соцсетей.

Connection Monitor от 10-Strike Software

Русскоязычная 10-Strike Connection Monitor корректно работает на компьютерах любой конфигурации, где стоит ОС Windows (независимо от версии). Сразу после запуска мониторит сетевые ресурсы, папки и файлы компьютера на предмет подключения извне. Ведет подробный лог-журнал и вносит туда сведения обо всех обращениях к системе.

Обнаруживает стороннее подключение и регистрирует попытки «гостей» посмотреть личную информацию на компьютере. Оповещает о проникновении следующими способами:

• звуковой сигнал; • всплывающая в трее подсказка с данными подключившегося юзера; • сигнальное окно; • SMS-сообщение; • письмо на e-mail.

Может отреагировать на нехарактерную активность запуском приложения или скрипта. Умеет блокировать внешние подключения и ограничивать/отключать сетевой доступ на какое-то время для определенных пользователей или всех посетителей.

Самые интересные фишки программы:

• индивидуальный «Черный список», куда заносятся слишком любопытные и назойливые «гости»; • закрытие от внешних пользователей определенных ресурсов компьютера; • ручной и автоматический способы включения/отключения доступа к ПК со стороны; • контроль приватности, показывающий, кто и когда просматривает ваши личные файлы через скрытые админресурсы.

Безвозмездно потестить утилиту можно в течение 30 дней. Потом придется купить лицензию с подпиской на бесплатные обновления и годовой техподдержкой. Продление соглашения на следующий год обойдется всего в 20% от изначальной стоимости пакета.

Для продвинутых пользователей разработана версия Pro. От обычной она отличается только тем, что функционирует как служба и не требует входить в систему для проведения проверки санкционированного/несанкционированного доступа.

Мощный универсал от разработчиков ПО Algorius Software

Algorius Net Watcher – эффективный и практичный инструмент для контроля и выявления санкционированных/несанкционированных подключений через проводную сеть или Wi-Fi. Дает возможность отслеживать проникновение на файловые серверы, домашние, офисные и корпоративные ПК. Приятный глазу интерфейс позволяет детально изучить поведение «гостя» и увидеть, к каким файлам он обращался.

Программа совместима не только с Windows XP, Vista, 7, 8, но и с прогрессивной Win10. К общим параметрам компьютера абсолютно не требовательна и занимает минимум места. О проникновении сообщают визуальный или звуковой сигнал.

Среди главных особенностей утилиты:

• поиск и сбор информации о постороннем вмешательстве в фоновом режиме еще до активации системы; • сохранение данных о всех действиях в истории; • возможность разъединять пользователей.

Чтобы просматривать отчеты права администратора не нужны.

Algorius Net Watcher представлен в бесплатном и платном вариантах. Бесплатная версия всегда доступна для скачивания на официальном сайте. Срок ее использования не ограничен.

Стоимость платного пакета варьируется в зависимости от количества компьютеров, которые нужно оснастить ПО. Дороже всего обходится лицензия на 1 ПК, а дешевле – программа, рассчитанная на 5 и более машин. В перечень бонус-опций входят:

• бесплатные мажорные обновления в течение года; • бесплатные минорные обновления без ограничения по срокам; • 50% скидки на мажорные обновления со второго года использования; • индивидуальный режим техподдержки.

Friendly Net Watcher – одно из самых старых, но до сих пор востребованных бесплатных мини-приложений. Весит всего 1,3 Mb, имеет упрощенный интерфейс и эффективно работает на слабых компьютерах с операционками типа Windows 2000/XP/Vista/7. Язык выбирается в процессе установки.

Дает возможность оперативно выяснить, кто через сеть проникает в ваш ПК, скачивает файлы и приобретает доступ к личной информации.

Дополнительно в программе доступны такие полезные опции, как:

• ведение истории отслеживающих мероприятий; • звуковое оповещение несанкционированного проникновения; • сбрасывание незваных «гостей» автоматически или вручную.

Friendly Net Watcher может работать как самостоятельно, так и в продвинутой оболочке Friendly Pinger, предназначенной для многоуровневого администрирования.

Заключение

Безопасность личных данных – залог спокойствия и благополучия. На какую-то одну программу полагаться не стоит. Лучше задать Windows соответствующие настройки, защитить ПК мощным файрволом, а параллельно использовать одну из выше описанных утилит. Через такой кордон пробиться будет практически невозможно.

Как проверить подключения к моему компьютеру

В создании этой статьи участвовала наша опытная команда редакторов и исследователей, которые проверили ее на точность и полноту.

Команда контент-менеджеров wikiHow тщательно следит за работой редакторов, чтобы гарантировать соответствие каждой статьи нашим высоким стандартам качества.

Довольно неприятно, когда кто-то получает несанкционированный доступ к вашему компьютеру. Если вы думаете, что компьютер взломан, отключите его от интернета. Затем найдите уязвимости, которыми воспользовался взломщик, чтобы проникнуть в систему, и устраните их. После этого примите меры, чтобы избежать подобных вторжений в будущем.

При подключении интернета либо локальной сети у начинающих пользователей достаточно зачастую появляются задачи. Все дозволено решить, потому что в стандартных опциях операционной системы есть все необходимые средства для этого.

Инструкция

2. Сейчас нажмите кнопку «Отобразить все подключения ». Позже этого появятся разные ярлыки. Если у вас на компьютере присутствует подключенная локальная сеть, то непременно будет ярлык под наименованием «Локальная сеть». Также стоит подметить, что будет рядом написано «Отключен» либо «Подключен». Если вы хотите знать, когда у вас на компьютере подключается либо отключается локальная сеть, нпроизведите некоторые настройки.

3. Нажмите правой клавишей по ярлыку «Локальная сеть». Выберите вкладку «Свойства». Поставьте флажок рядом с пунктом «При подключении вывести значок». Сейчас вы будете в курсе. Подключение модема также можете проверить во вкладке «Сетевое окружение». Ярлык настроек традиционно располагается в меню «Высокоскоростной интернет» либо «Удаленный доступ». Все зависит от типа провайдера.

4. Такие спецтехнологии, как wi-fi и Bluetooth также можете просмотреть в данном меню. Это соединение именовано как «Беспроводное сетевое соединение». Отключение и подключение традиционно производится жгучими клавишами. Впрочем для выхода в интернет необходимо искать особые точки доступа. Они бывают открытыми, то есть без пароля, и всецело закрытыми, дабы сторонние лица не сумели проникнуть в сеть.

Любой владелец роутера wi-fi может проверить, сколько устройств подключились к его маршрутизатору. Раньше каждого, определите, сколько в доме устройств применяют интернет, отключите все компьютеры и телефоны, помимо того, с которого будете изготавливать контроль соединения.

Затем нужно посмотреть IP компьютера, с которого вы собираетесь проверить wi-fi-соединение, а также MAC-адрес устройства. Для этого в командной строке наберите команду ipconfig /all.

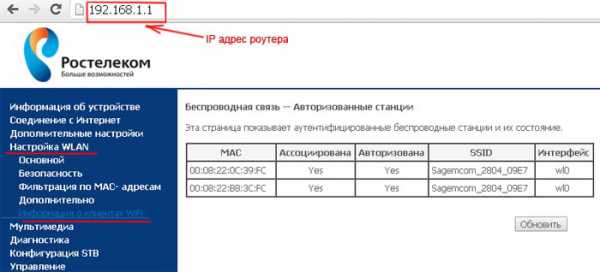

После этого нужно зайти в настройки самого роутера и обнаружить раздел «Wireless Status», «Wireless Statistics» либо «Wireless Clients» либо «Статистика беспроводного режима». Последнее вы увидите в том случае, если модем русифицирован. Если вы не знаете, как обнаружить настройки роутера, то введите в адресной строке браузера следующие цифры 192.168.1.1 либо 192.168.0.1. Еще дозволено обнаружить бумаги на маршрутизатор и посмотреть там. После того, как вы попали в настройки, посмотрите, какое число устройств подключено к роутеру. При этом в статистике отражается адрес устройства, тип шифрования и число переданных пакетов.

Сравните MAC-адрес либо адрес своего устройства либо устройств с обнаруженными. Нашли ненужный? Поставьте пароль либо смените бывший. Помимо того, роутер предлагает вероятность заблокировать неугодный адрес, установив для него параметр Disabled. Все, сейчас непрошеный гость, пользующийся интернетом на халяву, огромнее вас не побеспокоит.

Кто подключился к компьютеру по локальной сети

Работая в локальной сети, домашней или офисной, нам иногда нужно узнать, кто работает с общими папками на нашем компьютере, сколько таких пользователей и какие файлы они используют.

Как узнать, кто подключился к общим папкам

Зайдите в Управление компьютером:

В разделе Общие папки откройте раздел Сеансы:

Вы увидите список активных подключений к вашему компьютеру. Здесь можно увидеть, какой пользователь подключился, с какого компьютера установлено подключение, просмотреть активность пользователя (колонка Время простоя).

Для того, чтобы посмотреть, какие именно файлы открыты, выберите раздел Открытые файлы.

Как посмотреть кто подключен к моему Wi-Fi роутеру?

Можно просто зайти в панель настроек Wi-Fi роутера, и посмотреть нужную нам информацию.

Я покажу на примере роутера TP-Link TL-WR841N, просто у меня такой стоит, но если даже у вас другой роутер, то найти нужную информацию в настройках будет не сложно, так что продолжаем.

Как узнать кто подключен к Wi-Fi сети?

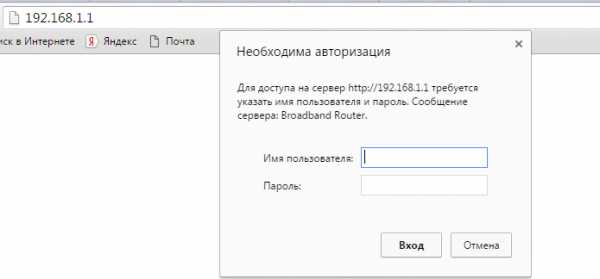

Значит самое главное, это попасть в настройки роутера. Вводим в адресной строке браузера 192.168.1.1 (у меня этот адрес работает), можете еще попробовать 192.168.0.1. В любом случае, на тем бумажках, который были в комплекте с роутером написано как войти в настройки (или смотрите снизу маршрутизатора).

Дальше вводим логин и пароль, если вы их не меняли, то скорее всего это admin и admin.

Перейдите на вкладку “DHCP”, затем “DHCP Clients List”. Как видите, здесь у меня уже три устройства, прибавился еще мой компьютер, который подключен по сетевому кабелю. На это странице отображается не только MAC адрес, но и название устройства и IP, который был присвоен устройству. Нажатие на кнопку “Refrech” обновляет статистику.

У популярных роутеров D-LINK, ищите вкладку “Active session”, на ней и смотрите кто подключен к роутеру.

Вы наверное спросите, ну есть там устройства, а как понять где мои и что делать, если есть лишний MAC адрес? Отвечаю, что бы узнать MAC адрес вашего устройства в списке, или нет, зайдите например на телефоне в настройки и в пункт что-то типа информация о телефоне, или о устройстве. Посмотрите там какой у вас MAC адрес, как это сделать на компьютере, читайте в статье Как узнать и изменить MAC адрес.

Если вы обнаружили чужой MAC адрес в списке, то его можно заблокировать на вкладке “Wireless MAC Filtering”. Просто добавить новый MAC и установить параметр “Disabled”. Подробнее об этом возможно напишу в отдельной статье. Еще не помешает для профилактике сменить пароль на Wi-Fi сеть.

Удачи, и берегите свой интернет!

Проверь, кто подключился к твоему компьютеру!

Каждый компьютер в сети постоянно подвергается сканированию на открытые порты. Делается это не из-за озорства, а по вполне прагматичным причинам — заработать. Дело в том, что сканирование позволяет найти уязвимые компьютеры, а из уязвимых компьютеров злоумышленники легко собирают ботнеты и потом зарабатывают на них, предлагая услуги DDoS-атак. Как не стать частью ботнета?

Первое, что следует отметить, лучшая защита — полное перекрытие всех входящих соединений с помощью файервола. На сервере такое невозможно, а вот на домашнем компьютере запросто. Тем более, что на каждом компьютере с Linux уже установлен файервол, причем один из самых мощных — iptables. С его помощью можно всего в пару строк запретить все входящие и разрешить все исходящие соединения. Дополнительную информацию о фортификации своего компьютера с помощью iptables можно найти здесь.

Но допустим, что вы один из тех беспечных пользователей гламурных дистрибутивов типа Ubuntu, которые сразу же после установки бегут любоваться «красотами» Unity, забыв отключить «светящие» портами в интернет сервисы? Как посмотреть список этих портов? Очень просто. Даже ничего не придется устанавливать. Напишите в терминале:

Смотрите в колонке Local Addresses. Обратите внимание и на адрес: 127.0.0.1 означает, что к открытому порту могут подсоединиться только локальные пользователи, когда как 0.0.0.0 означает, что в гости приглашается весь интернет.

Другая интересная колонка — Foreign Addresses. В ней показаны IP-адреса уже подключившихся к вашему компьютеру пользователей (и адреса тех, к кому подключились вы). В терминале можно набрать whois [ip] и посмотреть информацию об адресе. Как правило, атакующие используют сервера за границей, публичные хостинги, VPN-сервисы и т.д. Все это легко можно увидеть через whois.

Теперь возникает вопрос, а что же делать?

А твой компьютер с Ubuntu уже стал частью ботнета?

Как узнать кто пользуется моим wifi? | Твой сетевичок

Интернет – неотъемлемая часть жизни современного человека: беспроводные сети плодятся с завидной скоростью, но пропорционально им возрастает и число любителей «халявы», предпочитающих пользоваться WiFi роутером соседа. При этом законному владельцу внепланово «расшаренной» точки доступа достаются лишь неприятности: низкая скорость беспроводного соединения, падение трафика и т.д.

Поэтому вопрос «как узнать, кто пользуется моим wifi» на сегодняшний день является более чем актуальным, и в данной статье мы расскажем вам, как посмотреть, сколько пользователей подключены к wifi роутеру.

Как проверить, сколько устройств подключено к wifi?

Чтобы узнать, пользуются ли твоим wifi предприимчивые соседи, в первую очередь потребуется определить статический IP адрес маршрутизатора.

У большинства современных роутеров заводские настройки указаны на сервисной наклейке, расположенной на тыльной панели устройства.

Здесь в строке IP адрес указана комбинация цифр ххх.ххх.ххх.ххх (в большинстве случаев, это 192.168.0.1 или 192.168.1.1), которая необходима для доступа к настройкам устройства.

Как посмотреть, сколько людей подключено к wifi через настройки роутера?

Самый простой способ узнать, кто пользуется твоим wifi – это посмотреть число активных соединений через веб-интерфейс роутера. Для этого введите статический IP маршрутизатора в адресной строке любого установленного на компьютере браузера и нажмите клавишу Enter.

Для входа в настройки беспроводной сети потребуется также ввести логин/пароль вашего маршрутизатора: при заводских настройках это комбинация admin/admin.

Если параметры аутентификации были изменены, а новые логин и пароль вы не помните – можно сбросить настройки роутера до заводских (об этом можно найти в статье про настройку DHCP) и заново настроить прибор по стандартным инструкциям.

Чтобы посмотреть, сколько устройств подключено к wifi, в панели управления маршрутизатором найдите раздел настроек DHCP, где будут указаны все активные пользователи вашей беспроводной сети.

По желанию, вы можете здесь удалить или забанить Mac-адрес выбранного устройства, тем самым запретив воришке дальнейший доступ к вашему трафику.

Можно ли узнать, кто пользуется моим wifi без использования настроек маршрутизатора?

Кроме того, вычислить, кто пользуется моим wifi, можно с помощью специального софта, разработанного специально для контроля беспроводных сетей.

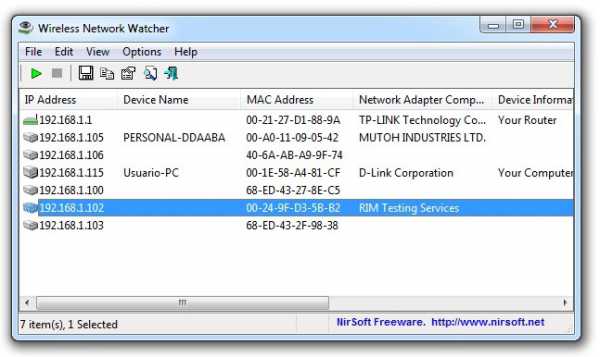

В качестве таких программ используется commview for wifi или утилита «Wireless Network watcher», которую можно бесплатно скачать в открытом доступе интернета.

После установки программы, она осуществляет сканирование вашей сети и демонстрирует все подключенные к маршрутизатору компьютеры и мобильные гаджеты.

При этом для каждого устройства указываются основные данные (мак-адрес, имя устройства, фирма производителя и модель девайса), с помощью которых можно вычислить незаконных пользователей WiFi.

Однако забанить сторонние подключения можно только через веб-интерфейс маршрутизатора.

Чтобы защитить свою сеть WiFi от «посягательств» рекомендуется устанавливать только сложные уникальные вай фай пароли: желательно использовать латинские буквы разного регистра и цифры. Кроме того, можно отключить функцию WPS, а в настройках маршрутизатора ограничить количество пользователей, которые могут подключиться к вашей сети.

Как узнать кто подключен к моему wifi роутеру

Здравствуйте дорогие читатели блога PomKomp.ru У многих гостей моего блога периодически возникают вопросы по связанные с созданием домашней беспроводной сети и всех моментов связанных с этой процедурой. Одной и самых животрепещущих тем для многих является вопрос о том, как узнать кто подключен к моему wifi роутеру.

Хочу сказать сразу, что такая ситуация возникает в очень редких случаях, так как не зная пароля, взломать беспроводную сеть проблематично и может быть под силу только очень опытным пользователям.

Но также не стоит упускать тот момент, что защитный пароль от беспроводной сети организованной у вас дома, может быть очень простым и стал доступен обычным подбором символов. Также может случиться, что пароль был получен случайным образом, обмолвились на лестничной площадке, ребенок рассказал своему соседу, а тот по цепочке все пересказал. Но в любом случае это неприятно, когда чем-то вашим пользуются на халяву, а вам необходимо за это вносить ежемесячную плату. Также это может быть не совсем безопасно если вы осуществляете оплату по банковской карте и переводя деньги находясь в незащищенной сети. Чаще всего заметить то, что к вашей wifi сети кто-то подключился можно только почувствовав очень сильное снижение скорости. Существует специальный сервис для проверки скорости интернета, о котором можете прочитать в соответствующей статье. Но скажу сразу, что почувствовать изменение в скорости вы сможете только в том случае, если к вашей сети подключается очень большое количество неизвестных вам устройств, либо с этих устройств идет постоянная закачка файлов через торрент клиент.

Проверка через меню роутера

Как же все-таки проверить кто подключен к моему wifi. Для начала советую прочитать как настроить роутер wifi и как подключиться к беспроводной сети. В зависимости от марки роутера, который установлен у вас дома, проверка будет немного различаться. Я приведу два примера на основе роутеров фирмы Asus и роутеров фирмы TP-Link.

Для начала вам необходимо зайти в настройки вашего маршрутизатора и проверить количество подключенных устройств как по кабельному соединению, так и по беспроводному.

Список подключенных устройств (роутер Asus)

Список подключенных устройств (роутер TP-Link)

В данной вкладке отображаются IP адреса, MAC адреса и названия тех устройств, которые подключены к вашему wifi роутеру. Если в этом списке вы не обнаружили подозрительных подключений, то можете быть спокойны, если же не все подключения вам ясны, то по очереди отключайте устройства имеющие связь с вашим роутером. Последним устройством должен остаться компьютер с которого вы производите настройку и проверку в данный момент. Если помимо вашего компьютера вы увидите дополнительные адреса и название устройств, можно с полностью уверенностью сказать, что к вашей сети кто-то подключен. Для того чтобы отключить халявщика от вашего вайфай советую просто сменить пароль на более сложный, этого будет достаточно.

Проверка через утилиты

Для того чтобы проверить кто подключен к моему wifi роутеру придумано и написано несколько приятных программ, которые позволяют без захода в настройки маршрутизатора и лишних манипуляций проводить контроль подключения. Для меня более удобными и полезными оказались только две утилиты, о них я и расскажу ниже.

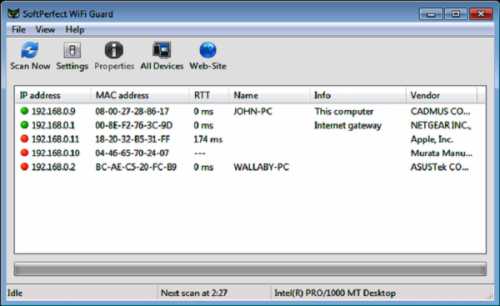

Soft Perfect WiFi Guard

Простая в использовании программка позволяющая проверить сколько устройств сидит на вашем вайфай. В ее функционал заложена возможность сканирования сети, определение нового подключения, оповещение о новом подключении, отображение адреса и названия устройства. Вы можете добавить новое устройство в список одобренных и при последующем подключении, программа перестанет замечать его.

Wireless Network Watcher

Эта программка, как и предыдущая позволяет сканировать беспроводные сети и формировать таблицу в которой отображается полный список пользователей вайфай. Существует возможность вести статистику, благодаря формированию файла в формате xml (для Exel). Так же как и в первой программе вы можете настроить оповещение при подключении нового устройства.

Фактически эти две утилиты очень похожи и выбор между ними остается только за вами.

Собственно выше описанных действий будет достаточно для того чтобы проверить сколько устройств подключено к wifi. Если вы действительно обнаружили халявщиков, то для начала рекомендую поменять название сети и пароль от вашего беспроводного маршрутизатора. Дополнительной возможностью не допустить в дальнейшем несанкционированных подключений является способ скрыть SSID, а точнее сделать ее невидимой. И пользователи не знающие точного названия вашей сети попросту не смогут ее найти и соответственно к ней подконектиться.

Надеюсь что смог рассказать доступным языком о том как узнать кто подключен к моему wifi. Если же не все моменты остались для вас раскрыты, то обращайтесь за помощью ко мне, либо к читателям моего блога через форму комментариев.

В довершение всего описанного выше предлагаю посмотреть видео на данную тему, а точнее как пользоваться одной из описанных программ.

Если Вам понравилась эта статья, то подписывайтесь на новые и воспользуйтесь, пожалуйста, кнопочками: